Privileged Task Automation

Assuma o controle de todas as ações privilegiadas

O Privileged Task Automation permite que as equipes automatizem com segurança tarefas de alto impacto, reduzindo tarefas manuais e acelerando a produtividade. Tudo com visibilidade e governança completas.

Desafio e solução

A execução manual de tarefas está atrasando o seu trabalho?

As organizações enfrentam dificuldades para automatizar e delegar tarefas privilegiadas de forma segura sem expor credenciais, depender de intervenção manual e lidar com governança inconsistente, o que atrasa as operações e aumenta os riscos.

Como o Privileged Task Automation resolve esse desafio

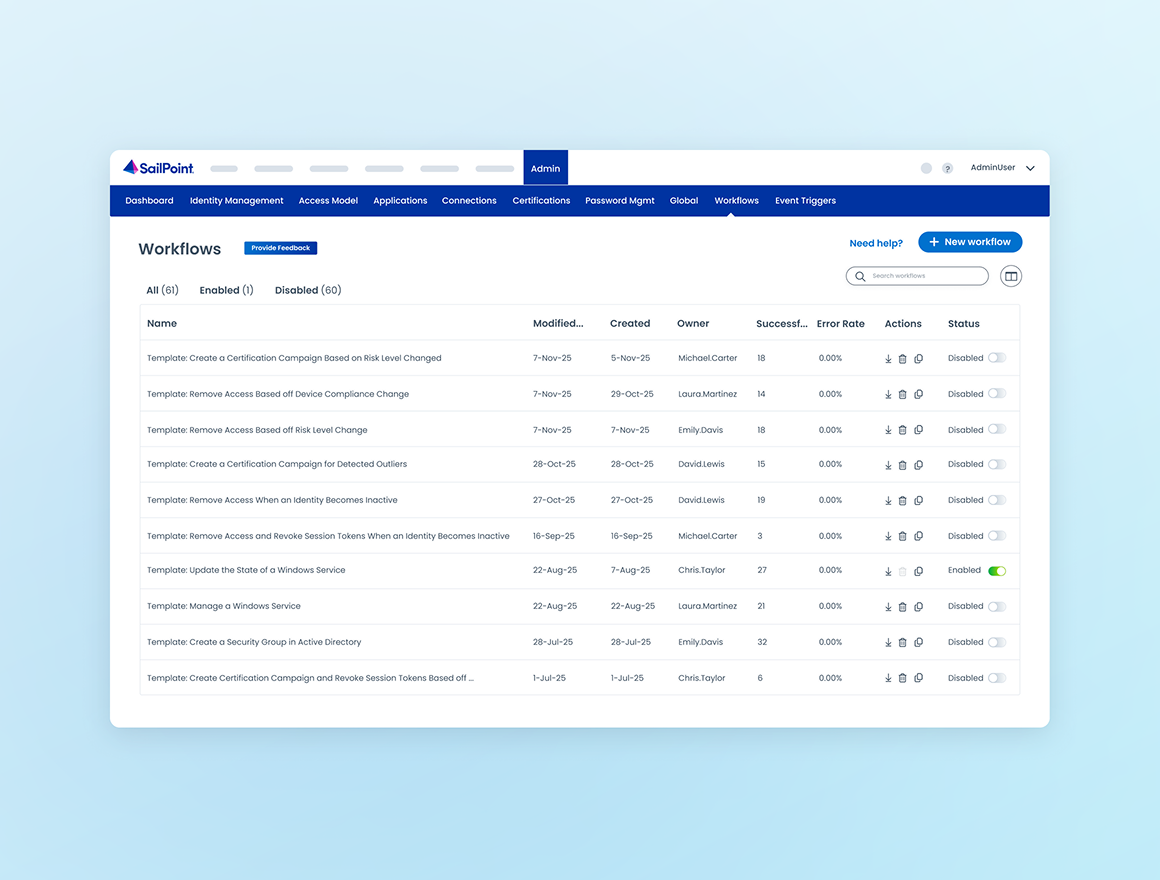

Centraliza a criação, o gerenciamento e a atribuição de fluxos de trabalho em um único repositório.

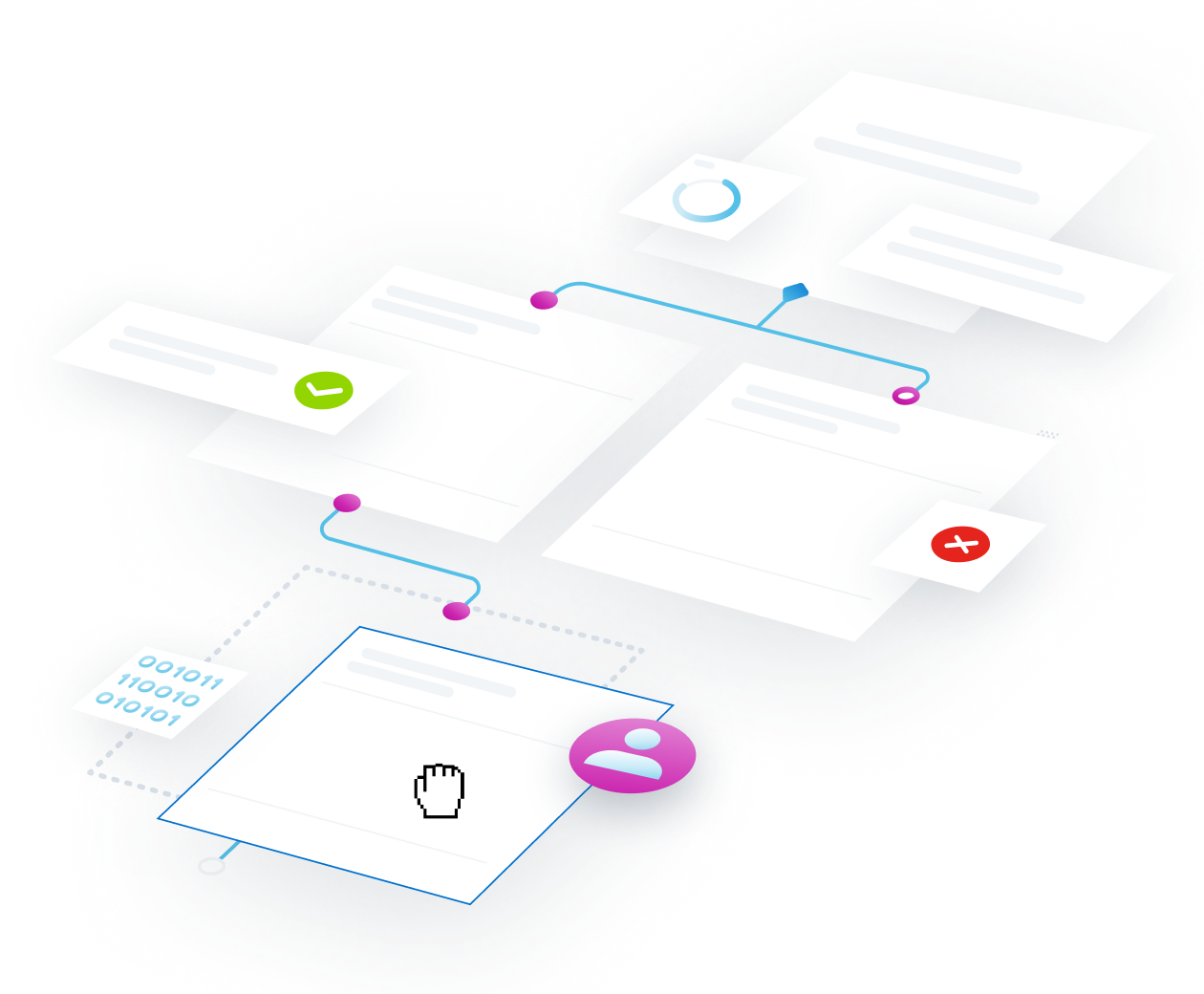

Permite a configuração de fluxo de trabalho via “arrastar e soltar” com pouco código para tarefas privilegiadas.

Automatiza tarefas sem expor credenciais privilegiadas aos usuários.

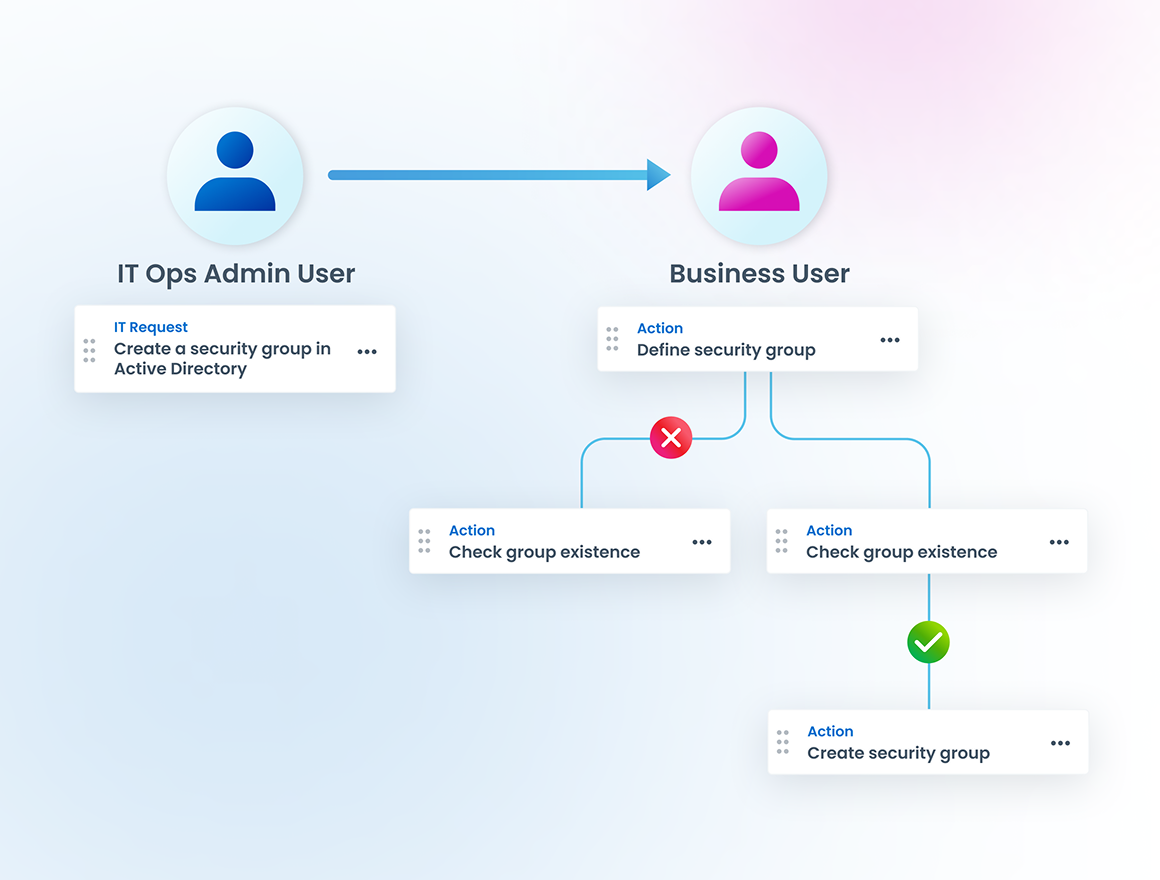

Permite que a equipe geral de TI execute tarefas por meio de fluxos de trabalho seguros, sem necessidade de privilégio direto.

Armazena credenciais e parâmetros de forma segura e centralizada para atualizações consistentes.

Captura registros de auditoria detalhados e relatórios para conformidade e governança.

Valida atribuições de tarefas e revoga automaticamente os acessos em função de mudanças de cargo.

Casos de uso

Automatize tarefas privilegiadas e operacionalize a confiança zero

O SailPoint Privileged Task Automation ajuda as organizações a melhorar a precisão, a eficiência e a governança das operações de TI, automatizando e delegando tarefas privilegiadas repetitivas, ao mesmo tempo em que reduz os riscos de segurança, mantendo as credenciais ocultas dos usuários.

Aumente a produtividade com automação de fluxo de trabalho fácil e centralizada

Crie fluxos de trabalho automatizados com facilidade em um único local central, garantindo a realização de todos os processos de forma fluida e consistente. Acompanhe a execução com visibilidade e auditoria integradas, economizando tempo com modelos prontos e personalizáveis. Simplifique o trabalho, diminua os erros e aumente a eficiência: tudo dentro do Identity Security Cloud.

Delegue tarefas privilegiadas repetitivas, com segurança

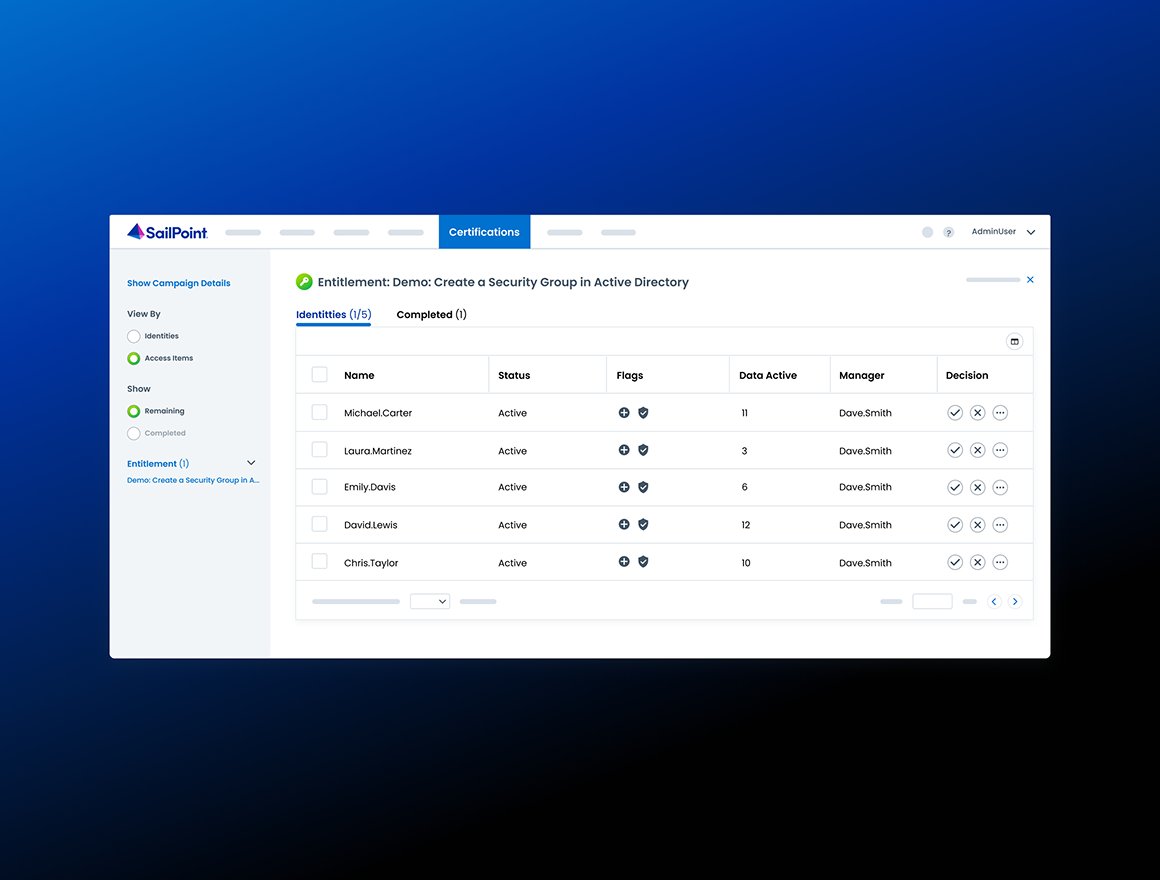

Permita às suas equipes automatizar e delegar tarefas privilegiadas comuns e repetitivas à equipe de TI geral, sem nunca expor credenciais privilegiadas. Esse método de delegação ajuda a reduzir o acesso permanente de risco, agilizar os ciclos de aprovação e a diminuir erros manuais. A governança integrada permite oferecer fluxos de trabalho de autoatendimento a partir de uma biblioteca centralizada, empregar controles de acesso baseado em função (RBAC), capturar trilhas de auditoria detalhadas e reforçar políticas. O resultado: eficiência operacional e rápida conclusão de tarefas, sem comprometer a postura de segurança ou a conformidade regulatória de sua empresa.

Garanta supervisão e conformidade ao automatizar tarefas privilegiadas

Automatize tarefas privilegiadas complexas e repetitivas e reforce a supervisão, as políticas e os controles sem prejudicar a velocidade. A governança integrada da solução Privileged Task Automation significa que cada tarefa é criada em uma biblioteca centralizada, atribuída com precisão e executada sem expor credenciais privilegiadas. Sua equipe de operações de TI pode atribuir fluxos de trabalho a equipes mais amplas, mantendo a governança. As atribuições de tarefas são validadas, o acesso é removido quando as funções mudam e os dados de auditoria são capturados para fins de conformidade. De fato, sua empresa ganha eficiência e agilidade ao mesmo tempo em que reduz riscos, elimina privilég...

Veja a SailPoint em ação

Explore por conta própria

Faça um tour autoguiado pela plataforma de segurança de identidade da SailPoint

Fazer tour do produto (EN)Obter demonstração

Agende uma demonstração personalizada com um especialista em segurança de Identidade

Veja uma demonstração em tempo realRelated resources

Privileged Task Automation resources

Comece hoje mesmo sua jornada de segurança de identidade

A solução Identity Security Cloud da SailPoint permite que as empresas gerenciem e protejam o acesso em tempo real a dados e aplicativos críticos para todas as identidades corporativas com uma abordagem inteligente e unificada.

Capacidades avançadas

Leve sua solução de segurança de identidade ainda mais além

A SailPoint lidera o futuro da Identidade Adaptativa para empresas orientadas por IA. Nossa visão abrangente e plataforma com IA garantem a segurança de todas as identidades (humanas e não humanas), transformando riscos em vantagens estratégicas e permitindo inovações em IA com total confiança.

faq

Perguntas frequentes

O que são tarefas privilegiadas?

Em operações de TI, as tarefas privilegiadas referem-se a atividades que exigem o uso de permissões elevadas, geralmente concedidas por meio de credenciais privilegiadas ou acesso privilegiado. Normalmente, administradores de sistema, engenheiros de rede ou outros funcionários autorizados são responsáveis por executar essas tarefas, que envolvem um alto nível de controle sobre os principais sistemas, redes ou aplicativos.

Quais são alguns exemplos de tarefas privilegiadas?

Exemplos de tarefas privilegiadas incluem:

1. Configuração e manutenção do sistema: instalação, configuração ou atualização de software de sistema, patches ou firmware em servidores, bancos de dados ou equipamentos de rede.

2. Gestão de acesso: gerenciamento de contas de usuário, funções e permissões, incluindo a criação, alteração ou desativação de contas com privilégios elevados.

3. Operações de segurança: monitoramento, configuração e atualização de controles de segurança, como firewalls, sistemas de detecção de intrusão e mecanismos de criptografia.

4. Gerenciamento de dados: execução de backups, restauração de dados e acesso a informações sensíveis ou confidenciais.

5. Administração de rede: configuração de roteadores, switches, VPNs e outros equipamentos de rede que controlam o tráfego e a segurança dentro da organização.

6. Resposta a incidentes: logs de acesso, dados forenses e configurações do sistema para responder e mitigar incidentes de segurança ou falhas do sistema.

7. Gestão de aplicativos: implantação ou modificação dos principais aplicativos de negócios, bancos de dados e middleware que exigem acesso de nível de administrador.

8. Auditoria e monitoramento: acesso a logs de sistema detalhados e trilhas de auditoria para garantir a conformidade com as políticas e regulamentações de segurança.

Por causa dos elevados riscos associados a essas tarefas, controles de acesso rigorosos, registro e monitoramento são, com frequência, implementados para garantir a responsabilidade e proteger sistemas críticos contra acesso não autorizado ou uso indevido.

Existem riscos de segurança associados à execução de tarefas privilegiadas?

A execução de tarefas privilegiadas em operações de TI apresenta alguns riscos de segurança, principalmente por causa da natureza sensível das atividades e ao alto nível de acesso necessário. Dois fatores importantes a serem observados são:

- Risco de uso indevido ou roubo de credenciais. Em geral, credenciais privilegiadas possuem amplos direitos de acesso, tornando-as alvos preferidos de invasores. Se essas credenciais forem roubadas, vazadas ou utilizadas indevidamente, podem levar a violações de dados, alterações não autorizadas no sistema ou ao controle total sobre a infraestrutura. Isso pode resultar em perda de dados, tempo de inatividade do sistema, violações de conformidade e danos significativos à reputação.

- Risco de erro humano e configurações incorretas. Em geral, tarefas privilegiadas envolvem configurações complexas e alterações no sistema, o que pode introduzir erros humanos ou configurações incorretas. Esses erros podem enfraquecer involuntariamente as posturas de segurança, levar a tempo de inatividade ou interromper os serviços da empresa. Mesmo pequenos erros podem se transformar em incidentes graves, tornando indispensáveis fortes processos de gerenciamento de mudanças e auditoria.

Existem riscos de segurança associados a credenciais privilegiadas em scripts de automação?

A incorporação de credenciais privilegiadas em scripts de automação traz riscos significativos de segurança para as operações de TI. Se essas credenciais forem armazenadas sem criptografia ou controles de acesso adequados, elas se tornam facilmente acessíveis por usuários não autorizados, aumentando a probabilidade de roubo ou mau uso. Caso um ator mal-intencionado obtenha acesso a esses scripts, ele poderá potencialmente executar tarefas privilegiadas, comprometendo sistemas críticos, dados e infraestrutura. Além disso, credenciais em texto claro incorporadas em scripts são vulneráveis à exposição durante revisões de código, compartilhamento de arquivos ou controle de versão, onde podem ser vazadas inadvertidamente. Essa falta de segurança de credenciais não apenas viola as práticas recomendadas, como também deixa as organizações expostas a ameaças internas, ataques externos e violações de conformidade, amplificando o potencial de vazamentos de dados, interrupções de serviço e danos à reputação.

Existe alguma desvantagem em não ter um repositório centralizado para tarefas privilegiadas?

A ausência de um repositório centralizado para tarefas privilegiadas e a dependência de scripts criados individualmente, sem supervisão ou auditoria de execução, trazem ineficiências e riscos significativos para as operações de TI. Sem um repositório unificado, com frequência, tarefas e scripts são duplicados ou escritos de forma inconsistente, levando a esforços redundantes e possíveis erros de configuração. Essa fragmentação pode levar a atrasos na identificação dos scripts mais apropriados ou seguros para tarefas específicas, dificultando a execução eficiente dos mesmos. Além disso, a falta de supervisão ou auditoria significa que os scripts podem ser executados sem a devida validação, expondo os sistemas a erros, vulnerabilidades de segurança ou não conformidade com os padrões regulatórios. A falta de uma trilha de auditoria clara dificulta o rastreamento de alterações ou a identificação da origem dos problemas quando algo dá errado, complicando a resolução dos problemas e prejudicando a atribuição de responsabilidade. Essas ineficiências não apenas tornam as operações mais lentas, mas também aumentam o risco de falhas operacionais e incidentes de segurança.

A execução de tarefas privilegiadas não é de responsabilidade exclusiva das operações de TI?

Restringir a execução de tarefas privilegiadas exclusivamente à equipe de operações de TI pode levar a acúmulos de tarefas e gargalos operacionais. Esse controle centralizado, embora essencial para a segurança, pode causar atrasos em processos rotineiros, como configuração de sistemas, atualizações de software ou gerenciamento de acesso. Como, em geral, a equipe de TI ou os usuários de negócios precisam recorrer a equipes especializadas para executar essas tarefas, cria-se uma dependência que torna as operações mais lentas, especialmente durante períodos de pico ou quando surgem problemas críticos. A disponibilidade limitada de pessoal qualificado para lidar com todas as tarefas privilegiadas pode levar a tempos de resposta mais longos, redução da produtividade e frustração entre os usuários que aguardam a conclusão das tarefas. Além disso, esse gargalo pode impedir que a organização se adapte rapidamente às mudanças de necessidades ou resolva problemas em tempo real, afetando potencialmente a continuidade dos negócios. Com o cenário de TI em constante evolução e as operações cada vez mais rápidas, é difícil manter a execução de tarefas privilegiadas dentro de uma única equipe. Portanto, recomenda-se que as organizações aliviem esse fardo aproveitando a automação segura e capacitando outras equipes com autoatendimento.

Entre em contato

Coloque a segurança da identidade no centro da segurança da sua empresa