Caso de uso

Agilize a preparação para a conformidade

Adicione insights orientados por dados às certificações de acesso para simplificar as análises, reduzir o risco e oferecer suporte as iniciativas de conformidade.

Desafio e solução

Certificações tradicionais precisam de contexto de dados

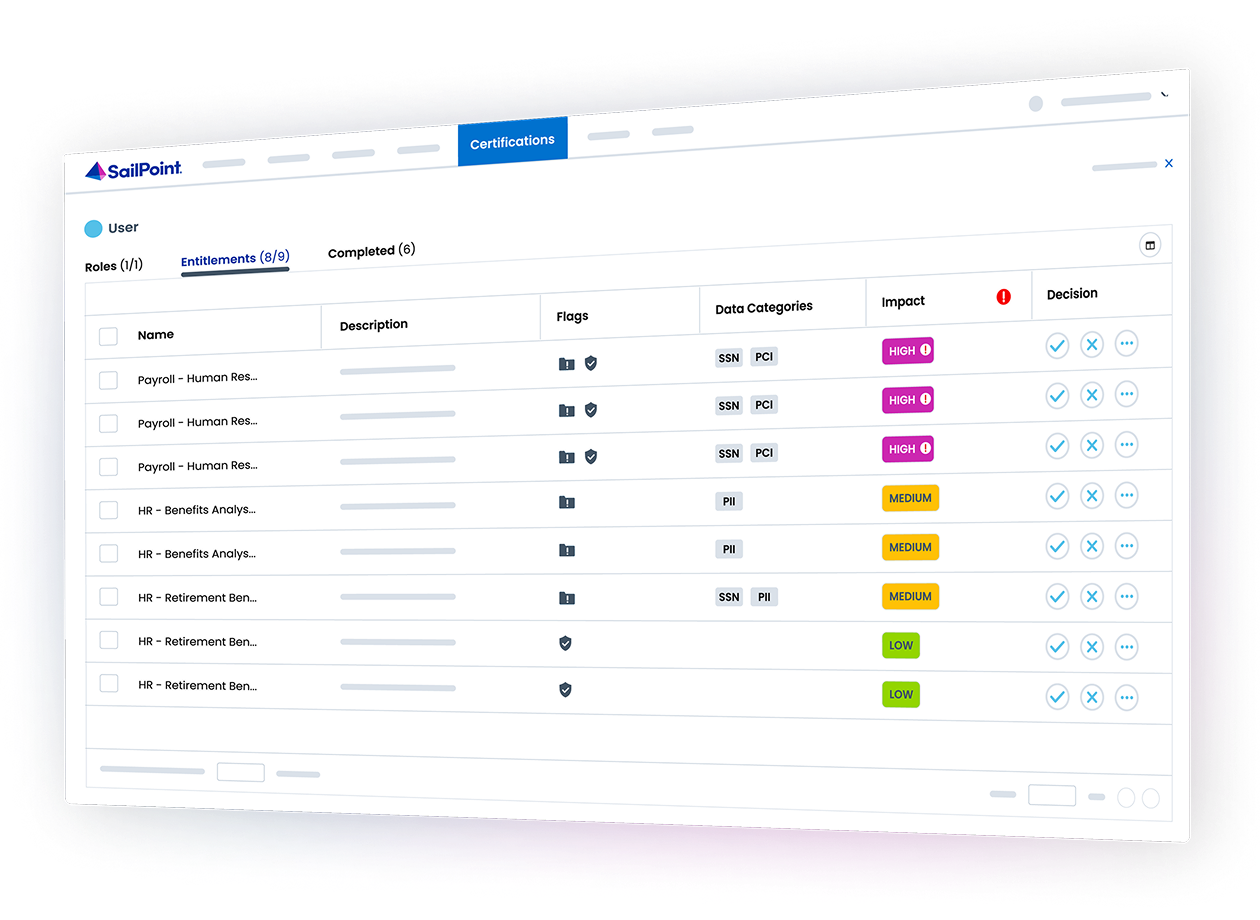

Os processos de certificação de acesso muitas vezes não levam em conta um fator essencial: como obter informações sobre quem pode acessar dados confidenciais e como esse acesso está sendo usado. Sem visibilidade das permissões no nível dos dados, os analistas têm apenas um contexto limitado para priorizar riscos ou apoiar iniciativas de conformidade de forma eficaz.

Melhore as certificações com inteligência de acesso a dados

Identifique o acesso a dados confidenciais, regulamentados ou de alto risco.

Amplie as análises de acesso com metadados de confidencialidade e uso.

Permita certificações focadas e detalhadas para ativos de dados.

Distribua tarefas de análise aos proprietários de dados de forma automática.

Benefícios

Certificações mais fortes, conformidade simplificada

A SailPoint traz o contexto de acesso a dados do mundo real para seus fluxos de trabalho de governança de identidade, ajudando você a concentrar as análises no que é mais importante, reduzir o tempo gasto em permissões de baixo risco e fortalecer seus processos de conformidade.

Identifique acessos de alto impacto em cada análise

Detecte acessos de usuários a arquivos confidenciais ou regulamentados, ajudando os analistas a identificar, com rapidez, possíveis riscos de conformidade e a tomar decisões informadas com menos esforço.

Capacidades avançadas

Leve sua solução de segurança de identidade ainda mais além

O SailPoint Identity Security Cloud fornece o essencial para a maioria das empresas. A SailPoint também oferece capacidades avançadas para necessidades específicas.

Veja a SailPoint em ação

Explore por conta própria

Faça um tour autoguiado pela plataforma de segurança de identidade da SailPoint

Fazer tour do produto (EN)Obter demonstração

Agende uma demonstração personalizada com um especialista em segurança de Identidade

Veja uma demonstração em tempo realTire suas dúvidas

Perguntas frequentes

Como é a integração do SailPoint Data Access Security ao Identity Security Cloud?

O Data Access Security foi desenvolvido de forma nativa com base na plataforma SailPoint. Ele se integra diretamente ao Identity Security Cloud, fornecendo visibilidade e governança unificadas do acesso a aplicativos, sistemas e dados. Sempre a partir de uma única interface, sem a necessidade de ferramentas separadas ou integrações de terceiros.

Quais são os benefícios de gerenciar o acesso a dados na plataforma SailPoint?

Ao estender a governança e os controles de identidade aos dados da plataforma SailPoint, as organizações eliminam silos, reduzem a complexidade e agilizam as análises de acesso. As equipes de identidade podem impor políticas e controles consistentes aos dados sem precisar gerenciar vários sistemas desconectados.

Como o Data Access Security melhora as certificações de acesso?

Sem um responsável, as contas de máquinas podem rapidamente ficar órfãs, ou seja, ninguém é responsável pela supervisão delas. Contas órfãs são uma das principais causas de falhas de conformidade e um grande risco de segurança, pois geralmente elas possuem permissões excessivas e não são monitoradas. Atribuir um proprietário estabelece a responsabilidade, agiliza a tomada de decisões e ajuda a garantir que cada conta possa ser analisada, certificada ou desativada quando necessário.

Como o Data Access Security simplifica o processo de certificação?

A SailPoint pode delegar automaticamente as análises de acesso aos proprietários de dados com base nos metadados de arquivos ou pastas, o que simplifica os fluxos de trabalho de certificação e melhora a precisão das análises.

Como o Data Access Security ajuda na preparação para a conformidade?

Ao fornecer visibilidade sobre o acesso, o nível de confidencialidade e o uso de dados, a SailPoint ajuda as organizações a estabelecer um processo de certificação mais eficiente e transparente, alinhado aos controles internos e às expectativas regulatórias.

Como a SailPoint garante uma governança consistente em aplicativos, sistemas e dados?

Como o Data Access Security está integrado ao SailPoint Identity Security Cloud, as organizações podem impor políticas unificadas e controles de governança a aplicativos, sistemas e dados a partir de uma única plataforma. Essa consistência reduz as falhas das políticas, elimina ferramentas redundantes, otimizando o tempo de reparação em todo o ecossistema de identidade.

Entre em contato

Proteja e governe o acesso a dados confidenciais

Descubra como a SailPoint pode ajudar você a reduzir riscos, adotar o princípio do menor privilégio e proteger dados confidenciais com governança centrada na identidade.