Módulos de produtos

Access Modeling

Crie e implemente funções corporativas rapidamente para apoiar um modelo de menor privilégio com base em IA e aprendizado de máquina.

Desafio e solução

Simplifique o gerenciamento de funções

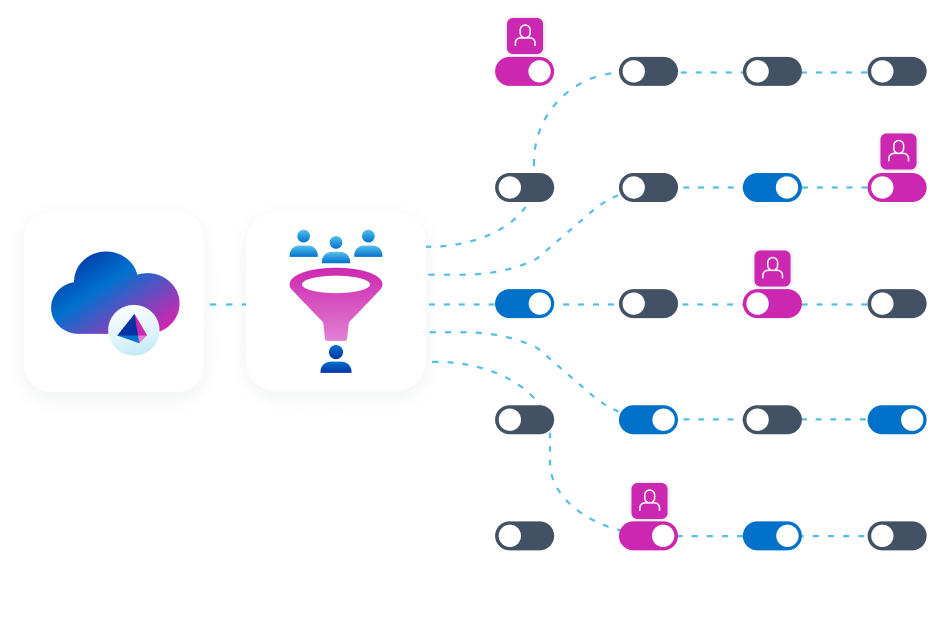

Uma estratégia manual para otimizar funções requer muito trabalho e não consegue acompanhar o ritmo atual das mudanças nos ambientes de TI. Sua organização precisa de um método mais inteligente de criar e otimizar funções para distribuir o acesso com segurança.

Desenvolva um modelo de acesso eficiente

Crie e mantenha funções de usuário com insights gerados por aprendizado de máquina.

Agrupe o acesso de direitos básicos em funções que podem ser atribuídas a novos usuários.

Forneça aos usuários o acesso correto a aplicativos e dados, sem comprometer a segurança.

Implemente um modelo de funções mais sustentável que esteja alinhado com suas políticas de acesso baseadas em contexto.

Benefícios

Acesso certo. Imediato. Alinhado aos negócios.

Dar aos usuários o acesso correto é fundamental para o sucesso dos negócios. O SailPoint oferece um método mais inteligente e com tecnologia de IA para criar e otimizar funções, permitindo que você atribua o acesso a todos os aplicativos e dados de forma eficiente e segura.

Gerencie funções de forma fácil com a automação orientada por IA.

Desenvolva um modelo de acesso eficiente que esteja alinhado com as necessidades da sua organização e forneça o nível de acesso certo aos seus usuários, melhorando a produtividade e a segurança desde o início.

Capacidades avançadas

Leve sua solução de segurança de identidade ainda mais além

O SailPoint Identity Security Cloud fornece o essencial para a maioria das empresas. A SailPoint também oferece capacidades avançadas para necessidades específicas.

Tire suas dúvidas

Perguntas frequentes

O que é modelagem de acesso?

A modelagem de acesso é o processo de criar, definir e gerenciar funções dentro de uma organização para garantir que os usuários tenham o nível adequado de acesso aos recursos, com base no princípio do menor privilégio. O método emprega tecnologias avançadas, como IA e aprendizado de máquina, para analisar o comportamento do usuário, os padrões de acesso e as necessidades organizacionais, permitindo a criação de funções comuns e especializadas. Ao monitorar e refinar continuamente essas funções, a modelagem de acesso garante que o acesso permaneça seguro, eficiente e alinhado às demandas dos negócios em constante mudança. Esse método não apenas aprimora a segurança, minimizando o provisionamento excessivo, mas também simplifica as operações, reduz o esforço manual e oferece suporte a uma integração e ajustes de função mais rápidos.

Por que o gerenciamento de funções é importante para a segurança?

O gerenciamento de funções é fundamental para a segurança porque garante que os usuários tenham acesso apenas aos recursos necessários para desempenhar suas funções – nada mais, nada menos. Isso minimiza o risco de expansão descontrolada de acesso, em que os usuários acumulam permissões desnecessárias, o que pode levar a vulnerabilidades e possíveis violações de segurança. Ao aplicar o princípio do menor privilégio, o gerenciamento de funções ajuda a limitar os danos potenciais de ameaças internas ou contas comprometidas.

Além disso, o gerenciamento eficaz de funções é a base de uma estrutura de segurança Zero Trust, que opera com base no princípio "nunca confie, sempre verifique". Isso garante que o acesso seja concedido com base em uma verificação rigorosa e fatores contextuais, como funções do usuário, comportamentos e nível de confidencialidade dos recursos acessados.

Que recursos de geração de relatórios são essenciais em uma solução de gerenciamento de conformidade?

Em uma solução moderna de gerenciamento de conformidade, os recursos essenciais de geração de relatórios são fundamentais para manter a prontidão para auditorias e permitir decisões de segurança informadas e baseadas em dados. Esses recursos transformam dados brutos de acesso em informações acionáveis, permitindo que as organizações demonstrem controle e responsabilidade.

As principais funções de geração de relatórios incluem:

- Relatórios prontos para auditoria. O sistema deve gerar relatórios abrangentes e prontos para uso, voltados especificamente para atender a requisitos regulatórios comuns, como SOX, HIPAA e RGPD.

- Painéis e visualizações personalizáveis. Uma única visualização estática é insuficiente para um ambiente empresarial dinâmico. Os líderes de TI precisam de painéis personalizáveis que forneçam uma visão geral holística e em tempo real da postura de conformidade da organização. As visualizações de dados são indispensáveis para identificar, com rapidez, usuários de alto risco, contas órfãs ou violações sistêmicas de políticas que podem passar despercebidas em análises tradicionais baseadas em planilhas.

- Registros detalhados de certificação e atestação. Uma função crucial é a habilidade de gerar um registro claro e auditável para todas as atividades de certificação de acesso. Isso inclui rastrear quem aprovou, rejeitou ou revogou o acesso, a data em que isso foi feito e as justificativas fornecidas.

A modelagem de acesso pode ajudar na conformidade?

Sim, a modelagem de acesso pode auxiliar muito na obtenção e manutenção da conformidade. Ao definir funções claras e bem definidas, as organizações podem garantir que o acesso a dados e sistemas confidenciais seja adequadamente restrito e alinhado aos requisitos regulatórios. Essa estratégia estruturada simplifica o processo de comprovação de conformidade com regulamentações, como SOX, HIPAA e RGPD, pois os direitos de acesso não são apenas bem documentados, mas também monitorados e atualizados de forma contínua.

A modelagem de acesso fornece uma estrutura transparente e auditável para gerenciar quem tem acesso a quê, reduzindo o risco de acesso não autorizado ou violações de dados que podem resultar em penalidades por não conformidade.

Contato

Coloque a segurança da identidade no centro da segurança da sua empresa