Tool for workflow

Convierta la información en acción automatizada

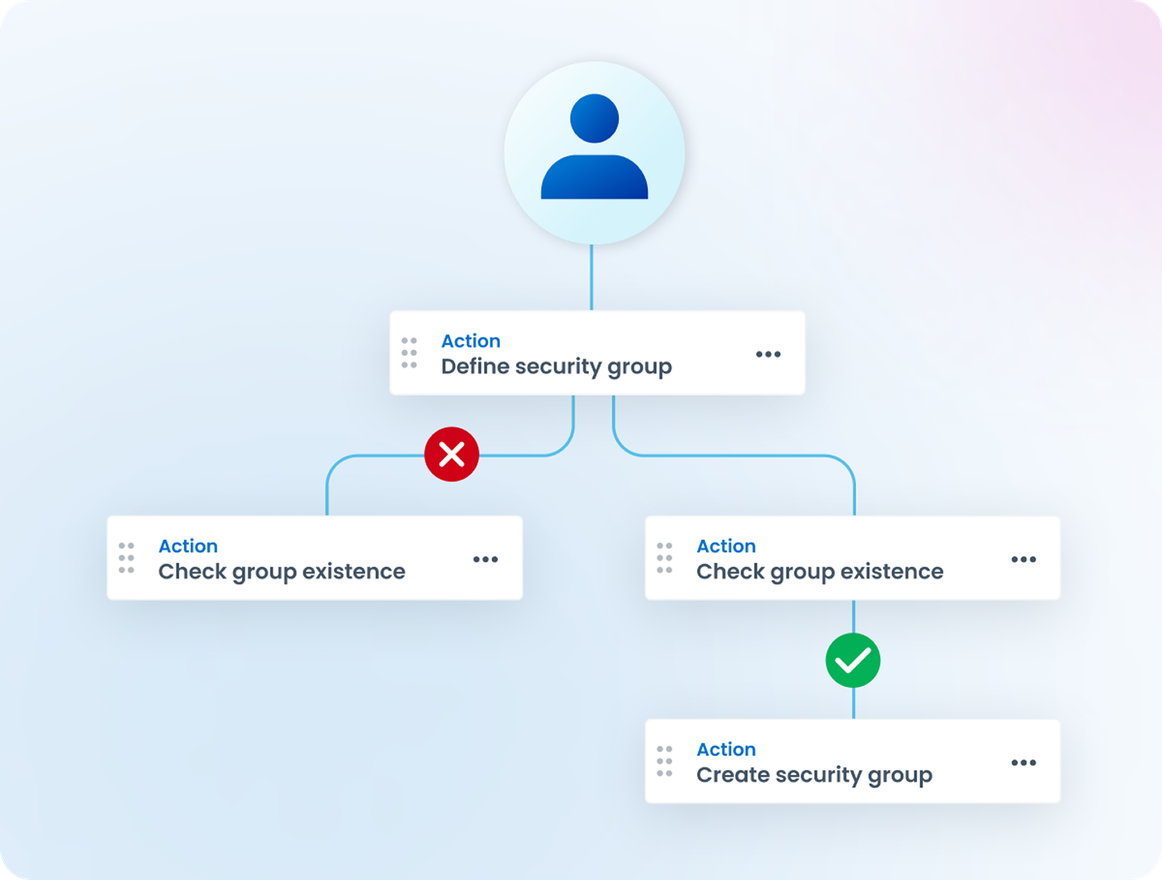

Automatice los procesos de identidad con flujos de trabajo dinámicos sin código y aprobaciones adaptables. Es el camino más sencillo para lograr confianza en seguridad y cumplimiento.

Desafío y solución

Libere la agilidad empresarial con flujos de trabajo sólidos

Los flujos de trabajo de identidad manuales crean cuellos de botella, brechas de seguridad e ineficiencias a medida que las organizaciones crecen. Automatice procesos con flujos de trabajo dinámicos que se adaptan en función de la inteligencia de la IA, el riesgo y el contexto empresarial para certificaciones, aprobaciones y eventos del ciclo de vida para escalar la seguridad y optimizar las operaciones.

Flujos de trabajo inteligentes para operaciones seguras de identidad

Optimice la incorporación, los cambios de acceso y el desabastecimiento con la automatización.

Minimice los errores con procesos de identidad automatizados y consistentes para mejorar la postura de seguridad.

Garantice la aplicación uniforme de las políticas de seguridad en todos los equipos.

Administre fácilmente las crecientes necesidades de identidad con flujos de trabajo dinámicos que tienen en cuenta los riesgos y el contexto empresarial.

Automatice aprobaciones adaptables basadas en eventos para procesos más rápidos y fluidos.

Casos de uso

Gestione el ciclo de vida de la identidad

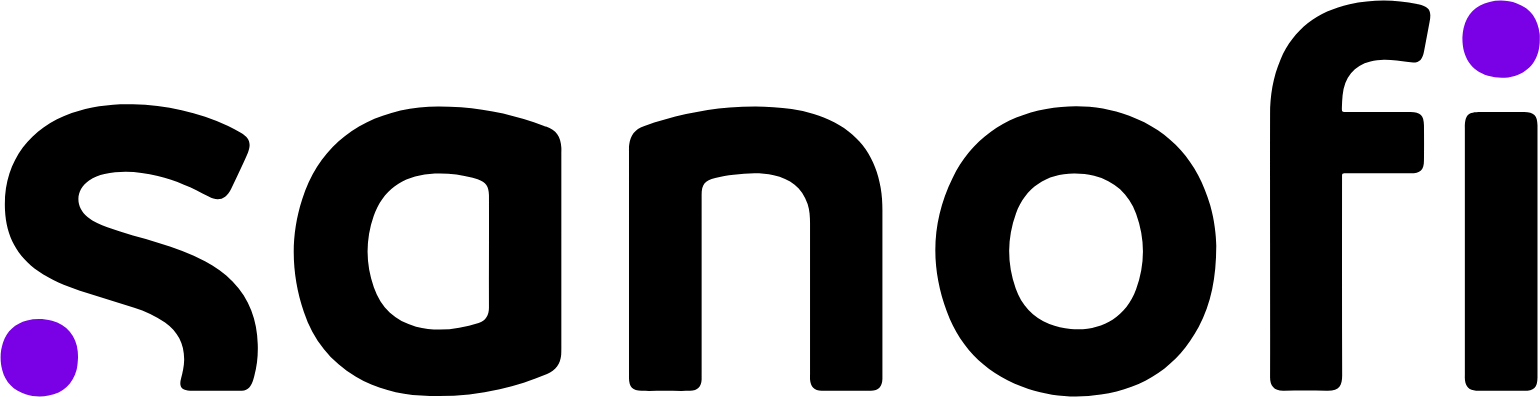

Los flujos de trabajo de SailPoint SaaS automatizan los procesos de identidad, eliminando tareas manuales y aumentando la eficiencia. Con flujos de trabajo dinámicos, cree, actualice y replique rápidamente procesos para certificaciones, aprobaciones, eventos del ciclo de vida y tareas de privilegios. Afronte casos de uso complejos, responda a riesgos y optimice las certificaciones para mejorar la seguridad, el cumplimiento y la escalabilidad a escala empresarial.

Automatice el ciclo de vida de la identidad

Automatice la incorporación, el traslado o la baja de cualquier tipo de usuario con flujos de trabajo dinámicos. Aproveche los flujos de trabajo de aprobación adaptables para otorgar rápidamente el acceso con privilegios mínimos a la productividad de un nuevo empleado y de un trabajador externo. Proporcione y cancele el acceso en función de los eventos del ciclo de vida y el contexto empresarial para garantizar el cumplimiento y la reducción del riesgo.

Acelere sus procesos de mitigación de riesgos

Los flujos de trabajo automatizados están disponibles para guiarlo a tomar la decisión de accesos correctos con solo unos clics. Cuenta con capacidades avanzadas de lógica para aplicar la evidencia necesaria y mantener, revocar o investigar más a fondo el acceso a medida que se detectan accesos anómalos o señales de amenaza.

Automatice las tareas privilegiadas

Reduzca los retrasos, el trabajo manual y la necesidad de conocimientos especializados al ejecutar las tareas privilegiadas. Elimine la necesidad de exponer credenciales o iniciar una sesión privilegiada. Cree fácilmente flujos de trabajo y delegue tareas privilegiadas a usuarios empresariales o de TI con una simple automatización de arrastrar y soltar.

Casos de éxito

Resultados del mundo real con flujos de trabajo de SailPoint

Inicie su recorrido de seguridad de la identidad hoy mismo

La solución Identity Security Cloud de SailPoint permite a las organizaciones administrar y proteger el acceso en tiempo real a aplicaciones y datos críticos para cada identidad empresarial con un enfoque unificado e inteligente.

Capacidades

Lleve su solución de seguridad de la identidad un paso más lejos

SailPoint Identity Security Cloud va más allá de lo básico para abordar desafíos complejos de identidad.Estas soluciones especializadas y complementarias ofrecen aún más control e inteligencia para reducir riesgos y garantizar el cumplimiento normativo.

Preguntas frecuentes

Preguntas más comunes

¿Por qué son importantes los flujos de trabajo para la seguridad de la identidad?

Los flujos de trabajo reemplazan las tareas manuales propensas a errores con una automatización consistente y auditable que reduce el riesgo, acelera la respuesta y exige privilegios mínimos a escala.

¿Qué procesos de identidad se pueden automatizar con los flujos de trabajo de SailPoint?

Los casos de uso habituales incluyen procesos de incorporación, traslados y salida de empleados, solicitudes y aprobaciones de acceso, corrección basadas en el riesgo, cambios en los derechos, la aplicación de políticas y las acciones de certificación.

¿Pueden los flujos de trabajo responder a señales de seguridad o riesgos en tiempo real?

Sí. Los flujos de trabajo pueden desencadenar acciones basadas en riesgos de identidad, cambios de actividad o señales de seguridad externas para permitir respuestas adaptables y automatizadas.

¿Los flujos de trabajo admiten el acceso justo a tiempo y privilegios mínimos?

Sí. Los flujos de trabajo ayudan a imponer el acceso justo a tiempo, eliminar privilegios permanentes y revocar automáticamente el acceso cuando cambian las condiciones.

¿Pueden los flujos de trabajo utilizar contexto de identidad y atributos comerciales?

Sí. Los flujos de trabajo aprovechan un contexto de identidad enriquecido, que incluye funciones, departamento, historial de acceso, nivel de riesgo y otros atributos para tomar decisiones informadas.

¿Se pueden reutilizar o estandarizar los flujos de trabajo entre equipos?

Sí. Las organizaciones pueden crear plantillas de un flujo de trabajo reutilizables para estandarizar los procesos de identidad y acelerar la automatización.

¿Los flujos de trabajo requieren secuencias de comandos o codificación?

No. La mayoría de los flujos de trabajo se pueden crear y administrar utilizando herramientas de código bajo o sin código, lo que hace que la automatización sea accesible más allá de los expertos en identidad.

¿Cómo apoyan los flujos de trabajo la madurez y la escala de la identidad?

Los flujos de trabajo ayudan a las organizaciones a pasar de la gobernanza manual a una seguridad de identidad automatizada y adaptable que se aplica a todos los tipos de identidad.

Contáctenos

Situar la seguridad de la identidad en el centro de la protección de tu empresa