Cloud Infrastructure Entitlement Management

Simplificación de la gobernanza de la nube

Amplíe la seguridad de la identidad a la infraestructura de la nube y gobierne los derechos de la nube

Desafío y solución

Gestión del acceso complejo a la nube

A medida que su organización migra a la nube, gestionar quién tiene acceso a qué se vuelve cada vez más complejo. Las herramientas tradicionales no fueron diseñadas para entornos nativos de la nube, lo que genera accesos con privilegios excesivos, brechas de seguridad y riesgos de cumplimiento.

Simplificación del acceso y los derechos a la nube

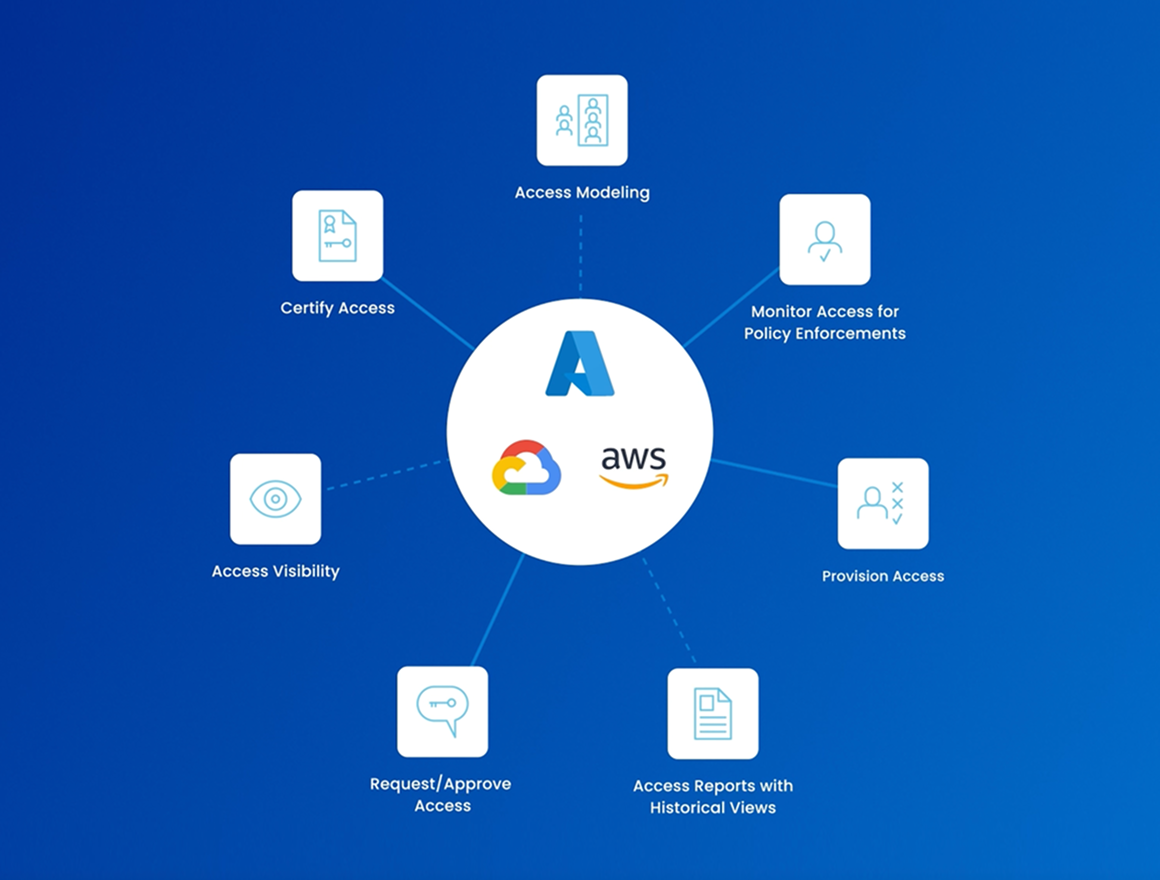

Obtenga visibilidad unificada de todo el acceso a la nube desde un único panel.

Descubra y proteja todas las identidades humanas y no humanas en entornos de múltiples nubes.

Ajuste el tamaño de los permisos y aplique el acceso con privilegios mínimos con información basada en inteligencia artificial.

Casos prácticos

Amplíe la seguridad de la identidad a la infraestructura en la nube

Gobierne y administre infraestructuras multinube con un enfoque unificado. Aplique políticas claramente definidas y automatice la gestión del ciclo de vida del acceso a IaaS. Al centralizar la gestión de los permisos en la nube, las organizaciones pueden reducir la carga administrativa y aumentar la eficiencia operativa. La solución también refuerza el cumplimiento normativo al ofrecer registros detallados y pistas de auditoría, fundamentales para cumplir con los requisitos regulatorios. Además, este enfoque unificado de seguridad de identidades en entornos multinube simplifican la integración de nuevos servicios en la nube y permite escalar de forma fluida a medida que crecen las necesidades del negocio.

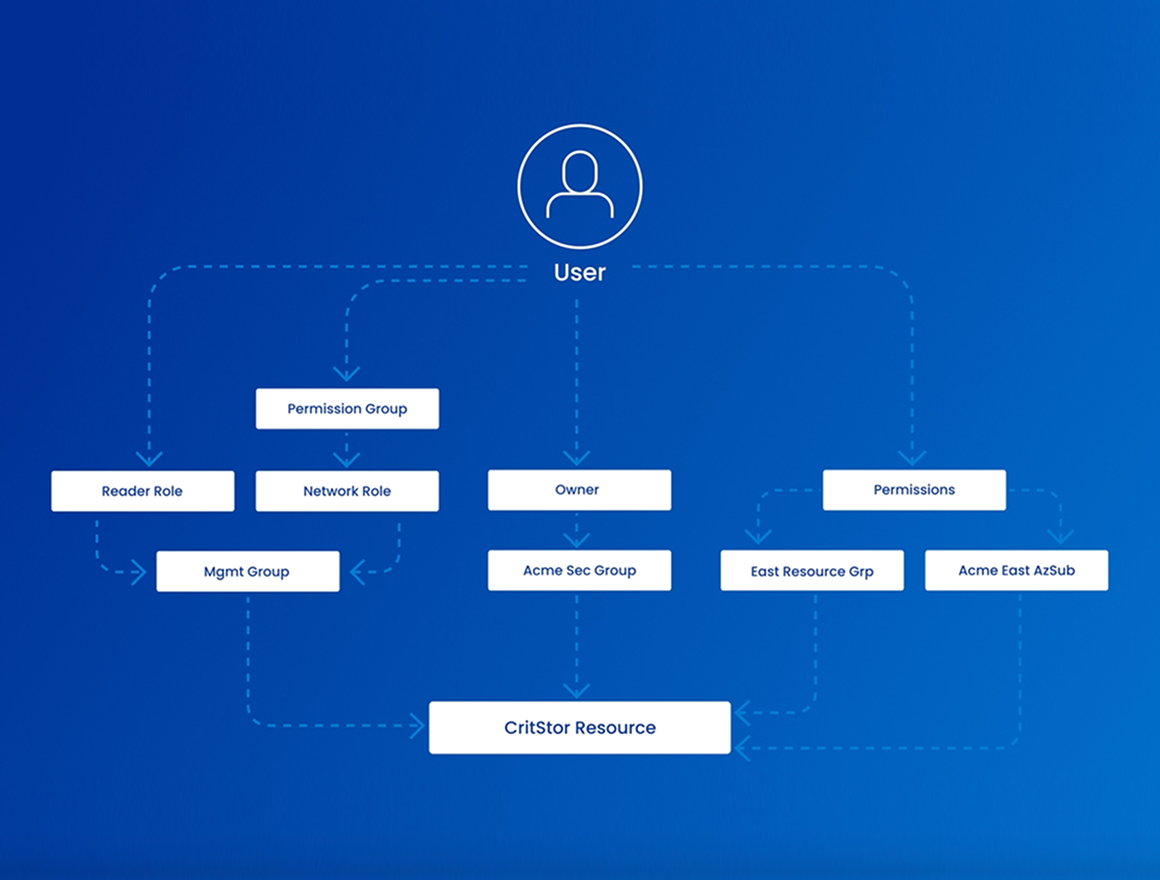

Descubra el acceso a través de entornos IaaS que son complejos

Obtenga un mapa visual y completo de cómo las identidades se conectan con los recursos en la nube en sus entornos IaaS. Visualice permisos, roles y rutas de acceso en una única vista gráfica para detectar riesgos ocultos, agilizar investigaciones y garantizar que las personas correctas tengan el acceso adecuado, sin importar cuán complejo sea el entorno.

Adapte las políticas para lograr una seguridad óptima

Adapte sus políticas de contraseñas para optimizar la seguridad de su empresa. Personalice la complejidad, el historial y las reglas de caducidad de las contraseñas para diferentes poblaciones de usuarios o niveles de riesgo de las aplicaciones para obtener una solución flexible.

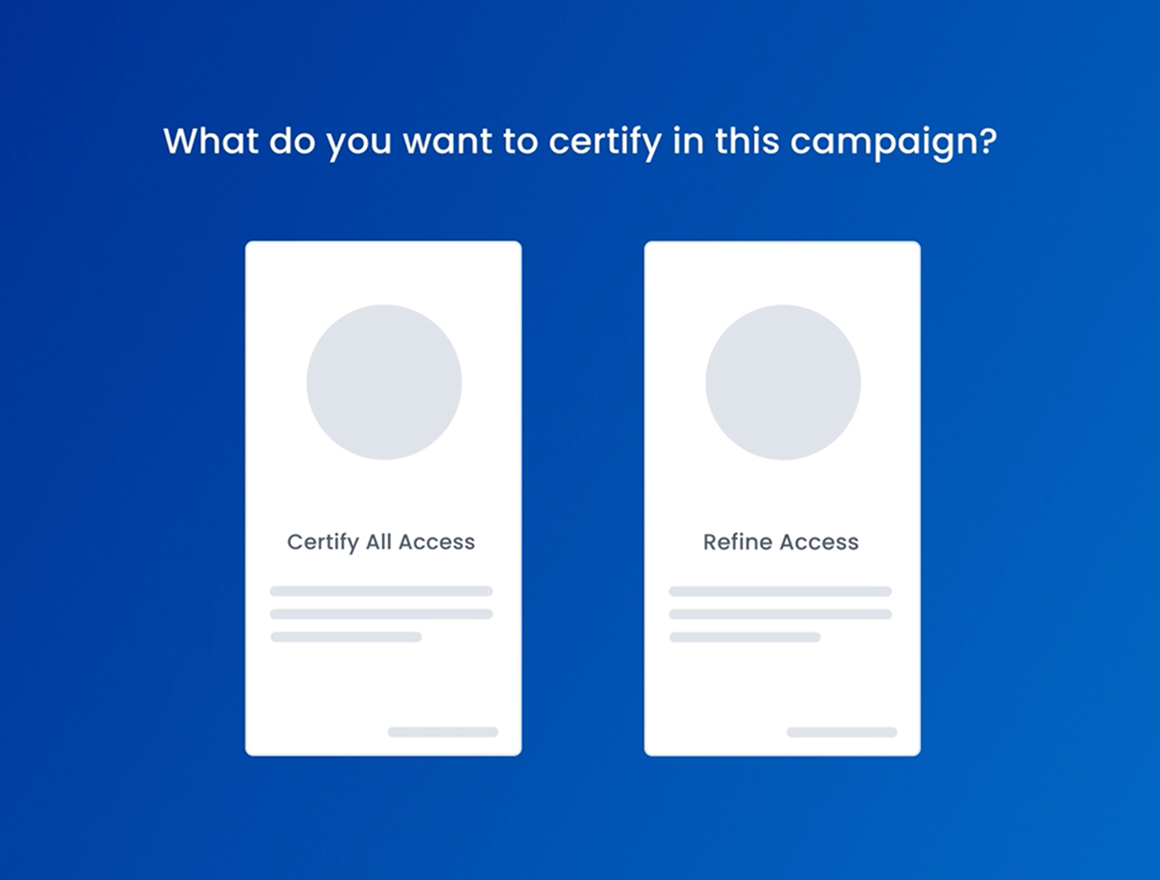

Reporte y audite el acceso a la infraestructura en la nube

Genere fácilmente reportes listos para auditoría que muestren quién tiene acceso a qué en toda su infraestructura en la nube. Lance campañas de certificación de acceso específicas para la nube que permitan revisar y validar los permisos, ayudándole a cumplir con los requisitos regulatorios, reforzar la gobernanza y demostrar que los controles de acceso en la nube se aplican de forma coherente y están correctamente documentados.

Conozca SailPoint en acción

Explorar por tu cuenta

Realizar una visita autoguiada por la plataforma de seguridad de la identidad de SailPoint

Visita guiada por los productos(EN)Solicité una demostración personalizada

Programe una demostración personalizada con un experto en seguridad de identidades

Demostración en vivoConjuntos de productos

Inicie su recorrido de seguridad de la identidad hoy mismo

SailPoint Identity Security Cloud permite a las organizaciones gestionar y proteger en tiempo real el acceso a datos y aplicaciones críticas para cada identidad empresarial con un enfoque inteligente y unificado.

Encuentre la solución perfectaCapacidades

Lleve su solución de seguridad de la identidad un paso más lejos

SailPoint Identity Security Cloud va más allá de lo básico para abordar desafíos complejos de identidad.Estas soluciones especializadas y complementarias ofrecen aún más control e inteligencia para reducir riesgos y garantizar el cumplimiento normativo.

Preguntas frecuentes

Más información sobre CIEM

¿Cuál es la diferencia entre IAM y CIEM?

Identity and Access Management (IAM) y Cloud Infrastructure Entitlement Management (CIEM) son fundamentales para proteger datos confidenciales y activos digitales, que cumplen funciones distintas dentro del ámbito de la seguridad de identidades. Las soluciones de IAM están diseñadas para gestionar identidades y controlar el acceso en todo el entorno de TI de una organización, incluidas aplicaciones, datos y servicios. Por lo general, IAM se centra en administrar identidades de personas usuarias y permisos para garantizar que las personas adecuadas tengan el acceso correcto a los recursos correspondientes. Por su parte, CIEM aborda específicamente la complejidad de la infraestructura en la nube, que suele implicar permisos detallados y múltiples niveles de acceso a una gran variedad de recursos en la nube. Soluciones de CIEM como Cloud Infrastructure Entitlement Management de SailPoint amplían las capacidades de IAM al simplificar la gestión de la infraestructura en la nube, ya que muestran a qué recursos en la nube se accede y qué acciones específicas (lectura, escritura o administración) puede realizar cada persona usuaria. Esto permite a los equipos de IAM crear un modelo de acceso a la nube sólido y seguro. Mientras que IAM ofrece una protección de identidades de alcance amplio, CIEM profundiza en los ecosistemas en la nube para brindar control y visibilidad detallados en entornos multinube, lo que mejora de forma significativa la postura de seguridad de la empresa y elimina accesos innecesarios o con privilegios excesivos.

¿Cuál es la diferencia entre CSPM y CIEM?

Cloud Security Posture Management (CSPM) y Cloud Infrastructure Entitlement Management (CIEM) son fundamentales para proteger la infraestructura en la nube, aunque abordan el problema desde enfoques diferentes. Las soluciones de CSPM ayudan a asegurar la configuración de la infraestructura en la nube y a identificar configuraciones incorrectas. CSPM se centra en las políticas de seguridad aplicadas a los recursos de infraestructura en la nube. Por su parte, CIEM se enfoca en la seguridad de identidades y ayuda a garantizar que cada identidad tenga únicamente el acceso adecuado. Solo herramientas como ISC con CIEM pueden detectar, por ejemplo, si alguien del área de contabilidad tiene acceso a recursos en la nube. Este nivel de información detallada (que muestra qué identidad, y no solo un “usuario” de la nube, tiene acceso) es el principal valor de complementar las herramientas de CSPM con CIEM.

¿Cuál es la diferencia entre CIEM y SIEM?

Cloud Infrastructure Entitlement Management (CIEM) y Security Information and Event Management (SIEM) también cumplen funciones distintas dentro de la ciberseguridad y la gestión de identidades. CIEM se centra en administrar y proteger los permisos de la infraestructura en la nube, asegurando que las identidades correctas tengan el acceso adecuado a recursos y acciones específicas, como permisos de lectura, escritura o administración. CIEM proporciona un marco de gobernanza que ayuda a las organizaciones a proteger el acceso a la infraestructura en la nube, de forma similar a cómo gestionan el acceso a aplicaciones y datos. Por otro lado, SIEM está diseñado para monitorear, detectar y responder a eventos e incidentes de seguridad en todo el entorno de TI de una organización, mediante la recopilación y el análisis de datos provenientes de múltiples fuentes. Mientras que CIEM se ocupa principalmente de los permisos y el control de acceso en entornos de nube, SIEM ofrece un análisis en tiempo real y correlación de eventos para identificar posibles amenazas de seguridad y respaldar el cumplimiento normativo. La combinación de soluciones CIEM y SIEM permite construir una postura de seguridad integral, al unir una gestión de accesos sólida con un monitoreo de seguridad continuo y proactivo.

¿Cuál es la diferencia entre CIEM y CIAM?

Cloud Infrastructure Entitlement Management (CIEM) y Cloud Identity and Access Management (CIAM) son fundamentales para mantener un acceso seguro y controlado en entornos de nube, aunque cumplen funciones diferentes. CIEM se centra específicamente en la gestión de los permisos asociados a los recursos de infraestructura en la nube, garantizando que las identidades correctas cuenten con los permisos adecuados (lectura, escritura o administración) sobre recursos concretos. Esto es clave en entornos multinube, donde se requiere un control detallado sobre diversos recursos de infraestructura para mantener el principio de mínimo privilegio. Por su parte, CIAM se enfoca principalmente en la gestión y protección de identidades y accesos de personas usuarias a aplicaciones y servicios en la nube, asegurando que, por ejemplo, clientes y usuarias finales accedan de forma segura y fluida a los servicios cloud de la organización. Mientras que CIAM protege el acceso a la nube y a las aplicaciones en la nube, CIEM profundiza en el acceso a la infraestructura y otorga permisos precisos y granulares a los recursos utilizados para crear y mantener soluciones cloud. Esto permite un nivel de control más fino sobre quién puede hacer qué dentro de la infraestructura en la nube. Esta diferenciación permite a las organizaciones diseñar estrategias de seguridad de identidades más precisas y eficientes, cubriendo de manera efectiva las distintas dimensiones de sus operaciones en la nube.

¿Cloud Infrastructure Entitlement Management es un complemento de Identity Security Cloud?

Cloud Infrastructure Entitlement Management está incluido en nuestra suite Business Plus y está disponible como complemento para las suites Standard y Business de Identity Security Cloud. Esta funcionalidad brinda a las organizaciones las capacidades necesarias para gobernar y administrar infraestructuras multinube.

Contáctenos

Proteja su acceso a la nube con Intelligent Identity Governance

Tome el control del acceso a la nube con CIEM. Refuerce la seguridad, garantice el cumplimiento normativo y escale sin esfuerzo con herramientas centradas en la identidad, diseñadas para organizaciones modernas.