Automatisierung privilegierter Aufgaben

Übernehmen Sie die Kontrolle über jede privilegierte Aktion

Die Automatisierung privilegierter Aufgaben ermöglicht es Teams, wichtige Aufgaben sicher zu automatisieren, den manuellen Aufwand zu reduzieren und die Produktivität zu steigern – und dies alles mit vollständiger Transparenz und Kontrolle.

Herausforderung und Lösung

Verlangsamt die manuelle Aufgabenausführung Ihre Arbeit?

Organisationen haben Schwierigkeiten, privilegierte Aufgaben ohne die Preisgabe von Zugangsdaten, ein manuelles Eingreifen und eine inkonsistente Governance sicher zu automatisieren und zu delegieren – was den Betrieb verlangsamt und das Risiko erhöht.

So löst die Automatisierung privilegierter Aufgaben dieses Problem

Zentralisiert die Erstellung und Zuweisung sowie das Management von Workflows in einem Repository.

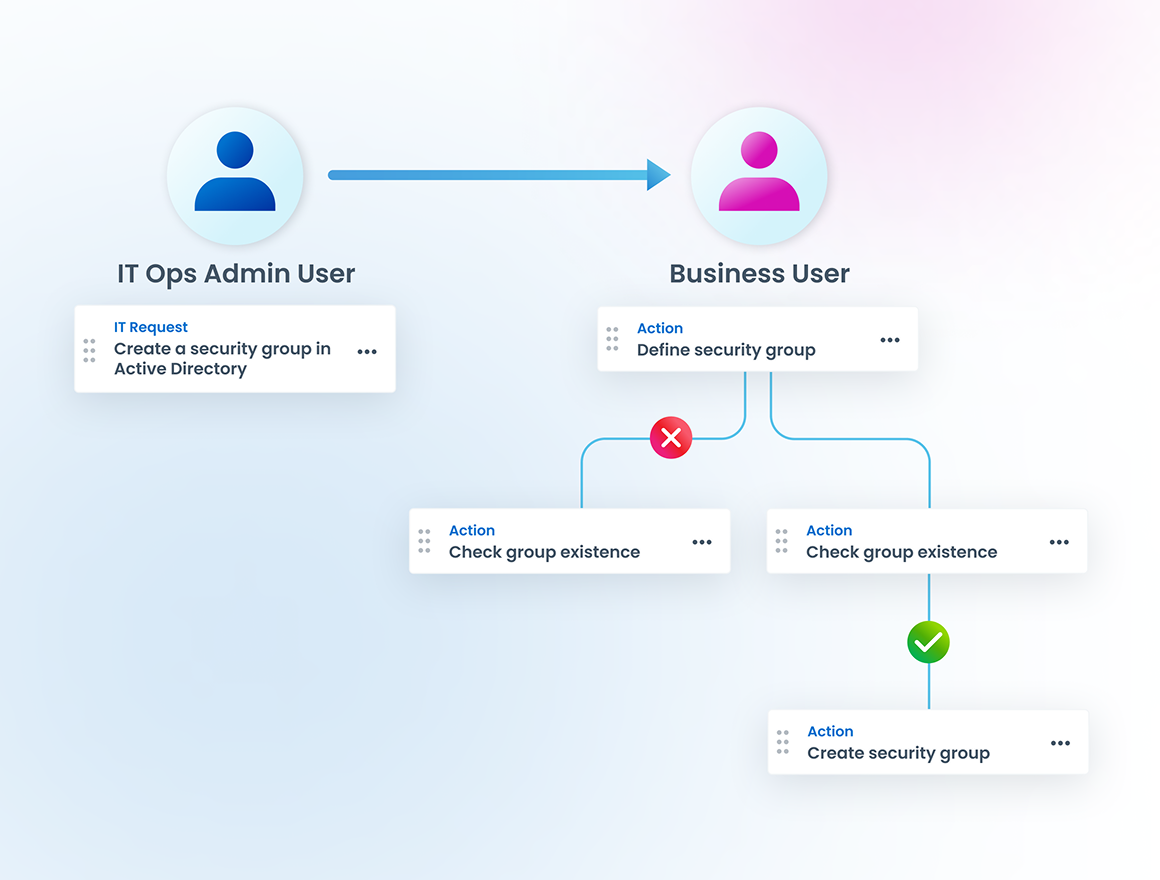

Ermöglicht die einfache Drag-and-Drop-Workflow-Konfiguration für privilegierte Aufgaben.

Automatisiert Aufgaben, ohne privilegierte Zugangsdaten preiszugeben.

Ermöglicht es IT-Mitarbeitern, Aufgaben über sichere Workflows auszuführen – ohne direkte Privilegien.

Speichert Zugangsdaten und Parameter sicher und zentral für konsistente Aktualisierungen.

Erfasst detaillierte Audit-Logs und Berichte für Compliance und Governance.

Validiert Aufgabenzuweisungen und entzieht Zugriffsrechte dynamisch bei Rollenänderungen.

Anwendungsfälle

Automatisierung privilegierter Aufgaben und Implementierung von Zero Trust

SailPoint Privileged Task Automation unterstützt Unternehmen dabei, die Genauigkeit, Effizienz und Governance ihrer IT-Abläufe zu verbessern, indem wiederkehrende, privilegierte Aufgaben automatisiert und delegiert werden. Gleichzeitig werden Sicherheitsrisiken reduziert, da Anmeldeinformationen für Benutzer verborgen bleiben.

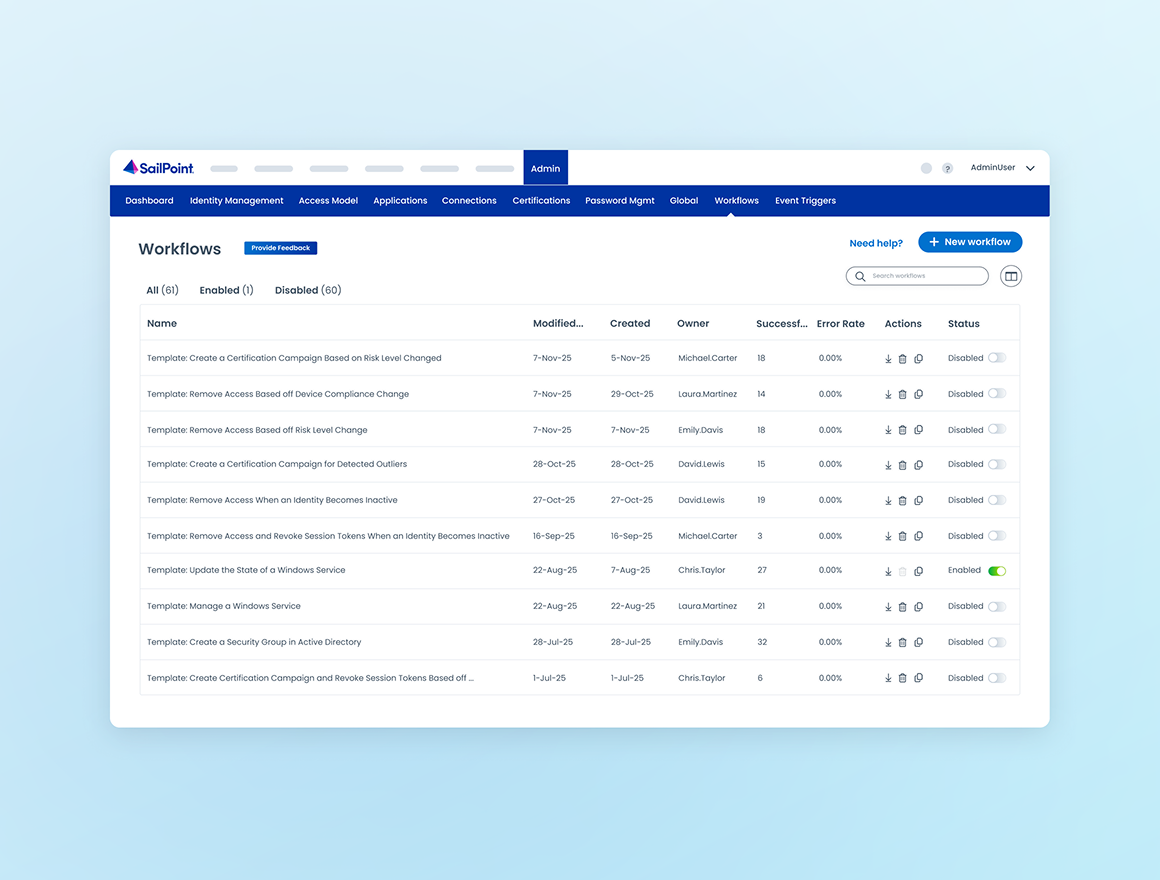

Steigern der Produktivität durch eine einfache, zentralisierte Workflow-Automatisierung

Erstellen Sie mühelos automatisierte Workflows an einem zentralen Ort und stellen Sie so sicher, dass jeder Prozess reibungslos und konsistent abläuft. Behalten Sie dank integrierter Transparenz und Auditierung den Überblick über die Ausführung und sparen Sie Zeit mit anpassbaren, sofort einsatzbereiten Vorlagen. Optimieren Sie Ihre Arbeit, reduzieren Sie Fehler und steigern Sie die Effizienz – alles in der Identity Security Cloud.

Sicheres Delegieren wiederholbarer, privilegierter Aufgaben

Ermöglichen Sie Ihren Teams, häufig wiederkehrende, privilegierte Aufgaben zu automatisieren und an allgemeine IT-Mitarbeiter zu delegieren, ohne dabei jemals privilegierte Zugangsdaten preiszugeben. Dieser Delegationsansatz hilft Ihnen, riskante Dauerzugriffe zu reduzieren, Genehmigungszyklen zu beschleunigen und manuelle Fehler zu minimieren. Die inhärente Governance ermöglicht Ihnen Self-Service-Workflows aus einer zentralen Bibliothek, die Durchsetzung rollenbasierter Ausführung, die Erfassung detaillierter Audit-Trails und die Durchsetzung von Richtlinien. Das Ergebnis: operative Effizienz und schnelle Aufgabenerledigung ohne Kompromisse bei Ihrer Sicherheitslage oder der Compliance.

Gewährleistung von Aufsicht und Compliance bei der Automatisierung privilegierter Aufgaben

Automatisieren Sie komplexe, wiederkehrende, privilegierte Aufgaben und setzen Sie Monitoring, Einhaltung von Richtlinien und Kontrollen durch, ohne dabei an Geschwindigkeit einzubüßen. Die der Automatisierung privilegierter Aufgaben inhärente Governance stellt sicher, dass jede Aufgabe in einer zentralen Bibliothek erstellt, präzise zugewiesen und ausgeführt wird, ohne privilegierte Zugangsdaten preiszugeben. Ihre IT-Mitarbeiter können Workflows an größere Teams delegieren, während die Governance gewahrt bleibt: Aufgabenzuweisungen werden validiert, Zugriffe bei Rollenänderungen eliminiert und Audit-Daten zur Einhaltung von Vorschriften erfasst. Im Wesentlichen gewinnen Sie an Effizienz und...

SailPoint in Aktion

Selbst erkunden

Sehen Sie sich die Identitätssicherheitsplattform von SailPoint in Ihrem eigenen Tempo an

Sehen Sie sich das Produkt an (EN)Demo vereinbaren

Vereinbaren Sie eine persönliche Demo mit einem Experten für Identitätssicherheit

Live-Demo vereinbarenRelated resources

Privileged Task Automation resources

Beginnen Sie heute Ihre Reise zur Identitätssicherheit

Mit der Identity Security Cloud von SailPoint verwalten und sichern Unternehmen den Echtzeit-Zugriff auf wichtige Daten und Apps jeder Unternehmensidentität in einer intelligenten, einheitlichen Weise.

Erweiterte Funktionen

Machen Sie den nächsten Schritt mit Ihrer Identitätssicherheitslösung

SailPoint gestaltet die Zukunft der Adaptive Identity für das KI-getriebene Unternehmen. Unsere umfassende Vision und KI-gestützte Plattform schützen jede Identität – menschlich wie nicht-menschlich –, machen Risiken zum Vorteil und schaffen die Grundlage für sichere KI-Innovation.

faq

Häufig gestellte Fragen

Was sind privilegierte Aufgaben?

Privilegierte Aufgaben im IT-Betrieb bezeichnen Aktivitäten, die erhöhte Berechtigungen erfordern, typischerweise durch privilegierte Anmeldeinformationen oder einen privilegierten Zugriff. Diese Aufgaben werden in der Regel von Systemadministratoren, Netzwerktechnikern oder anderem autorisierten Personal durchgeführt und beinhalten die Kontrolle über kritische Systeme, Netzwerke oder Anwendungen auf höchster Ebene.

Welche Beispiele gibt es für privilegierte Aufgaben?

Beispiele für privilegierte Aufgaben sind:

1. Systemkonfiguration und -wartung: Installation, Konfiguration oder Aktualisierung von Systemsoftware, Patches oder Firmware auf Servern, Datenbanken oder Netzwerkgeräten.

2. Zugriffsmanagement: Management von Benutzerkonten, Rollen und Berechtigungen, einschließlich der Erstellung, Änderung oder Deaktivierung von Konten mit erweiterten Privilegien.

3. Sicherheitsmaßnahmen: Monitoring, Konfiguration und Aktualisierung von Sicherheitskontrollen wie Firewalls, Intrusion-Detection-Systemen und Verschlüsselungsmechanismen.

4. Datenmanagement: Durchführung von Backups, Wiederherstellung von Daten und Zugriff auf sensible oder vertrauliche Informationen.

5. Netzwerkadministration: Konfiguration von Routern, Switches, VPNs und anderer Netzwerkgeräte zur Steuerung des Datenverkehrs und der Sicherheit innerhalb der Organisation.

6. Reaktion auf Sicherheitsvorfälle: Zugriff auf Protokolle, forensische Daten und Systemkonfigurationen zur Reaktion auf und Behebung von Sicherheitsvorfällen oder Systemausfällen.

7. App-Management: Bereitstellung oder Änderung kritischer Geschäftsanwendungen, Datenbanken und Middleware, die Administratorrechte erfordern.

8. Auditierung und Monitoring: Zugriff auf detaillierte Systemprotokolle und Audit-Trails zur Sicherstellung der Compliance mit Sicherheitsrichtlinien und -vorschriften.

Aufgrund der erhöhten Risiken, die mit diesen Aufgaben verbunden sind, werden häufig strenge Zugriffskontrollen, Protokollierung und ein strengeres Monitoring implementiert, um Verantwortlichkeit zu gewährleisten und kritische Systeme vor unbefugtem Zugriff oder Missbrauch zu schützen.

Bestehen Sicherheitsrisiken bei der Ausführung privilegierter Aufgaben?

Die Ausführung privilegierter Aufgaben im IT-Betrieb birgt einige Sicherheitsrisiken, vor allem aufgrund der Sensibilität der Aktivitäten und der erforderlichen erweiterten Zugriffsrechte. Zwei wichtige Faktoren sind zu beachten:

- Risiko des Missbrauchs oder Diebstahls von Zugangsdaten: Privilegierte Zugangsdaten verfügen oft über weitreichende Zugriffsrechte und sind daher ein bevorzugtes Ziel für Angreifer. Werden diese Zugangsdaten gestohlen, weitergegeben oder missbraucht, kann dies zu Datenschutzverletzungen, unbefugten Systemänderungen oder der vollständigen Kontrolle über kritische Infrastrukturen führen. Dies kann Datenverlust, Systemausfälle, Verstöße gegen Compliance-Vorgaben und erhebliche Reputationsschäden zur Folge haben.

- Risiko durch menschliches Versagen und Fehlkonfigurationen: Privilegierte Aufgaben beinhalten oft komplexe Konfigurationen und Systemänderungen, die menschliches Versagen oder Fehlkonfigurationen begünstigen. Diese Fehler können unbeabsichtigt die Sicherheitslage schwächen, Ausfallzeiten verursachen oder Geschäftsprozesse stören. Selbst kleinere Fehler können sich zu schwerwiegenden Vorfällen ausweiten, weshalb robuste Änderungsmanagement- und Auditprozesse unerlässlich sind.

Besteht ein Sicherheitsrisiko im Zusammenhang mit privilegierten Anmeldeinformationen in Automatisierungsskripten?

Die Einbettung privilegierter Anmeldeinformationen in Automatisierungsskripte birgt erhebliche Sicherheitsrisiken für den IT-Betrieb. Werden diese Anmeldeinformationen ohne angemessene Verschlüsselung oder Zugriffskontrollen gespeichert, sind sie für unbefugte Benutzer leicht zugänglich, was die Wahrscheinlichkeit eines Diebstahls oder Missbrauchs erhöht. Erlangt ein Angreifer Zugriff auf solche Skripte, kann er potenziell privilegierte Aufgaben ausführen und kritische Systeme, Daten und Infrastrukturen gefährden. Darüber hinaus sind im Klartext in Skripten eingebettete Anmeldeinformationen anfällig für die Offenlegung bei Code-Reviews, Dateifreigabe oder Versionskontrolle, wo sie unbeabsichtigt weitergegeben werden können. Dieser Mangel an Zugangsdatensicherheit verstößt nicht nur gegen Best Practices, sondern setzt Unternehmen auch Insiderbedrohungen, externen Angriffen und Compliance-Verstößen aus und erhöht so das Risiko von Datenschutzverletzungen, Serviceausfällen und Reputationsschäden.

Gibt es Nachteile, wenn kein zentrales Repository für privilegierte Aufgaben vorhanden ist?

Das Fehlen eines zentralen Repositorys für privilegierte Aufgaben und die Abhängigkeit von individuell erstellten Skripten ohne Ausführungsmonitoring oder -Auditierung führen zu erheblichen Ineffizienzen und Risiken im IT-Betrieb. Ohne ein einheitliches Repository werden Aufgaben und Skripte häufig dupliziert oder inkonsistent geschrieben, was zu redundanten Arbeitsschritten und potenziellen Fehlkonfigurationen führt. Diese Fragmentierung kann die Identifizierung der geeignetsten oder sichersten Skripte für bestimmte Aufgaben verzögern und deren effiziente Ausführung behindern. Darüber hinaus bedeutet der Mangel an Monitoring und Auditierung, dass Skripte ohne ordnungsgemäße Validierung ausgeführt werden können, wodurch Systeme Fehlern, Sicherheitslücken oder der Nichteinhaltung regulatorischer Standards ausgesetzt sind. Ohne einen klaren Audit-Trail wird es schwierig, Änderungen nachzuverfolgen oder die Fehlerquelle zu identifizieren, was die Fehlersuche erschwert und die Verantwortlichkeit untergräbt. Diese Ineffizienzen verlangsamen nicht nur den Betrieb, sondern erhöhen auch das Risiko von Betriebsausfällen und Sicherheitsvorfällen.

Ist die Ausführung privilegierter Aufgaben nicht alleinige Aufgabe des IT-Betriebs?

Die Beschränkung der Ausführung privilegierter Aufgaben ausschließlich auf IT-Betriebspersonal kann zu Rückständen und betrieblichen Engpässen führen. Diese zentrale Kontrolle ist zwar für die Sicherheit unerlässlich, kann aber Verzögerungen bei Routineprozessen wie Systemkonfiguration, Software-Updates oder Zugriffsverwaltung verursachen. Da allgemeine IT-Mitarbeiter oder Geschäftsanwender auf spezialisierte Teams angewiesen sind, um diese Aufgaben zu erledigen, entsteht eine Abhängigkeit, die den Betrieb verlangsamt, insbesondere in Spitzenzeiten oder bei kritischen Problemen. Die begrenzte Verfügbarkeit von qualifiziertem Personal für die Bearbeitung aller privilegierten Aufgaben kann zu längeren Reaktionszeiten, geringerer Produktivität und Frustration bei den wartenden Nutzern führen. Darüber hinaus kann dieser Engpass die Organisation daran hindern, sich schnell an veränderte Anforderungen anzupassen oder Probleme in Echtzeit zu lösen, was potenziell die Geschäftskontinuität beeinträchtigt. Angesichts der sich ständig weiterentwickelnden IT-Landschaft und des hohen Arbeitstempos ist es schwierig, die Ausführung privilegierter Aufgaben auf ein einzelnes Team zu beschränken. Daher wird empfohlen, dass Organisationen diese Belastung durch den Einsatz sicherer Automatisierung verringern und andere Teams mit Self-Service-Funktionen ausstatten.

Kontaktieren Sie uns

Identity Security in den Mittelpunkt Ihrer Unternehmenssicherheit stellen