Identitätsbibliothek

Whitepaper

Entdecken Sie Hilfestellungen, um Ihr Identitätssicherheitsprogramm voranzutreiben.

Priorisieren Sie die IAM-Hygiene für eine robuste Identity-First-Sicherheit

Laden Sie sich diesen Gartner-Bericht herunter, um Einblicke in die Implementierung ergebnisorientierter Metriken und die Automatisierung der Identitätssicherheit zu erhalten und so Ihre Sicherheitslage zu stärken.

Auf dem Navigate-Kongress 2024 von SaiPoint wurde ein KI-gestützter Weg zur Identitätssicherheit aufgezeigt

Identitätssicherheit ist für eine sichere digitale Geschäftstätigkeit von grundlegender Bedeutung. Hier erfahren Sie, was IDC-Analyst Mark Child über die Ankündigungen bei der Navigate-Veranstaltung von SailPoint in London denkt.

Wer überwacht die Maschinen? Eine effektive Strategie zur Verwaltung von Maschinenidentitäten

Erfahren Sie, wie Sie mit einer Sicherheitslösung für Maschinenidentitäten die Kontrolle über Ihre nicht-menschlichen Identitäten übernehmen und gleichzeitig die wertvollsten Vermögenswerte Ihres Unternehmens schützen können.

Identitätskrise der Maschinen: Die Herausforderungen von manuellen Abläufen und versteckte Risiken

In diesem Bericht erfahren Sie, warum Maschinenidentitäten zahlreicher, schwieriger zu verwalten, weniger transparent und mit größeren Sicherheitsrisiken verbunden sind als menschliche Identitäten.

Digitale operative Resilienz: Einhaltung der DORA-Vorschriften durch verbesserte Identitätssicherheit

Erfahren Sie, wie Sie mit KI-basierter Identitätssicherheit den Zugriff für alle digitalen Identitäten verwalten, anomale Aktivitäten erkennen und Zugangsrisiken für Dritte verwalten.

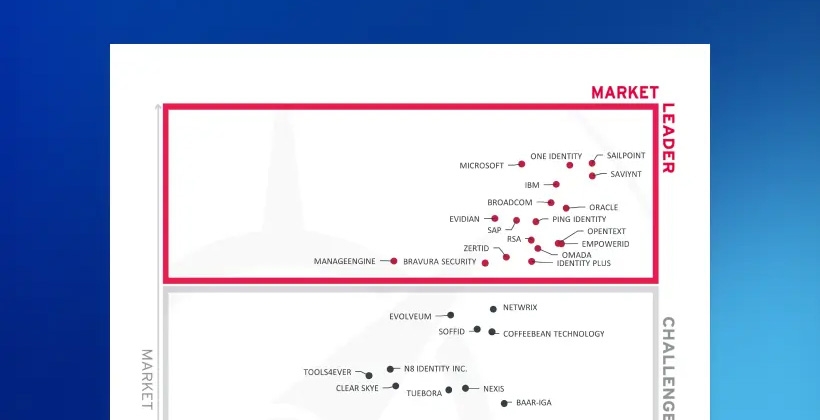

Horizonte der Identitätssicherheit, 2023-24

Finden Sie heraus, wie die Identitätssicherheitsmaßnahmen Ihres Unternehmens abschneiden und informieren Sie sich über die nächsten Schritte und die technischen Fortschritte, die die Zukunft der Unternehmensidentität prägen werden.

5 Schritte zur Minimierung des Cyberrisikos mit Identity Security

Ein erweitertes Identity Security-Programm als Grundlage zur Eindämmung von Cyber- und Unternehmensrisiken sollte für alle, die sich mit Cybersicherheit und IT-Risikomanagement befassen, ganz oben auf der Tagesordnung stehen.