AI-powered Application Onboarding

Optimiza ya el gobierno de aplicaciones

Aplica fácilmente las principales funciones de seguridad de la identidad a las aplicaciones empresariales y acelera el tiempo de obtención de valor.

Desafío y solución

El onboarding manual de aplicaciones requiere mucho tiempo

La integración o incorporación (onboarding) tradicional de aplicaciones es costosa y compleja, y la correlación de cuentas mediante el método de ensayo y error ralentiza la conectividad. Simplifica el proceso con soluciones más inteligentes y escalables para una gestión fluida de aplicaciones.

Una forma inteligente de integrar aplicaciones y correlacionar cuentas

Reduce la complejidad general de la configuración para la conectividad de aplicaciones

Optimiza y simplifica compartiendo las tareas de integración de aplicaciones complejas con los expertos en la materia y propietarios de las aplicaciones

Consigue mejores resultados en materia de seguridad mediante recomendaciones basadas en IA para aplicar las mejores prácticas de onboarding

Casos de uso

Correlación y gobierno de aplicaciones mediante IA

Aprovecha la información recopilada por la IA para recomendar métodos de conexión, asignar cuentas a identidades y delegar tareas de integración a los expertos en la materia.

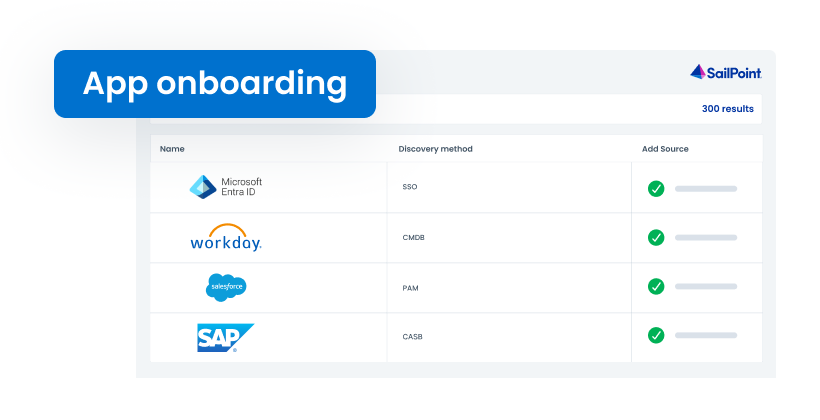

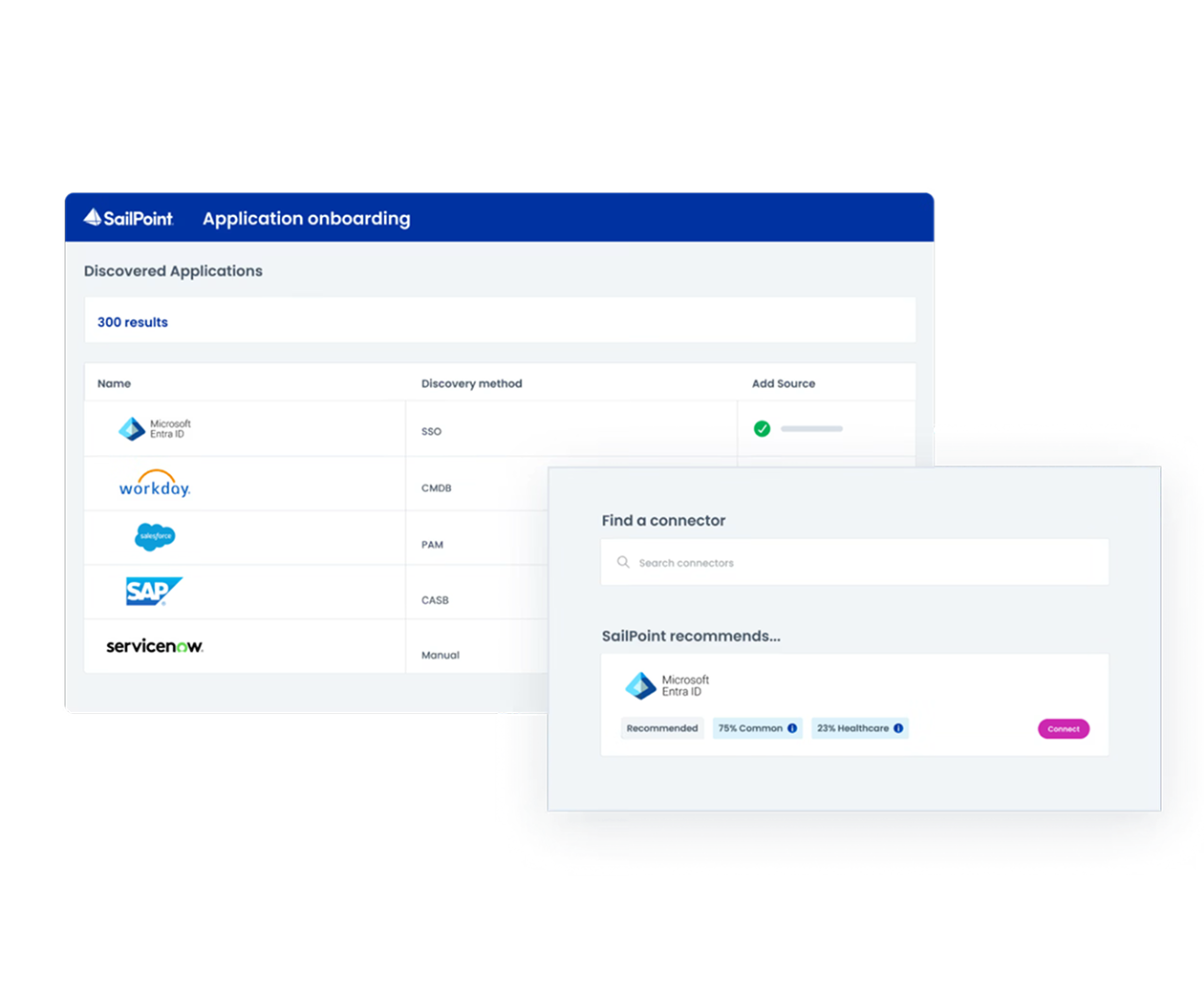

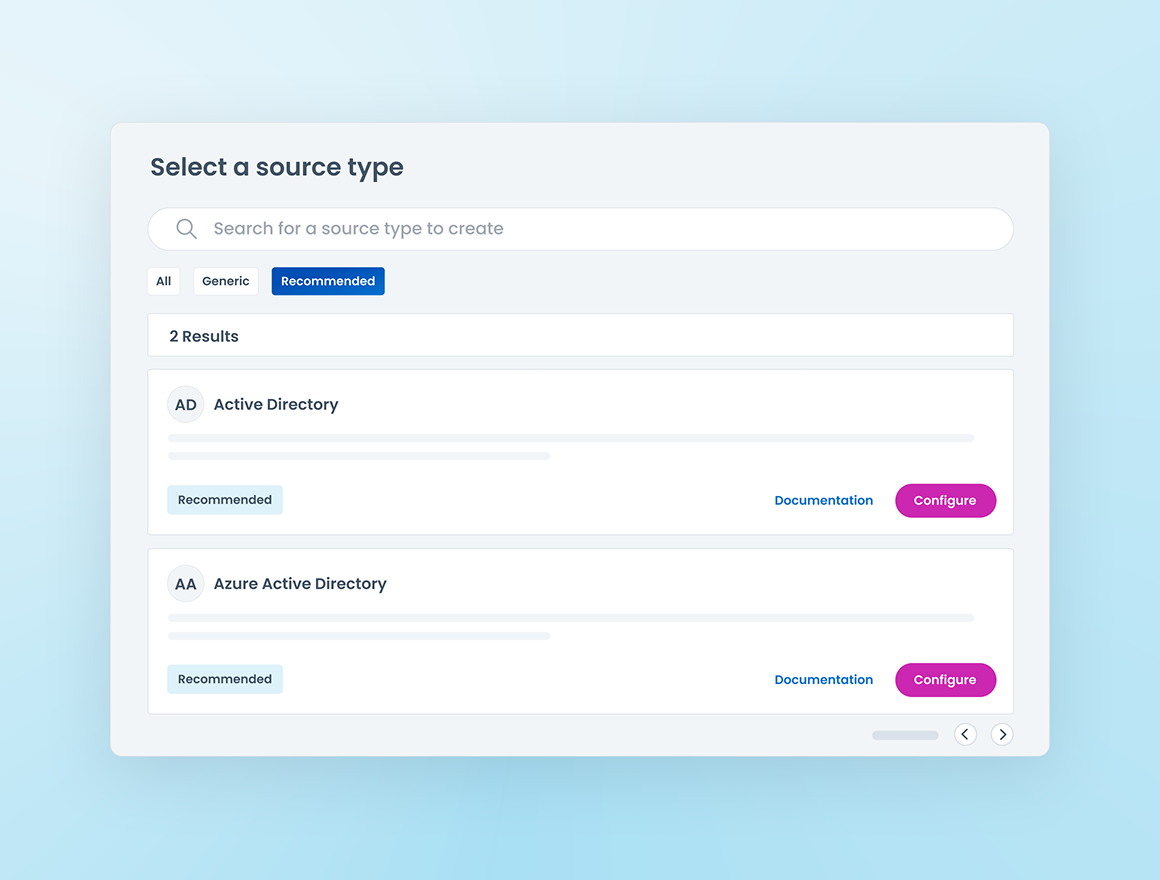

Mapeo rápido de cuentas con recomendaciones de IA

Detecta automáticamente aplicaciones no controladas y utiliza la información de la IA para recomendar los mejores métodos de conexión. El mapeo inteligente vincula cuentas con identidades y permite probar las reglas de correlación antes de la implementación. Las recomendaciones continuas de la IA aumentan la precisión y ofrecen a los equipos de seguridad una visibilidad y control claros con el mínimo esfuerzo.

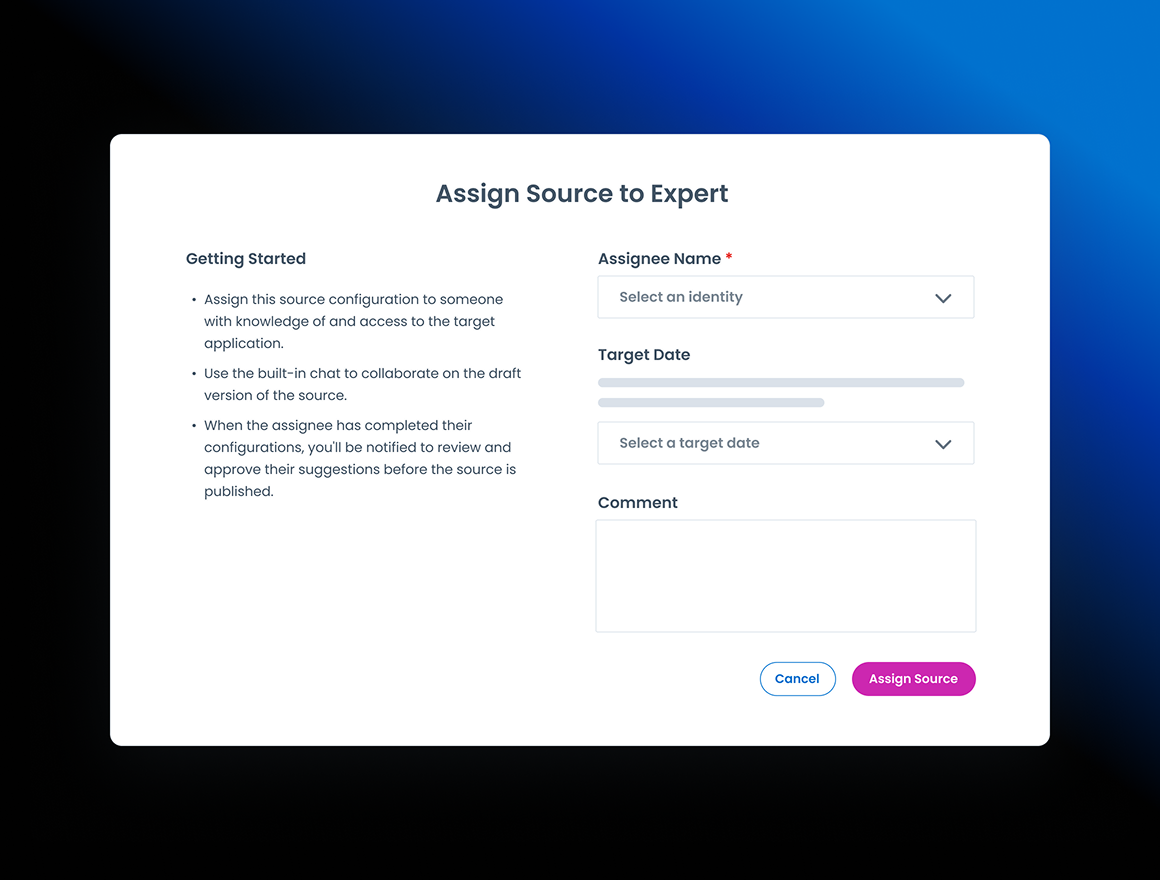

Incorporación de aplicaciones optimizada mediante delegación

Los propietarios de las aplicaciones y los SME (expertos en la materia) pueden gestionar los pasos clave de la incorporación de aplicaciones complejas mediante la delegación de las funciones de configuración. Las indicaciones automatizadas simplifican la colaboración y mantienen la coordinación de todos los participantes. Mientras los propietarios avanzan en la incorporación de aplicaciones al ritmo del negocio, los administradores de SailPoint llevan a cabo la aprobación final para garantizar que se cumplan los estándares de gobierno y seguridad antes de la implementación final en el entorno de producción, lo que proporciona la máxima agilidad y control.

Vea SailPoint en acción

Explorar por tu cuenta

Realizar una visita autoguiada por la plataforma de seguridad de la identidad de SailPoint

Realizar un recorrido por los productos (EN)Acceda a una demostración

Programe una demostración personalizada con un experto de seguridad de la identidad

Acceda a una demostración en vivoRecursos relacionados

Más información sobre la incorporación de aplicaciones mediante IA

Tarjeta de recursos

Resumen de la solución: SailPoint Accelerated Application Management

Obtén más información sobre cómo SailPoint Accelerated Application Management puede ayudar a tu organización a conseguir visibilidad inmediata sobre los entornos de aplicaciones empresariales, comprender mejor cómo se utilizan estas y acelerar la obtención de valor de la seguridad de identidades.

Inicie su recorrido de seguridad de la identidad hoy mismo

La solución Identity Security Cloud de SailPoint permite a las organizaciones gestionar y proteger el acceso en tiempo real a aplicaciones y datos críticos para cada identidad empresarial con un enfoque unificado e inteligente.

Capacidades avanzadas

Lleve su solución de seguridad de la identidad un paso más lejos

SailPoint marca el futuro de la identidad adaptativa para la empresa impulsada por IA. Nuestra visión integral y nuestra plataforma con IA te permiten proteger cada identidad, humana y no humana, convertir el riesgo en una ventaja competitiva y acelerar la innovación en IA con confianza.

Preguntas frecuentes

Más información sobre Application Onboarding y su tecnología de IA

¿Qué es SailPoint Application Onboarding?

SailPoint Application Onboarding es una función de incorporación basada en IA perteneciente a SailPoint Identity Security Cloud que simplifica el proceso de incorporación y gestión de aplicaciones. Utiliza información y recomendaciones basadas en IA para correlacionar cuentas con identidades y delegar tareas clave de incorporación a expertos en la materia.

¿Cómo facilita la solución el aprovisionamiento y la correlación entre cuentas e identidades?

La solución ofrece recomendaciones basadas en IA para el mapeo de la correlación de cuentas; sugiere cómo se vinculan las cuentas con las identidades, incluso en sistemas sin protocolos estándar como REST, JDBC o SCIM. También permite probar y verificar las reglas de correlación antes de pasar al entorno final de producción. Para el aprovisionamiento, recomienda atributos de cuenta que permiten una gestión y gobierno más precisos, la creación automatizada de cuentas y una reducción del trabajo manual.

¿Cómo ayuda esta solución a las organizaciones?

La solución ayuda a las organizaciones al reducir drásticamente el tiempo, el esfuerzo y la experiencia necesarios para integrar nuevas aplicaciones en la gestión de identidades. No solo detecta automáticamente aplicaciones no gobernadas y recomienda los mejores métodos de conexión, sino que también utiliza IA para asignar cuentas a identidades con mayor precisión. Elimina las conjeturas, reduce las tareas de configuración manual y acelera la incorporación de semanas a horas.

¿Por qué las organizaciones deberían considerar esta solución frente a las de otros proveedores?

Las organizaciones deberían considerar esta solución porque elimina la complejidad tradicionalmente asociada a la incorporación de aplicaciones. A diferencia de otras alternativas, utiliza la inteligencia artificial para recomendar automáticamente los conectores adecuados, optimizar la correlación entre cuentas e identidades y mejorar la precisión en el aprovisionamiento, lo que reduce el trabajo manual y elimina el método de ensayo y error. Además, la solución facilita una colaboración real al permitir que los propietarios de las aplicaciones participen también en el proceso de incorporación, y otorga a los equipos de gestión de identidades un nivel de gobierno total. Gracias a estas funcionalidades, las organizaciones pueden incorporar sus aplicaciones más rápidamente, reducir el riesgo desde el primer momento y lograr mejores resultados en materia de seguridad de la identidad que con otros enfoques manuales o fragmentados de otros proveedores.

Contáctanos

Refuerza tus defensas con identidad adaptable

Detecta riesgos en tiempo real. Supervisa continuamente el comportamiento de las identidades y descubre las amenazas en el momento en que aparecen.

Ajusta el acceso dinámicamente. Restringe u otorga permisos automáticamente según el riesgo, el contexto y el comportamiento del usuario.

Protege cada identidad. Protege el acceso de personas, máquinas y terceros en todo el entorno.