Caso de uso

Automatizar la confianza a lo largo del ciclo de vida

Desde la incorporación hasta la revalidación, verifique la identidad de cada persona no empleada con precisión y control.

Desafío y solución

Asegure que todas las identidades son confiables

Confirme quién es el personal externo antes de conceder el acceso y revalídelo a medida que las relaciones cambian. Implemente verificaciones de credenciales, evite duplicados y mantenga la confianza durante cada asignación.

La falta de supervisión aumenta el riesgo de identidad

La verificación inconsistente entre proveedores, contratistas y socios genera deficiencias en la supervisión

Enriquezca las revisiones de acceso con metadatos de confidencialidad y uso

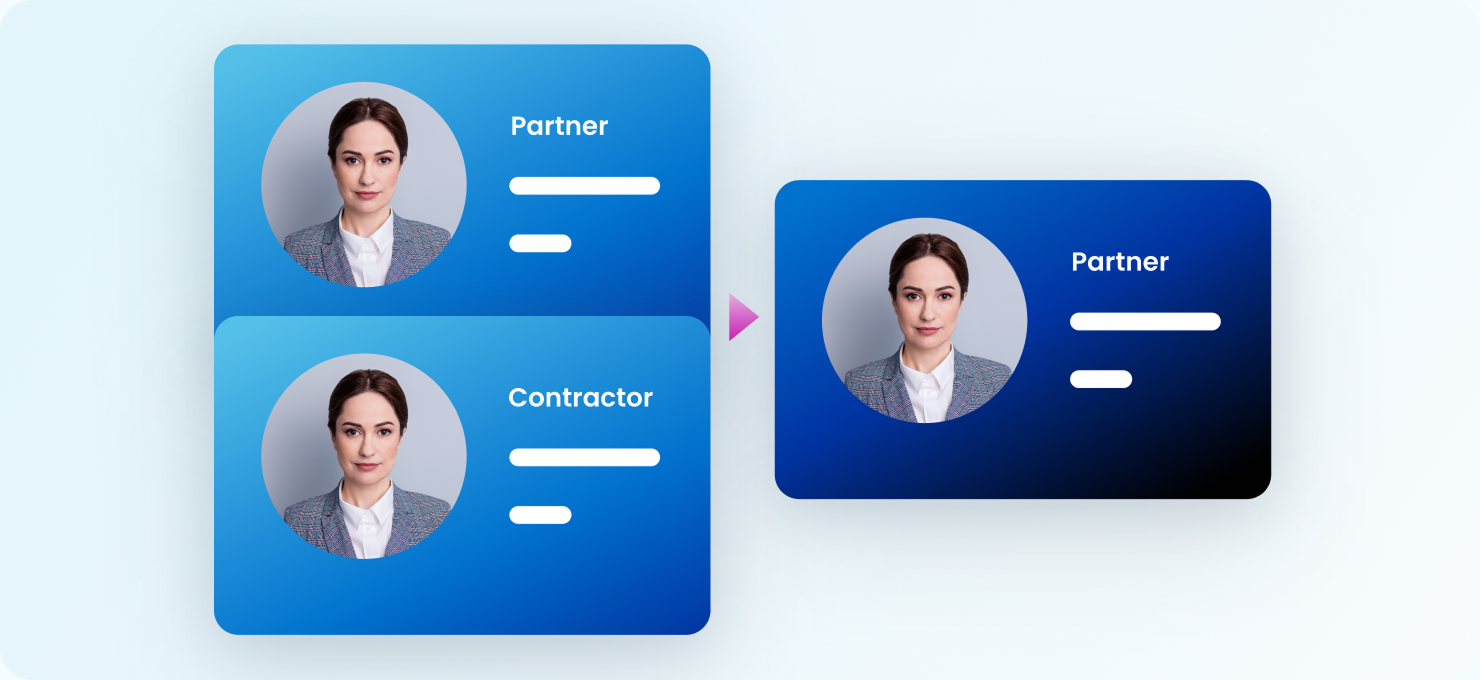

Las identidades duplicadas generan confusión sobre la propiedad y los niveles de acceso adecuados

Las asignaciones a largo plazo rara vez se revalidan, lo que permite que el acceso obsoleto persista sin control

Garantice la precisión, el cumplimiento y el control

Automatice la verificación de identidad y la validación de credenciales para confirmar a cada individuo antes de otorgarle el acceso

Aplique requisitos de incorporación basados en políticas, como capacitación, acuerdos de confidencialidad y verificaciones de antecedentes, mediante flujos de trabajo guiados

Mantenga registros precisos y unificados de cada persona que no sea empleado para evitar cuentas duplicadas o heredadas

Programe una verificación periódica para los puestos de alto riesgo o de larga duración para mantener la supervisión y garantizar el cumplimiento continuo.

FAQ

Technical insight and guidance

Learn how to effectively manage and secure your extended workforce with insights on verification, revalidation, and more.

Beneficios

Automatizar la confianza a lo largo del ciclo de vida

La verificación comienza en el momento de la incorporación, pero mantener la confianza requiere una supervisión continua. Al verificar al personal externo y a terceros antes de concederles el acceso, y revalidarlos a medida que cambian los proyectos, los roles o las relaciones, las organizaciones pueden garantizar que solo las personas adecuadas tengan el acceso correcto en cada etapa. Este enfoque unificado fortalece el cumplimiento y reduce el riesgo relacionado con la identidad.

Acceso seguro desde el principio

Valide la identidad y las credenciales de cada persona no empleada durante la incorporación. Integre proveedores de verificación confiables y aplique requisitos previos, como acuerdos de confidencialidad, capacitación o verificación de antecedentes, para que solo las personas autorizadas y calificadas obtengan acceso desde el primer día.

Capacidades

Lleve su solución de seguridad de la identidad un paso más lejos

SailPoint define el futuro de la identidad adaptativa para la empresa impulsada por IA. Con nuestra visión integral y una plataforma impulsada por IA, puedes proteger cada identidad, humana y no humana, convertir el riesgo en una ventaja y avanzar con innovación en IA con confianza.

Industrias relacionadas

Verificación y supervisión en diferentes industrias

Cada industria se enfrenta a desafíos únicos en la gestión del acceso de no empleados. Desde la verificación de credenciales hasta la revalidación continua, Non-Employee Risk Management se adapta a las necesidades de cada sector, lo que ayuda a garantizar que cada identidad se mantenga precisa, conforme y segura.

Salud

Verifique y realice un seguimiento del personal rotatorio, como enfermeras itinerantes o médicos afiliados, para garantizar que las credenciales se mantengan actualizadas y que el acceso se mantenga seguro.

Más informaciónServicios financieros

Revalide el acceso de terceros a sistemas sensibles para reducir el riesgo y ayudar a mantener el cumplimiento normativo.

Explorar finanzasEducación

Verifique y revalide el acceso de profesores adjuntos, investigadores y profesores visitantes para garantizar la rendición de cuentas y la seguridad.

Explorar educaciónPreguntas frecuentes

Respuestas sobre verificación y confianza

¿Cuál es la diferencia entre verificación y revalidación?

La verificación se realiza durante la incorporación: confirma la identidad y las credenciales requeridas de una persona no empleada antes de conceder el acceso. La revalidación se realiza posteriormente, lo que garantiza que las identidades sigan activas en la organización y sigan requiriendo acceso. En conjunto, ayudan a crear un ciclo cerrado de confianza que se extiende a lo largo de todo el ciclo de vida de la persona no empleada.

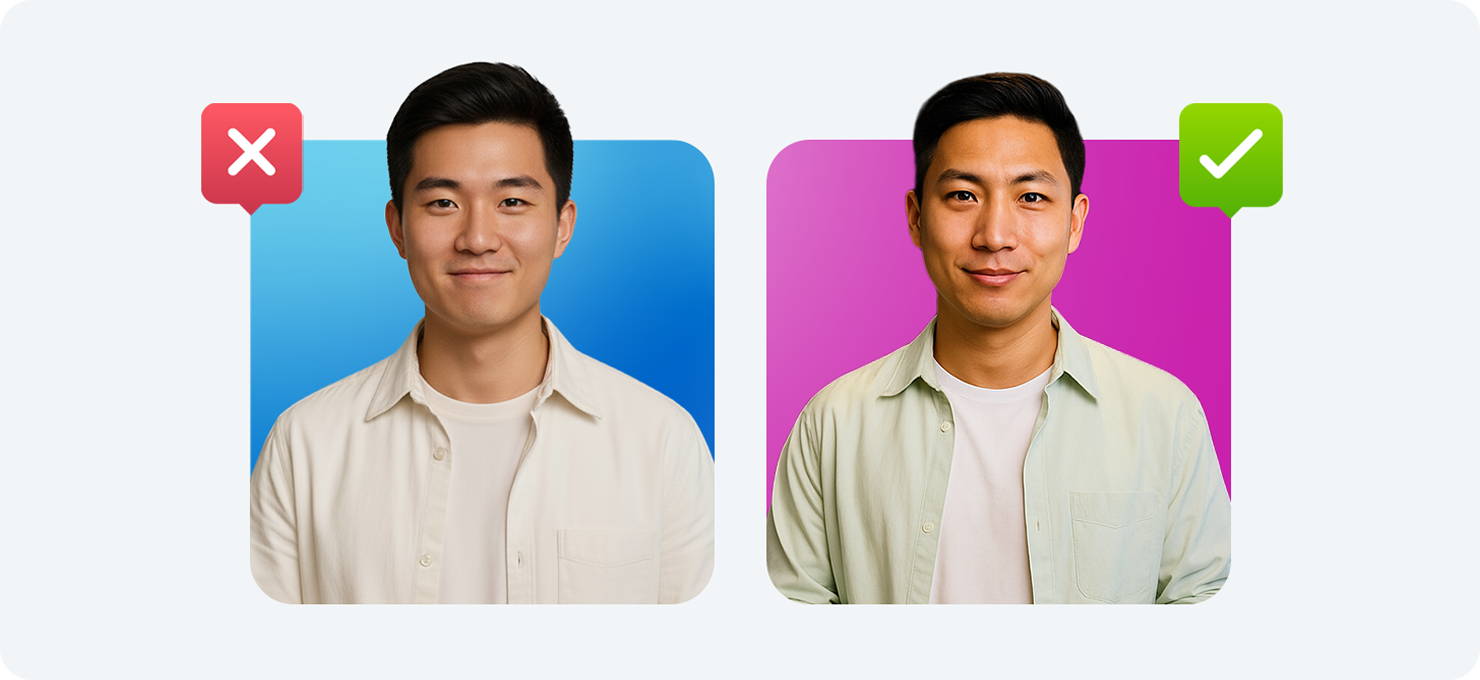

¿Cómo realiza Non-Employee Risk Management la verificación de identidad?

La solución se integra con proveedores de verificación de confianza para confirmar la identidad y las credenciales de cada persona durante la incorporación. También puede exigir la finalización de la formación, los acuerdos de confidencialidad o las comprobaciones de antecedentes antes de aprobar el acceso. Estas comprobaciones automatizadas sustituyen los procesos de revisión manual, lo que ayuda a las organizaciones a incorporarse rápidamente sin sacrificar la seguridad.

¿Pueden las organizaciones configurar sus propios requisitos de verificación?

Sí. Los administradores pueden definir requisitos previos al acceso, como credenciales digitales, certificaciones o aceptaciones de políticas, y vincularlos a roles o niveles de riesgo específicos. Esta flexibilidad permite a cada organización mantener los estándares de gobernanza y, al mismo tiempo, adaptar los pasos de verificación a las necesidades únicas de las diferentes unidades de negocio o tipos de socios.

¿Cómo se previenen las cuentas duplicadas o heredadas?

Durante la incorporación, el sistema detecta posibles registros duplicados basándose en atributos configurables, como nombre, correo electrónico o asociación con proveedores. Posteriormente, los marca para su revisión o los fusiona, garantizando que cada empleado no empleado mantenga un registro de identidad único y preciso. Esto evita confusiones, atribuciones erróneas y exposición innecesaria a riesgos.

¿Cómo funciona la revalidación para los trabajadores temporales o de alto riesgo que no son empleados?

Al proporcionar visibilidad sobre el acceso, la confidencialidad y el uso de los datos, SailPoint ayuda a las organizaciones a crear un proceso de certificación más eficiente y transparente, alineado con los controles internos y las expectativas regulatorias.

¿Cómo respalda la solución las auditorías y los informes de cumplimiento?

Cada verificación, comprobación de credenciales, cambio de asignación y revalidación se registra automáticamente con detalles con marca de tiempo. Esto crea un registro transparente y de extremo a extremo de la actividad de identidad de todos los no empleados. Durante las auditorías, los equipos pueden producir rápidamente evidencia que muestre quién fue verificado, cuándo ocurrió la revalidación y qué acceso se proporcionó, lo que reduce el esfuerzo manual que normalmente se requiere para demostrar el cumplimiento.

Contáctenos

Proteja y gobierne el acceso a datos confidenciales

Descubra cómo SailPoint puede ayudarle a reducir el riesgo, aplicar el mínimo privilegio y proteger los datos confidenciales con una gobernanza centrada en la identidad.