Módulos de productos

Access Modeling

Cree e implemente rápidamente roles empresariales para respaldar un modelo de privilegio mínimo con tecnología de la IA y aprendizaje automático.

Reto y solución

Simplifique la gestión de roles

Un enfoque manual para optimizar roles requiere de mucho trabajo y no puede seguir el ritmo de los entornos de TI actuales y en constante cambio. Necesita una forma más inteligente de crear y optimizar roles para distribuir el acceso de forma segura.

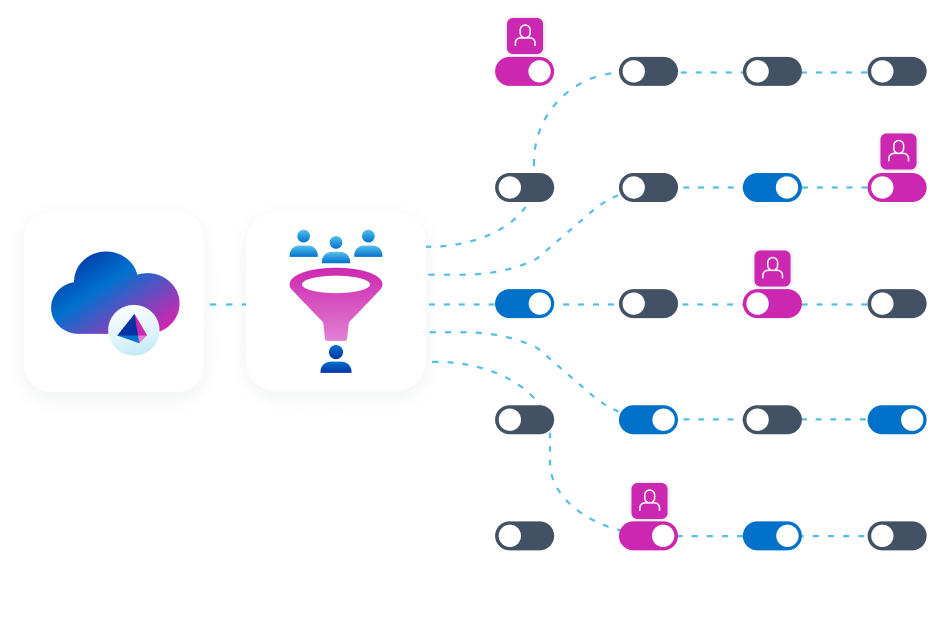

Desarrolle un modelo de acceso eficiente

Cree y mantenga roles de usuario con información generada por aprendizaje automático.

Integre el acceso por derecho de nacimiento en roles que se puedan asignar a nuevos usuarios.

Ofrezca a los usuarios el acceso correcto a aplicaciones y datos sin comprometer la seguridad.

Implemente un modelo de roles más sostenible que se alinee con sus políticas de acceso según el contexto.

Beneficios

El acceso correcto. Inmediatamente. Alineado con el negocio.

Garantizar que los usuarios tengan el acceso adecuado es fundamental para el éxito del negocio. SailPoint ofrece una forma más inteligente, basada en la IA, para crear y optimizar roles, lo que permite distribuir el acceso a todas las aplicaciones y datos de forma eficiente y segura.

Gestione los roles de forma sencilla mediante automatización basada en la IA.

Desarrolle un modelo de acceso eficiente que se adecúe a los requisitos de su organización y que proporcione precisamente el nivel adecuado de acceso a sus usuarios, con el fin de mejorar tanto la productividad como la seguridad desde el inicio.

Capacidades

Lleve su solución de seguridad de la identidad un paso más lejos

SailPoint define el futuro de la identidad adaptativa para la empresa impulsada por IA. Con nuestra visión integral y una plataforma impulsada por IA, puedes proteger cada identidad, humana y no humana, convertir el riesgo en una ventaja y avanzar con innovación en IA con confianza.

Preguntas frecuentes

Preguntas frecuentes

¿Qué es el modelado de acceso?

El modelado de acceso es el proceso de crear, definir y gestionar los roles dentro de una organización para garantizar que los usuarios tengan el nivel adecuado de acceso a los recursos, según el principio del mínimo privilegio. Aprovecha tecnologías avanzadas como la IA y el aprendizaje automático para analizar el comportamiento de los usuarios, los patrones de acceso y las necesidades organizacionales, lo que permite desarrollar roles tanto comunes como especializados. Al supervisar y perfeccionar continuamente estos roles, el modelado de acceso garantiza que el acceso se mantenga seguro, eficiente y alineado con las cambiantes demandas del negocio. Este enfoque no solo mejora la seguridad al minimizar el sobreabastecimiento, sino que también agiliza las operaciones, reduce el esfuerzo manual y facilita una incorporación y ajustes de roles más rápidos.

¿Por qué es importante la gestión de roles para la seguridad?

La gestión de roles es fundamental para la seguridad porque garantiza que los usuarios tengan acceso únicamente a los recursos que necesitan para realizar su trabajo, nada más y nada menos. Esto minimiza el riesgo de acumulación de accesos, donde los usuarios reúnen permisos innecesarios con el tiempo, lo que puede generar vulnerabilidades y posibles brechas de seguridad. Al aplicar el principio del mínimo privilegio, la gestión de roles ayuda a limitar el daño potencial de amenazas internas o cuentas comprometidas.

Además, una gestión eficaz de roles es un pilar de un marco de seguridad Zero Trust, que se basa en el principio de "nunca confiar, siempre verificar". Garantiza que el acceso se otorgue basándose en una verificación estricta y factores contextuales, como los roles de los usuarios, sus comportamientos y la confidencialidad de los recursos a los que se accede.

¿Qué capacidades de generación de informes son esenciales en una solución de gestión de cumplimiento?

Las capacidades esenciales de la generación de informes en una solución moderna de gestión del cumplimiento son fundamentales para mantener la preparación a las auditorías y permitir decisiones de seguridad informadas y basadas en datos. Estas funciones transforman los datos de acceso sin procesar en inteligencia procesable, lo que permite a las organizaciones demostrar control y responsabilidad.

Las principales funciones de generación de informes incluyen:

- Informes listos para auditoría: El sistema debe generar informes completos y listos para usar, diseñados específicamente para cumplir con los requisitos regulatorios comunes como SOX, HIPAA y RGPD.

- Paneles y visualizaciones personalizables: Una única vista estática es insuficiente para un entorno empresarial dinámico. Los líderes de TI requieren paneles personalizables que proporcionen una descripción general integral y en tiempo real de la postura de cumplimiento normativo de la organización. Las visualizaciones de datos son fundamentales para identificar rápidamente usuarios de alto riesgo, cuentas abandonas o violaciones de políticas sistémicas que podrían pasarse por alto en el análisis tradicional basado en hojas de cálculo.

- Registros detallados de certificación y atestación: escrucial mantener un registro claro y auditado de todas las campañas de certificación de acceso. Esto incluye el seguimiento de quién aprobó, rechazó o revocó el acceso, cuándo lo hizo y cualquier justificación proporcionada.

¿Puede el modelado de acceso ayudar con el cumplimiento?

Sí, el modelado de acceso puede ayudar significativamente a lograr y mantener el cumplimiento. Al establecer roles claros y bien definidos, las organizaciones pueden garantizar que el acceso a datos y sistemas confidenciales esté adecuadamente restringido y alineado con los requisitos reglamentarios. Este enfoque estructurado simplifica el proceso de demostrar el cumplimiento de regulaciones como SOX, HIPAA y RGPD, ya que los derechos de acceso no solo están bien documentados sino que también se monitorean y actualizan continuamente.

El modelado de acceso proporciona un marco transparente y auditable para gestionar quién tiene acceso a qué, reduciendo el riesgo de acceso no autorizado o violaciones de datos que podrían dar lugar a sanciones por incumplimiento.

Contáctenos

Priorice a la seguridad de la identidad en el centro de la protección de su empresa