Anwendungsfall

Automatisierung des Vertrauens über den gesamten Lebenszyklus hinweg

Vom Onboarding bis zur Revalidierung: Überprüfen Sie die Identität eines jeden externen Mitarbeitenden präzise und kontrolliert.

Herausforderung und Lösung

Sicherstellen, dass jede Identität vertrauenswürdig ist

Bestätigen Sie die Identität externer Mitarbeitender, bevor Sie Zugriff gewähren – und revalidieren Sie diese, wenn sich die Beziehungen ändern. Überprüfen Sie die Zugangsdaten sorgfältig, vermeiden Sie Duplikate und gewährleisten Sie Vertrauen während des gesamten Einsatzes.

Mangelnde Kontrolle erhöht das Identitätsrisiko

Inkonsistente Überprüfungen bei Anbietern, Auftragnehmern und Partnern führen zu Kontrolllücken

Anreicherung von Zugriffsprüfungen mit Metadaten zu Vertraulichkeit und Nutzung

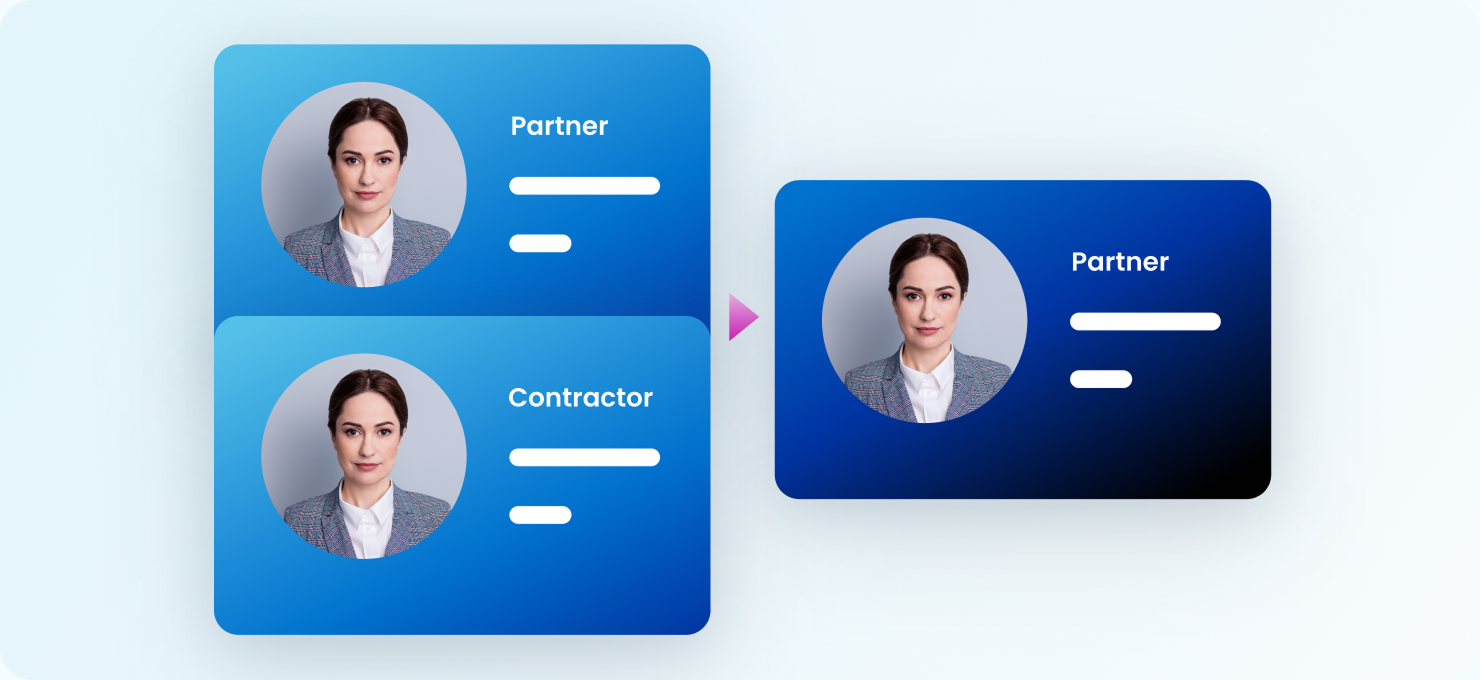

Doppelte Identitäten führen zu Verwirrung hinsichtlich der Zuständigkeit und der korrekten Zugriffsebenen.

Langfristige Einsätze werden selten erneut überprüft, wodurch veraltete Zugriffsrechte unkontrolliert bestehen bleiben

Gewährleistung von Genauigkeit, Compliance und Kontrolle

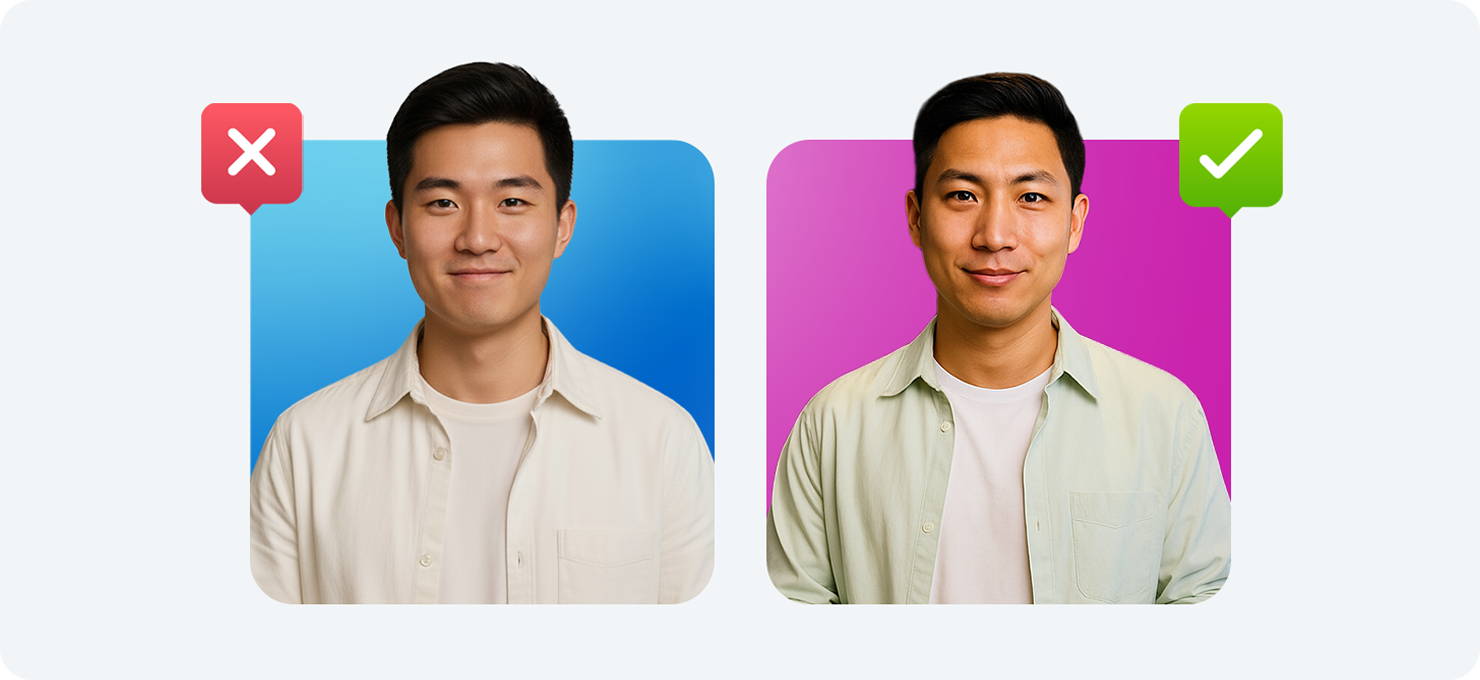

Automatisierung der die Identitätsprüfung und Validierung der Zugangsdaten, um jede Person vor der Zugriffsgewährung zu bestätigen

Durchsetzung richtlinienbasierter Onboarding-Anforderungen wie Schulungen, Geheimhaltungsvereinbarungen und Hintergrundüberprüfungen mithilfe geführter Workflows

Pflegen Sie genauer und einheitlicher Datensätze für jeden externen Mitarbeitenden, um doppelte oder übernommene Konten zu vermeiden

Einplanung regelmäßiger Überprüfungen für Hochrisiko- oder langfristige Rollen zur Aufrechterhaltung der Aufsicht und Sicherstellung der fortlaufenden Compliance

FAQ

Technical insight and guidance

Learn how to effectively manage and secure your extended workforce with insights on verification, revalidation, and more.

Vorteile

Automatisierung des Vertrauens über den gesamten Lebenszyklus hinweg

Die Verifizierung beginnt beim Onboarding, doch die Aufrechterhaltung des Vertrauens erfordert eine kontinuierliche Überwachung. Durch die Verifizierung externer Mitarbeitender und Dritter vor der Zugriffsgewährung – und die erneute Validierung bei Änderungen von Projekten, Rollen oder Beziehungen – können Unternehmen sicherstellen, dass nur die richtigen Personen in jeder Phase die richtigen Zugriffsrechte haben. Dieser einheitliche Ansatz stärkt die Compliance und reduziert identitätsbezogene Risiken.

Sichern des Zugriffs von Anfang ant

Überprüfen Sie die Identität und die Zugangsdaten eines jeden externen Mitarbeitenden beim Onboarding. Integrieren Sie vertrauenswürdige Verifizierungsanbieter und setzen Sie Voraussetzungen wie Geheimhaltungsvereinbarungen, Schulungen oder Hintergrundüberprüfungen durch, damit nur verifizierte und qualifizierte Personen vom ersten Tag an Zugriff erhalten.

Erweiterte Funktionen

Machen Sie den nächsten Schritt mit Ihrer Identitätssicherheitslösung

SailPoint gestaltet die Zukunft der Adaptive Identity für das KI-getriebene Unternehmen. Unsere umfassende Vision und KI-gestützte Plattform schützen jede Identität – menschlich wie nicht-menschlich –, machen Risiken zum Vorteil und schaffen die Grundlage für sichere KI-Innovation.

Verwandte Branchen

Branchenübergreifende Überprüfung und Überwachung

Jede Branche steht vor spezifischen Herausforderungen beim Management des Zugriffs externer Mitarbeitender. Von der Überprüfung von Qualifikationsnachweisen bis zur laufenden Revalidierung passt sich das Risikomanagement für externe Mitarbeitende den Bedürfnissen jedes Sektors an und trägt dazu bei, dass jede Identität korrekt, konform und sicher bleibt.

Gesundheitswesen

Überprüfen und verfolgen Sie wechselnde Mitarbeiter – wie z. B. Leihkrankenpfleger oder Vertragsärzte –, um sicherzustellen, dass ihre Qualifikationsnachweise aktuell bleiben und der Zugriff sicher ist.

Mehr erfahrenFinanzdienstleistungen

Revalidieren Sie den Zugriff von Drittanbietern auf sensible Systeme, um Risiken zu minimieren und die Einhaltung gesetzlicher Bestimmungen zu gewährleisten.

Mehr erfahrenBildung

Prüfen und revalidieren Sie den Zugriff für Lehrbeauftragte, Forscher und Gastwissenschaftler, um Verantwortlichkeit und Sicherheit zu gewährleisten.

Mehr erfahrenfaq

Antworten zu Verifizierung und Vertrauen

Was ist der Unterschied zwischen Verifizierung und Revalidierung?

Die Verifizierung erfolgt beim Onboarding – sie bestätigt die Identität und die erforderlichen Anmeldeinformationen einer externen Mitarbeitenden, bevor der Zugriff gewährt wird. Die Revalidierung erfolgt später und stellt sicher, dass diese Identität im Unternehmen weiterhin aktiv und der Zugriff weiterhin berechtigt ist. Zusammen schaffen sie einen geschlossenen Vertrauenskreislauf, der sich über den gesamten Lebenszyklus externer Mitarbeitender erstreckt.

Wie erfolgt die Identitätsprüfung beim Risikomanagement für externe Mitarbeitende?

Die Lösung integriert sich mit vertrauenswürdigen Verifizierungsanbietern, um die Identität und die Anmeldeinformationen jeder Person beim Onboarding zu bestätigen. Sie kann auch den Abschluss von Schulungen, die Unterzeichnung von Geheimhaltungsvereinbarungen oder Hintergrundüberprüfungen vor der Zugriffsgenehmigung erzwingen. Diese automatisierten Prüfungen ersetzen manuelle Überprüfungsprozesse und helfen Unternehmen, externe Mitarbeiter schnell und ohne Sicherheitseinbußen zu integrieren.

Können Unternehmen ihre eigenen Verifizierungsanforderungen konfigurieren?

Ja. Administratoren können Zugangsvoraussetzungen wie digitale Anmeldeinformationen, Bestätigungen oder Richtlinienbestätigungen definieren und diese bestimmten Rollen oder Risikostufen zuordnen. Diese Flexibilität ermöglicht es jeder Organisation, Governance-Standards einzuhalten und gleichzeitig die Verifizierungsschritte an die individuellen Bedürfnisse verschiedener Geschäftsbereiche oder Partner anzupassen.

Wie werden doppelte oder übernommene Konten verhindert?

Beim Onboarding erkennt das System potenzielle Duplikate anhand konfigurierbarer Attribute wie Name, E-Mail-Adresse oder Lieferantenzugehörigkeit. Diese werden dann zur Überprüfung markiert oder zusammengeführt, um sicherzustellen, dass jede externe Mitarbeitende über einen einzigen, korrekten Identitätsdatensatz verfügt. Dies verhindert Verwirrung, Fehlzuordnungen und unnötige Risiken.

Wie funktioniert die Revalidierung für externe Mitarbeitende mit langjähriger oder hohem Risiko?

Durch die Bereitstellung von Transparenz in puncto Datenzugriff, Vertraulichkeit und Nutzung unterstützt SailPoint Unternehmen bei der Entwicklung eines effizienteren und transparenteren Zertifizierungsprozesses, der mit internen Kontrollen und regulatorischen Anforderungen übereinstimmt.

Wie unterstützt die Lösung Audits und Compliance-Reporting?

Jede Verifizierung, jede Überprüfung von Anmeldeinformationen, jede Änderung von Zuweisungen und jede Revalidierung wird automatisch mit Zeitstempel protokolliert. Dadurch entsteht eine transparente, durchgängige Dokumentation der Identitätsaktivitäten aller externen Mitarbeitenden. Bei Audits können Teams schnell Nachweise erbringen, die zeigen, wer verifiziert wurde, wann die Revalidierung erfolgte und welche Zugriffsrechte gewährt wurden – der manuelle Aufwand für den Compliance-Nachweis wird maßgeblich reduziert.

Kontaktieren Sie uns

Sichern und verwalten Sie den Zugriff auf vertrauliche Daten

Erfahren Sie, wie Sie SailPoint dabei unterstützt, Risiken zu minimieren, das Prinzip der geringsten Privilegien durchzusetzen und vertrauliche Daten mit einer identitätsbasierten Governance zu schützen.