Simplifiez la conformité réglementaire

Relevez les défis de la conformité

Améliorez vos démarches de conformité et allégez les contraintes des audits grâce à une plateforme d’identité pilotée par l’IA, conçue pour répondre à des exigences réglementaires complexes.

Défi et solution

Piloter les obligations réglementaires en toute sérénité

L’évolution de la réglementation et les exigences strictes en matière d’audit exercent une pression constante. Les processus manuels, lents, et sources d’erreurs, peinent à suivre la nature dynamique des accès, exposant l’entreprise à des risques de sécurité, des échecs d’audit et de potentielles sanctions financières

Une approche intelligente pour maintenir la conformité en permanence

Automatisez les certifications d’accès et l’application des politiques pour répondre aux exigences d’audit.

Gérer centralement les accès à toutes les applications et données.

Générez en un clic, des rapports détaillés conformes aux exigences d’audit.

Utilisez l’IA pour identifier et corriger les accès à haut risque susceptibles d’entraîner des violations.

Mettez en œuvre des politiques de séparation des tâches (SoD) pour prévenir la fraude interne.

Adaptez-vous rapidement aux évolutions des réglementations grâce à une plateforme flexible et évolutive.

Résultats

Évaluez l’effet de l’automatisation sur la gestion de la conformité

Cycles de certification des accès, contre de 1 an auparavant

Désactivation des comptes quasi immédiate, contre au moins 21 jours auparavant

Gains de productivité annuels suite à l’automatisation des certifications et du provisionnement

Part des tâches d’identité automatisées, entraînant des gains de productivité sensibles pour les équipes chargées de la conformité

Avantages

Exploitez pleinement le potentiel d’une conformité simplifiée.

Ne laissez plus les cycles de certification et d’audit perturber vos activités. SailPoint offre les outils nécessaires pour intégrer la conformité de manière fluide dans vos opérations quotidiennes, et pas seulement ponctuellement. Notre plateforme automatisée et pilotée par l’IA vous aide à démontrer votre maîtrise des processus, à réduire le temps de préparation et à aborder les audits en toute confiance.

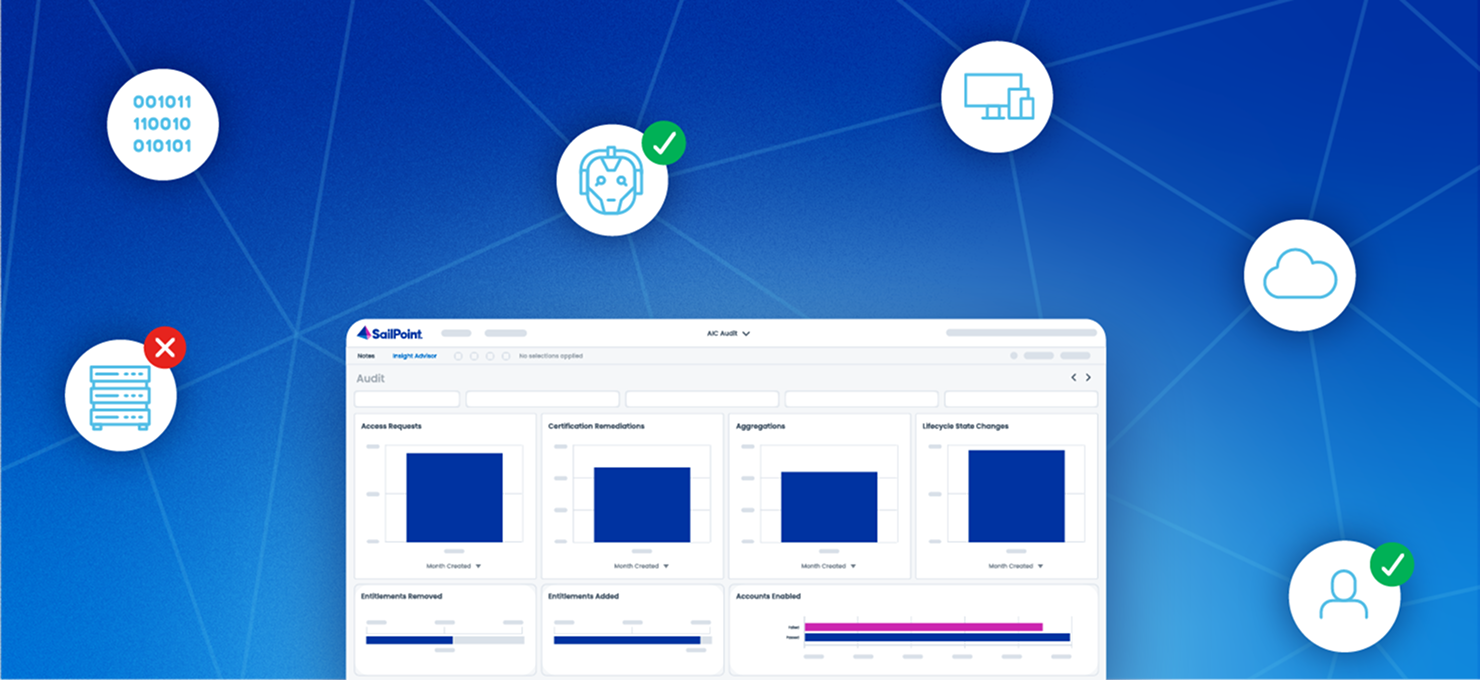

Simplifiez la génération des rapports de conformité

Remplacez la collecte manuelle et chronophage de données par des rapports automatisés et des tableaux de bord. Nous vous aidons à respecter les exigences des régulations comme le RGPD européen et les normes américaines SOX et HIPAA, tout en réduisant de plusieurs semaines, parfois même plusieurs mois, le temps et les ressources allouées à la préparation des audits.

Offres clés

Poussez encore plus loin votre solution de sécurité des identités

SailPoint Identity Security Cloud offre les éléments essentiels pour la plupart des entreprises. Cette solution propose également des compléments pour répondre aux besoins spécifiques.

Témoignages clients

Comment les entreprises de pointe simplifient la conformité

Découvrez comment des entreprises opérant dans tous les secteurs d’activité utilisent SailPoint pour automatiser la conformité, rationaliser les audits et renforcer leur posture de sécurité dans un environnement réglementaire toujours plus contraignant.

Ressources connexes

Approfondissez votre expertise en matière de conformité

faq

Réponses à vos questions sur la conformité

Comment SailPoint aide-t-il à se conformer au RGPD européen ou aux normes américaines SOX et HIPAA ?

Notre plateforme vous permet de satisfaire aux principales exigences réglementaires en automatisant les contrôles d’accès, en renforçant les politiques de SoD, en élaborant des traces d’audit précises et en générant des rapports détaillés pour démontrer l’efficacité des politiques de sécurité mises en oeuvre.

Quelles solutions SailPoint permettent de répondre aux exigences de conformité réglementaire ?

SailPoint Identity Security Cloud et ses fonctionnalités telles que la certifications des accès, la gestion de la conformité, la séparation des tâches et la modélisation des accès œuvrent de concert pour automatiser les processus de conformité, appliquer les politiques et fournir une visibilité en temps réel dans toute l’entreprise. Ces outils vous permettent de maintenir une conformité constante, de réduire le stress liée engendré par les audits et de vous préparer à relever tous les défis réglementaires.

Comment l’IA permet-elle d’améliorer les processus de conformité ?

L’IA permet d’automatiser les certifications d’accès à faible risque, d’alerter sur les accès à haut risque pour déclencher une intervention humaine et de détecter les violations du principe de séparation des tâches (SoD) souvent non détectées par les processus traditionnels. Cela améliore l’efficacité globale et libère du temps pour que votre équipe puisse se concentrer sur les risques les plus importants.

Comment différencier certification des accès et conformité continue ?

Les certifications d’accès sont des examens périodiques et ponctuels des droits d’accès des utilisateurs. La conformité continue est une approche automatisée et permanente qui intègre des contrôles et l’application des politiques au quotidien, permettant de réduire les risques en temps réel.

La solution SailPoint gère-t-elle la conformité pour les systèmes hébergés sur site et dans le cloud ?

Tout à fait, SailPoint fournit un modèle de gouvernance centralisé couvrant tout votre environnement hybride, permettant de faire respecter des politiques de conformité cohérentes pour toutes vos applications et données, indépendamment de leur emplacement physique.

Qu’est-ce que la gestion de la conformité et pourquoi est-elle si importante pour les entreprises ?

La gestion de la conformité est le processus qui consiste à s’assurer qu’une entreprise se conforme aux politiques légales, réglementaires et internes. Elle joue un rôle crucial dans la protection contre les violations de données, la fraude et les pénalités juridiques, en garantissant que seuls les individus dument habilités accèdent aux systèmes et informations sensibles.

La gestion de la conformité est cruciale pour les entreprises et joue un rôle clé dans la pérennité de leur fonctionnement. Une gestion de la conformité efficace :

- Atténue les risques financiers et juridiques

- Protège contre les cybermenaces

- Préserve l’image de marque et la confiance

Comment la conformité basée sur l’identité contribue-t-elle à prévenir les menaces internes ?

La conformité basée sur l’identité se concentre sur la surveillance et le contrôle de l’accès des utilisateurs en appliquant des politiques telles que le principe du moindre privilège et la séparation des tâches (SoD). Cela empêche les utilisateurs d’obtenir des droits d’accès conflictuels qui pourraient conduire à la fraude ou à des fuites de données, tandis que des contrôles automatisés signalent les comportements à risque afin de les examiner. La conformité basée sur l’identité atténue directement les menaces de sécurité internes grâce au principe élémentaire consistant à déterminer « qui peut accéder à quoi ». Il s’agit là d’un élément fondamental du modèle de sécurité Zero Trust, qui part du principe qu’aucun utilisateur ou appareil n’est à priori digne de confiance. En gérant et en contrôlant les identités numériques, les entreprises peuvent appliquer des contrôles d’accès stricts afin d’empêcher toute action non autorisée, qu’elle soit délibérément malveillante ou purement fortuite.

Quelles sont les fonctionnalités de reporting essentielles d’une solution de gestion de la conformité ?

Les fonctionnalités de reporting essentielles d’une solution moderne de gestion de la conformité sont fondamentales pour assurer une bonne préparation aux audits et permettre de prendre des décisions éclairées en matière de sécurité et fondées sur des données. Ces fonctionnalités transforment les données d’accès brutes en informations contextuelles directement exploitables, permettant ainsi aux entreprises de prouver leur maîtrise et leur engagement. Parmi les principales fonctions de reporting figurent :

- Reporting prêt pour l’audit : le système doit générer des rapports complets et prêts à l’emploi, conçus pour répondre aux exigences réglementaires courantes telles que le RGPD européen et les lois américaines SOX et HIPAA.

- Tableaux de bord et visualisations personnalisables : une vue statique est insuffisante pour représenter un environnement d’entreprise dynamique par nature. Les responsables informatiques ont besoin de tableaux de bord personnalisables fournissant une vue d’ensemble complète et en temps réel de la posture de conformité de l’entreprise. Les visualisations de données sont essentielles pour détecter rapidement les comportements à haut risque, les comptes orphelins ou les violations systémiques des politiques, souvent négligées lors des analyses traditionnelles basées sur des feuilles de calcul.

- Registres détaillés des certifications et attestations : la capacité à fournir une traçabilité de toutes les campagnes de certification d’accès est une fonctionnalité cruciale. En effet, une telle piste d’audit permet notamment de savoir qui a approuvé, rejeté ou révoqué un accès, à quel moment et pour quelles raisons.

contactez-nous

Êtes-vous prêt à reléguer les conclusions d’audit au passé ?

Découvrez comment une approche automatisée et intelligente de l’identité numérique peut aider votre entreprise à transformer son programme de conformité en le faisant passer d’une tâche stressante et ponctuelle à une fonction continue et fluide.