Privileged Task Automation

Prenez le contrôle des actions à privilèges

Privileged Task Automation permet aux entreprises d’automatiser en toute sécurité les tâches importantes, de réduire le recours aux procédures manuelles et d’accélérer la productivité, le tout avec une visibilité complète et une gouvernance rigoureuse.

Défi et solution

L’exécution manuelle des tâches pénalise-t-elle votre développement ?

Les entreprises peinent à automatiser et à déléguer en toute sécurité les tâches dotées de privilèges élevés sans exposer leurs identifiants, sans intervenir manuellement et sans générer d’incohérence dans la gouvernance,. Ceci ralentit l’activité et accroît les risques de sécurité.

La solution Privileged Task Automation permet de résoudre ce problème

Centralise la création, la gestion et l’attribution des flux de travail au sein d’un unique référentiel.

Permet de configurer les flux de travail low-code par glisser-déposer pour les tâches à privilèges..

Automatise les tâches sans divulguer les identifiants d’accès privilégiés aux utilisateurs.

Permet au personnel informatique non spécialisé d’exécuter des tâches via des flux de travail sécurisés, sans nécessiter de privilèges directs.

Stocke les identifiants et les paramètres de manière sécurisée et centralisée, permettant d’appliquer des mises à jour cohérentes.

Génère des journaux d’audit et des rapports détaillés à des fins de conformité et de gouvernance.

Valide les attributions de tâches et révoque dynamiquement les accès à mesure des changements de poste..

Cas d’usage

Automatisez les tâches à privilèges et mettez en œuvre le modèle de sécurité Zero Trust

La solution Privileged Task Automation de SailPoint permet aux entreprises d’améliorer la pertinence, l’efficacité et la gouvernance de leurs opérations informatiques en automatisant et en déléguant les tâches à privilèges répétitives. Elle permet également de réduire les risques de sécurité en rendant invisibles les identifiants à privilèges aux utilisateurs.

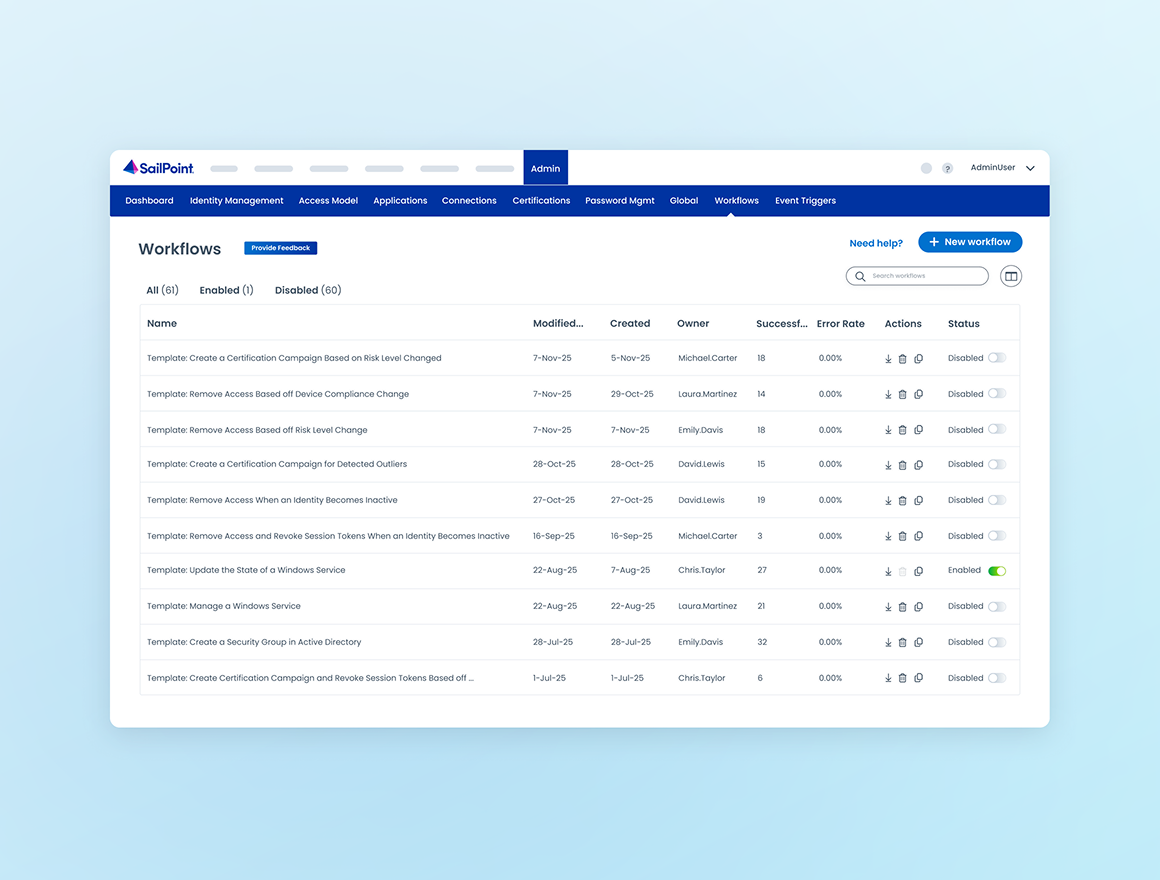

Augmentez votre productivité grâce à une automatisation simple et centralisée des flux de travail

Créez facilement des flux de travail automatisés à partir d’un emplacement central, garantissant ainsi le bon déroulement et la cohérence de chaque processus. Tenez l’exécution sous contrôle grâce aux fonctions de visibilité et d’audit intégrés, enfin gagnez un temps précieux en utilisant des modèles personnalisables et prêts à l’emploi. Sans quitter l’environnement Identity Security Cloud, rationalisez vos activités, minimisez les erreurs et augmentez l’efficacité des processus.

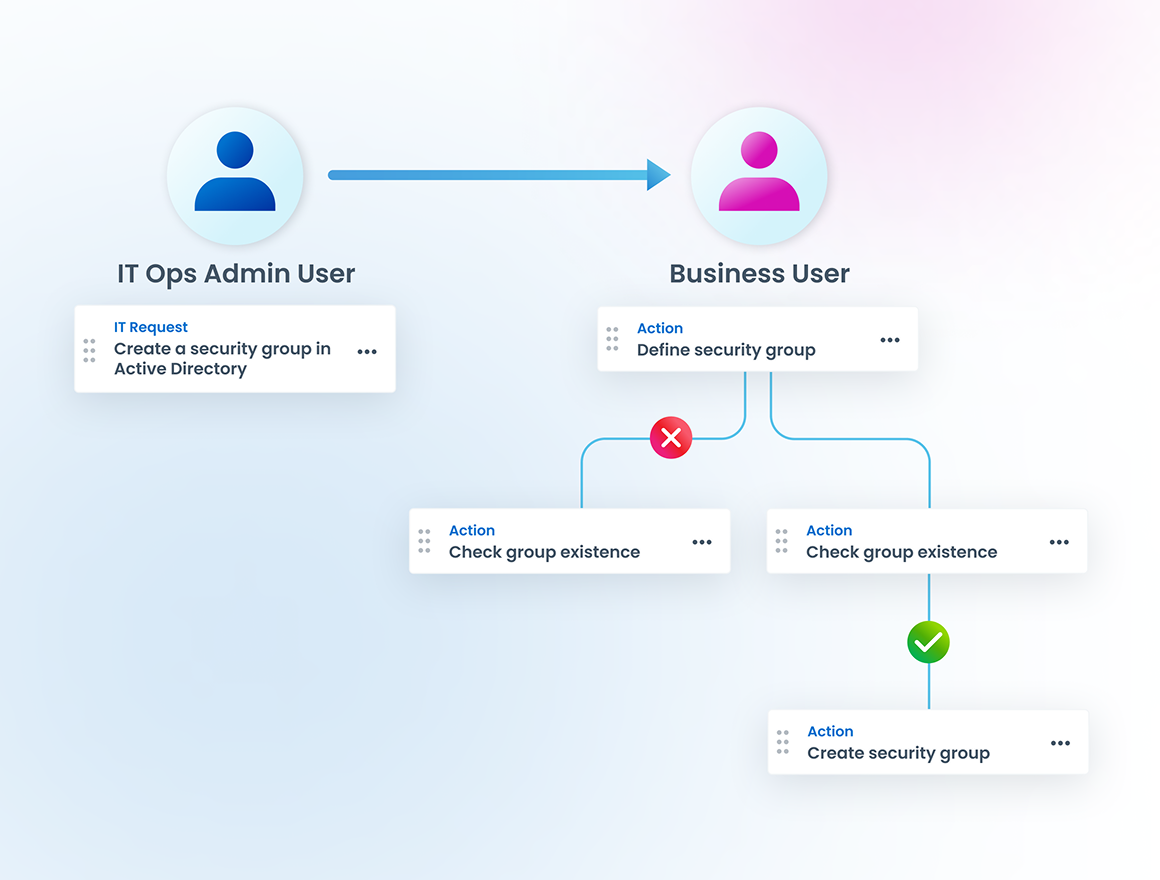

Déléguez en toute sécurité les tâches à privilèges répétitives

Permettez à vos équipes de sécurité d’automatiser et de déléguer les tâches à privilèges répétitives au personnel informatique moins qualifié, sans pour autant divulguer les identifiants à privilèges. Cette politique de délégation permet de réduire le nombre d’accès actifs à risque, à accélérer les processus d’approbation et à minimiser les erreurs humaines. La gouvernance intégrée vous permet de proposer des flux de travail en libre-service à partir d’une bibliothèque centralisée, d’appliquer des politiques basées sur les rôles et d’enregistrer des pistes d’audit détaillées. Le résultat : une efficacité opérationnelle et une exécution rapide des tâches sans compromettre la posture de sécuri...

Supervision et conformité garanties lors de l’automatisation des tâches privilégiées

Automatisez facilement les tâches complexes et répétitives disposant de privilèges élevés, tout en appliquant les politiques, les contrôles et la supervision qui s’imposent. Les fonctions de gouvernance intégrées dans Privileged Task Automation permettent de s’assurer que chaque tâche est élaborée dans une bibliothèque centralisée, dûment attribuée et exécutée sans divulguer les identifiants à privilèges. Votre personnel informatique peut déléguer les flux de travail à des équipes moins spécialisées, tout en assurant le maintien de la gouvernance : les attributions de tâches sont validées, les accès sont révoqués lors des changements de postes et les données d’audit sont enregistrées à des f...

Voir SailPoint en action

Explorez par vous-même

Découvrez par vous-même la plateforme de sécurité des identités de SailPoint

Découvrez les solutions SailPoint (EN)Demandez une démo

Réservez une démo personnalisée avec un expert en sécurité des identités

Demandez une live démoRessources connexes

Ressources sur la solution Privileged Task Automation

Commencez dès aujourd'hui votre parcours de sécurité des identités

La solution Identity Security Cloud de SailPoint permet aux entreprises de gérer et de sécuriser l’accès en temps réel aux données et aux applications critiques pour chaque identité d’entreprise grâce à une approche intelligente et unifiée.

Fonctionnalités avancées

Poussez encore plus loin votre solution de sécurité des identités

SailPoint Identity Security Cloud va au-delà des fondamentaux pour relever les défis complexes liés aux identités. Ces modules additionnels spécialisés apportent un niveau de contrôle supérieur et des analyses approfondies afin de limiter les risques et de garantir la conformité.

faq

Foire aux questions

Que sont les tâches à privilèges ?

En matière de production informatique, les tâches à privilèges désignent des activités nécessitant l’utilisation d’autorisations élevées, généralement accordées par le biais d’identifiants ou d’accès à privilèges. De telles tâches sont généralement effectuées par des administrateurs système, des ingénieurs réseau ou d’autres opérateurs habilités et nécessitent un contrôle de haut niveau sur les systèmes, réseaux et applications critiques.

Pouvez-vous citer des exemples de tâches à privilèges ?

Bien sûr, voici exemples significatifs :

1. Configuration et maintenance : installation, configuration ou mise à jour de logiciels systèmes, de correctifs ou de micrologiciels sur des serveurs, des bases de données ou des équipements réseau.

2. Gestion des accès : gestion des comptes utilisateurs, des rôles et des autorisations, y compris la création, la modification ou la désactivation de comptes disposant de privilèges élevés.

3. Opérations de sécurité : surveillance, configuration et mise à jour des contrôles de sécurité tels que les pare-feux, les systèmes de détection d’intrusion et les mécanismes de chiffrement.

4. Gestion des données : lancement de sauvegardes, restauration de données et accès à des informations sensibles ou confidentielles.

5. Administration réseau : configuration des routeurs, des commutateurs, des VPN et autres équipements réseau impliqués dans le contrôle du trafic et la sécurité l’entreprise.

6. Réponse aux incidents : accès aux journaux, aux données d’analyse et aux configurations système pour répondre et atténuer les incidents de sécurité ou les pannes système.

7. Gestion des applications : déploiement ou modification des applications métier, des bases de données et des middleware critiques nécessitant un accès de niveau administrateur.

8. Audit et surveillance : accès aux journaux de système détaillés et aux pistes d’audit afin de garantir la conformité aux politiques et aux réglementations de sécurité.

En raison des risques élevés associés à ces tâches, les entreprises ont souvent recours à des contrôles d’accès, des journaux et une surveillance rigoureuse pour garantir la notion de responsabilité et protéger les systèmes critiques contre tout accès non autorisé ou toute utilisation détournée.

L’exécution de tâches à privilèges comporte-t-elle des risques en matière de sécurité ?

En matière de sécurité, l’exécution de tâches à privilèges dans le cadre des opérations informatiques n’est pas dénuée de risque, principalement en raison de la nature sensible des activités et du niveau d’accès élevé requis. Deux facteurs clés sont à prendre en compte :

- 1 – Risque d’utilisation abusive ou de vol d’identifiants. Les identifiants privilégiés disposent souvent de droits d’accès étendus, ce qui en fait des cibles de choix pour les pirates. S’ils sont volés, divulgués ou utilisés à mauvais escient, ces identifiants peuvent entraîner des violations de données, des modifications non autorisées du système, voire la perte du contrôle d’infrastructures critiques. Concrètement, cela peut se traduire par une interruption du système, une perte de données, des violations de conformité et une atteinte à l’image et à la réputation de l’entreprise.

- 2 – Risque d’erreur humaine et de mauvaise configuration. L’exécution des tâches à privilèges nécessitent souvent des réglages complexes et des modifications des systèmes pouvant entraîner des erreurs humaines ou de mauvaises configurations. Ces erreurs peuvent involontairement affaiblir la sécurité, entraîner des temps d’arrêt ou perturber l’activité de l’entreprise. Des processus de gestion et des audits rigoureux doivent impérativement être mis en place car même des erreurs bénignes peuvent être lourdes de conséquences.

Les scripts d’automatisation comportent-ils des risques de sécurité associés aux identifiants à privilèges ?

L’intégration d’identifiants à privilèges dans les scripts d’automatisation pose des risques de sécurité importants pour la production informatique. S’ils sont stockés sans cryptage préalable ni contrôle d’accès approprié, ces identifiants deviennent facilement accessibles à des utilisateurs non autorisés ou malintentionnés, augmentant ainsi le risque de vol ou d’utilisation détournée. S’il accède à de tels scripts, un utilisateur malveillant peut potentiellement exécuter des tâches à privilèges élevés, et compromettre ainsi des systèmes, des données et des infrastructures critiques. En outre, les identifiants intégrés en clair dans les scripts peuvent être divulgués par inadvertance lors des opérations de révision de code, de partage de fichiers ou de contrôle de version. Cette vulnérabilité des identifiants enfreint non seulement les meilleures pratiques de sécurité, mais expose également les entreprises à des menaces internes, des attaques externes et des violations de conformité, augmentant ainsi le risque de violations de données, d’interruptions d’activité et d’atteinte à la réputation.

Y a-t-il un inconvénient à ne pas disposer d’un référentiel centralisé pour les tâches à privilèges ?

L’absence de référentiel centralisé pour les tâches à privilèges et le recours à des scripts élaborés individuellement, sans que leur exécution ne fasse l’objet de supervision, entraînent des lacunes et des risques importants au sein de la production informatique. Sans référentiel centralisé, les tâches et les scripts sont souvent dupliqués ou rédigés de manière incohérente, entraînant ainsi des redondances et des erreurs de configuration potentielles. Une telle fragmentation des opérations peut entraîner des retards dans l’identification des meilleurs scripts pour exécuter des tâches particulières ou sensibles, ce qui nuit à l’efficacité. En outre, l’absence de supervision signifie que les scripts peuvent être exécutés sans validation appropriée, exposant les systèmes informatiques à des erreurs, à des vulnérabilités de sécurité ou de conformité. En l’absence d’une piste d’audit intelligible, il devient difficile de suivre les changements ou d’identifier la source des problèmes, ce qui complique leur résolution et nuit globalement à l’intégrité de l’entreprise. De telles lacunes ralentissent non seulement l’activité, mais augmentent également le risque de défaillances opérationnelles et d’incidents de sécurité.

L’exécution des tâches à privilèges ne relève-t-elle pas de la responsabilité exclusive de la production informatique ?

Limiter l’exécution des tâches à privilèges aux seuls membres de la production informatique peut entraîner des retards et des goulots d’étranglement dans l’activité. Ce contrôle centralisé, bien qu’essentiel pour assurer la sécurité, peut entraîner des retards dans les processus de routine tels que la configuration des systèmes, les mises à jour logicielles ou la gestion des accès. Les techniciens informatique non spécialisés ou les utilisateurs métier doivent solliciter des équipes spécialisées pour effectuer ces tâches, créant ainsi une dépendance qui ralentit l’activité, en particulier pendant les périodes de pointe ou lorsque des problèmes critiques surviennent. La disponibilité limitée de personnel qualifié pour traiter toutes les tâches à privilège peut entraîner des temps de réponse plus longs, une baisse de productivité et une frustration chez les utilisateurs métier. En outre, ce goulot d’étranglement peut empêcher l’entreprise de s’adapter rapidement à l’évolution des besoins ou de résoudre les problèmes en temps réel, ce qui peut nuire à la continuité de l’activité. Au vu de l’évolution rapide des environnements informatiques et du rythme soutenu de l’activité, il est difficile de confier l’exécution des tâches privilégiées à une seule équipe, aussi aguerrie soit-elle. Il est donc recommandé aux entreprises d’alléger cette charge en s’appuyant sur une solution d’automatisation sécurisée et en donnant à d’autres équipes les moyens d’agir de manière autonome, en mode libre-service.

Contact us

Mettez la sécurité des identités au coeur de votre entreprise