Moteur de workflows

De l’analyse à l’automatisation

Automatisez les processus d’identité grâce à des workflows dynamiques sans code et des approbations adaptatives reste le moyen le plus simple d’assurer la sécurité et la conformité.

Défi et solution

Optimisez la réactivité de l’entreprise grâce à des workflows optimisés.

La gestion manuelle des identités engendrent des blocages, des vulnérabilités et des inefficacités à mesure que les entreprises se développent. Automatisez ce processus avec des workflows dynamiques, pilotés par l’IA, le risque et le contexte métier, pour les certifications, validations et événements du cycle de vie, afin d’améliorer sécurité et productivité.

Des workflows intelligents pour garantir des opérations d’identité sécurisées

Facilitez l’octroi, les modifications et la révocation des accès grâce à l’automatisation.

Réduisez les erreurs grâce à des processus d’identité automatisés et cohérents pour renforcer votre posture globale de sécurité.

Appliquez de manière cohérente des politiques de sécurité à toutes vos équipes.

Adaptez-vous facilement aux besoins croissants en matière d’identité grâce à des workflows dynamiques prenant en compte les risques et le contexte métier.

Mettez en place des approbations dynamiques et événementielles pour accélérer et simplifier les processus.

Cas d’usage

Gestion du cycle de vie des identités

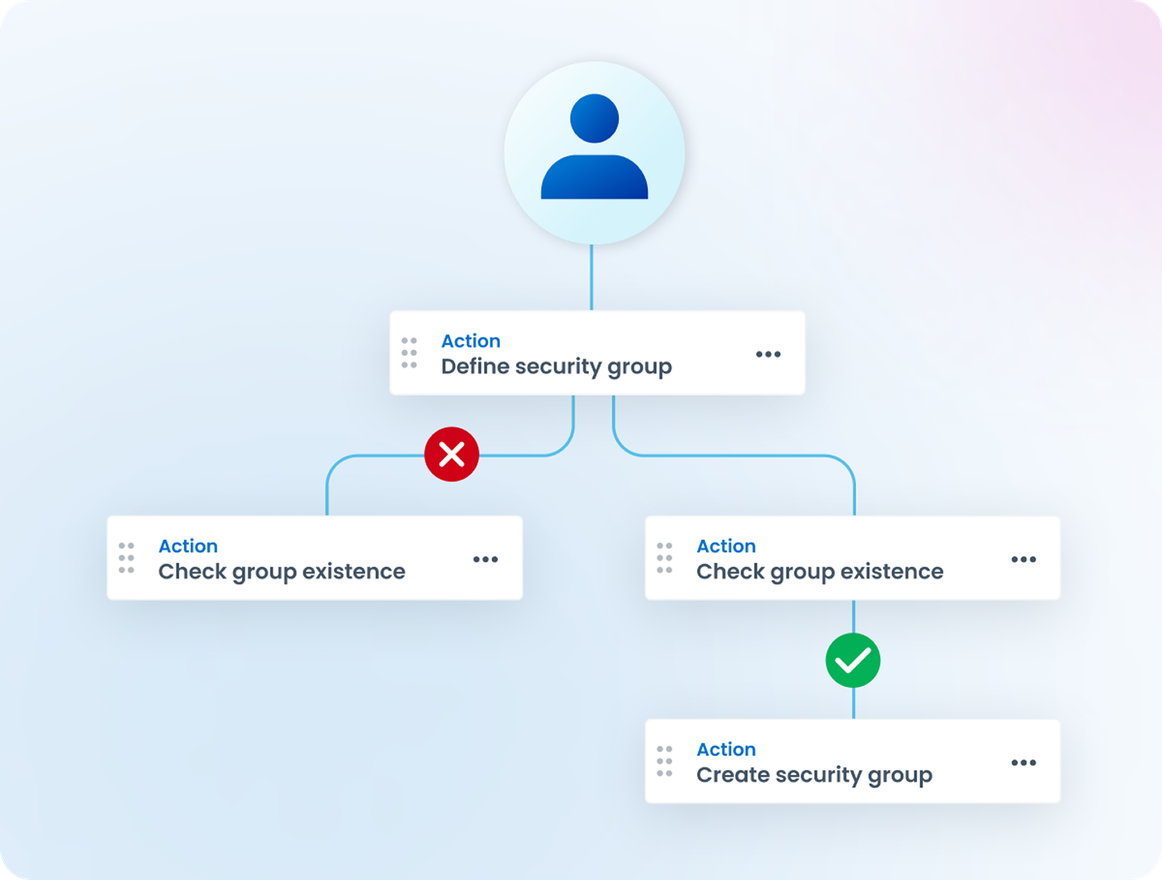

Les workflows SaaS de SailPoint automatisent les processus d’identité, éliminant les tâches manuelles et augmentant la productivité. Grâce à des flux dynamiques, créez, mettez à jour et répliquez rapidement des processus pour les certifications, les approbations, les événements de cycle de vie et les tâches liées aux privilèges. Gérez des cas d’usage complexes, réagissez aux risques et simplifiez les certifications pour renforcer la sécurité, la conformité et l’évolutivité à l’échelle de l’entreprise.

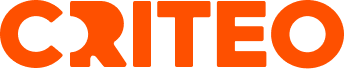

Automatisez le cycle de vie des identités

Automatisez l’intégration, le transfert ou la suppression de tout type d’utilisateur grâce à des workflows dynamiques. Utilisez des flux d’approbation adaptatifs pour accorder rapidement un accès au moindre privilège à un nouveau salarié ou à un sous-traitant, tout en assurant leur productivité. Provisionnez et révoquez les accès en fonction des événements et du contexte métier pour garantir la conformité et réduire les risques.

Accélérez vos processus d’atténuation des risques

Des workflows automatisés vous aident à prendre les bonnes décisions d’accès en un clic. Grâce à des connecteurs logiques avancés, vous pouvez appliquer les éléments nécessaires pour conserver, révoquer ou analyser les accès, dès que des comportements suspects ou des signaux de menace sont identifiés.

Automatisez les tâches à privilèges

Réduisez les arriérés, les interventions manuelles et le besoin de compétences spécifiques pour executer les tâches à privilèges, sans exposer les identifiants ou ouvrir une session privilégiée. Concevez des workflows facilement et déléguez les tâches à privilèges aux utilisateurs IT ou métiers avec une automatisation intuitive par glisser-déposer.

Témoignages clients

Résultats tangibles obtenus avec les workflows SailPoint

Commencez dès aujourd'hui votre parcours de sécurité des identités

La solution Identity Security Cloud de SailPoint permet aux entreprises de gérer et de sécuriser l’accès en temps réel aux données et aux applications critiques pour chaque identité d’entreprise grâce à une approche intelligente et unifiée.

Fonctionnalités avancées

Poussez encore plus loin votre solution de sécurité des identités

SailPoint Identity Security Cloud va au-delà des fondamentaux pour relever les défis complexes liés aux identités. Ces modules additionnels spécialisés apportent un niveau de contrôle supérieur et des analyses approfondies afin de limiter les risques et de garantir la conformité.

faq

Foire aux questions

Pourquoi les workflows sont-ils importants pour la sécurité des identités ?

Les workflows remplacent les tâches manuelles, sources d’erreurs, par une automatisation cohérente et traçable, réduisant ainsi les risques, accélérant les réponses aux incidents et garantissant le principe du moindre privilège à grande échelle.

Quels processus de gestion des identités sont automatisables avec les workflows SailPoint ?

Parmi les cas d’usage fréquents, on retrouve les processus d’intégration, de mobilité et de départ des collaborateurs, les demandes et approbations d’accès, les mesures correctives basées sur les risques, les modifications des droits, l’application des politiques et les actions de certification.

Les workflows peuvent-ils répondre aux signaux de risque ou de sécurité en temps réel ?

Effectivement, les workflows peuvent déclencher des actions en fonction des risques liés aux identités, des changements d’activité ou des signaux de sécurité externes pour permettre des réponses adaptatives et automatisées.

Les workflows prennent-ils en charge les accès à la volée et le principe du moindre privilège ?

Tout à fait, les workflows permettent de garantir les accès à la volée (just-in-time), d’éliminer les privilèges statiques et de révoquer automatiquement les accès en cas de changement d’environnement.

Les workflows peuvent-ils intégrer le contexte des identités et les attributs métier ?

Oui, les workflows exploitent un contexte d’identités riche, notamment le rôle, le service, l’historique des accès, le niveau de risque et d’autres attributs pour permettre de prendre des décisions avisées.

Les flux de travail peuvent-ils être réutilisés ou mutualisés entre les équipes ?

Oui bien sûr, les entreprises peuvent élaborer des modèles de workflows réutilisables pour standardiser les processus d’identité et accélérer l’automatisation.

Les workflows nécessitent-ils des scripts ou du codage ?

Non, la plupart des workflows peuvent être créés et gérés à l’aide d’outils low-code ou no-code, rendant l’automatisation accessible à des personnes sans expertise particulière en matière d’identités.

Comment les workflows favorisent-ils la maturité et l’évolutivité des identités ?

Les workflows permettent aux entreprises de passer d’une gestion manuelle des identités à une sécurité automatisée et adaptative, prenant en charge tous les types d’identités.

Renforcez vos défenses grâce à l'identité adaptative

Détectez les risques en temps réel. Surveillez en continu le comportement des identités et détectez les menaces dès leur apparition.

Ajustez les accès de manière dynamique. Renforcez ou accordez automatiquement les autorisations en fonction du niveau de risque, du contexte et du comportement des utilisateurs.

Protégez chaque identité. Sécurisez les accès des personnes, des machines et des tiers dans l'ensemble de votre environnement.