Privileged Task Automation

Toma el control de cada acción privilegiada

Privileged Task Automation permite a los equipos automatizar de forma segura tareas de alto impacto, reducir el trabajo manual e impulsar la productividad, todo ello con una visibilidad y control completos.

Desafío y solución

¿La ejecución manual de tareas te está ralentizando?

Las organizaciones tienen problemas a la hora de automatizar y delegar de forma segura tareas privilegiadas sin exponer credenciales, intervenir de forma manual o aplicar acciones de gobierno de manera inconsistente, lo que ralentiza las operaciones y aumenta el riesgo.

Cómo resuelve esto Privileged Task Automation

Centraliza la creación, gestión y asignación de flujos de trabajo en un único repositorio.

Permite la configuración de flujos de trabajo estilo low-code con arrastrar y soltar para las tareas privilegiadas.

Automatiza tareas sin exponer credenciales privilegiadas a los usuarios.

Permite que el personal de TI general ejecute tareas a través de flujos de trabajo seguros, sin necesidad de privilegios directos.

Almacena credenciales y parámetros de forma segura y centralizada para unas actualizaciones coherentes.

Captura registros de auditoría detallados e informes para demostrar el cumplimiento normativo y las acciones de gobierno.

Valida las asignaciones de tareas y retira el acceso dinámicamente a medida que cambian los roles.

Casos de uso

Automatiza las tareas privilegiadas y activa una estrategia de confianza cero (Zero Trust)

SailPoint Privileged Task Automation ayuda a las organizaciones a mejorar la precisión, la eficiencia y el gobierno de las operaciones de TI automatizando y delegando tareas privilegiadas repetibles, y reduciendo al tiempo los riesgos de seguridad al ocultar las credenciales a los usuarios.

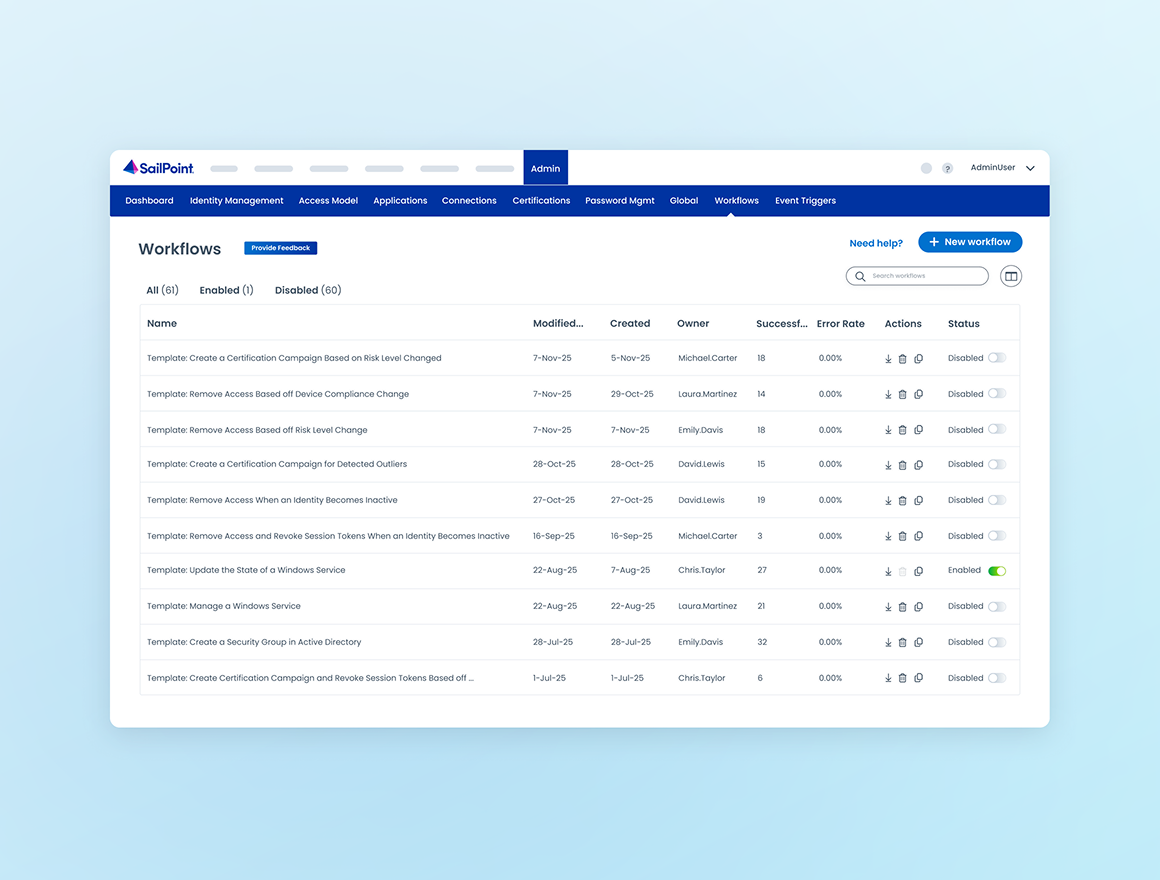

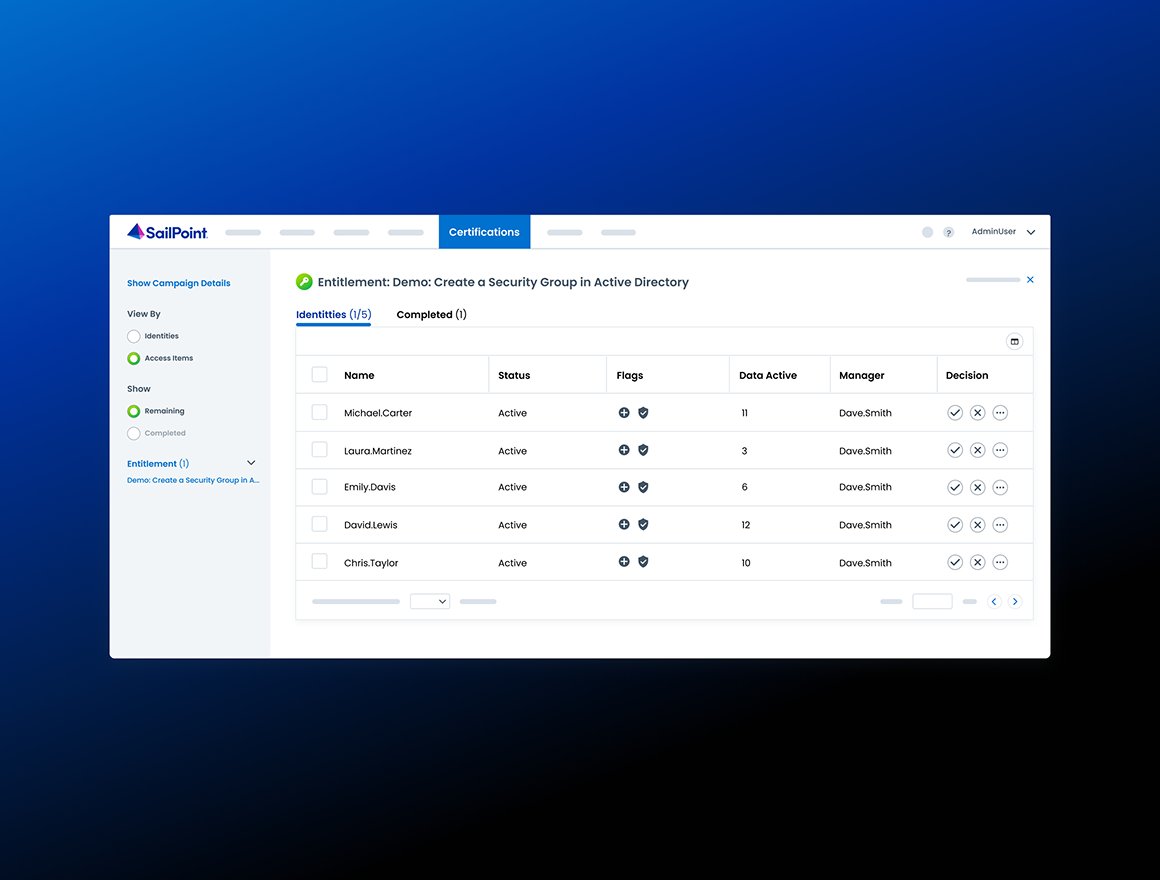

Aumenta la productividad con una automatización de flujos de trabajo centralizada y sencilla

Crea flujos de trabajo automatizados sin esfuerzo en un lugar central, garantizando que cada proceso se ejecute sin problemas y de manera coherente. Supervisa la ejecución con una visibilidad y auditoría integradas y ahorra tiempo usando plantillas personalizables listas para su uso. Optimiza tu trabajo, reduce errores y aumenta la eficiencia, todo dentro de Identity Security Cloud.

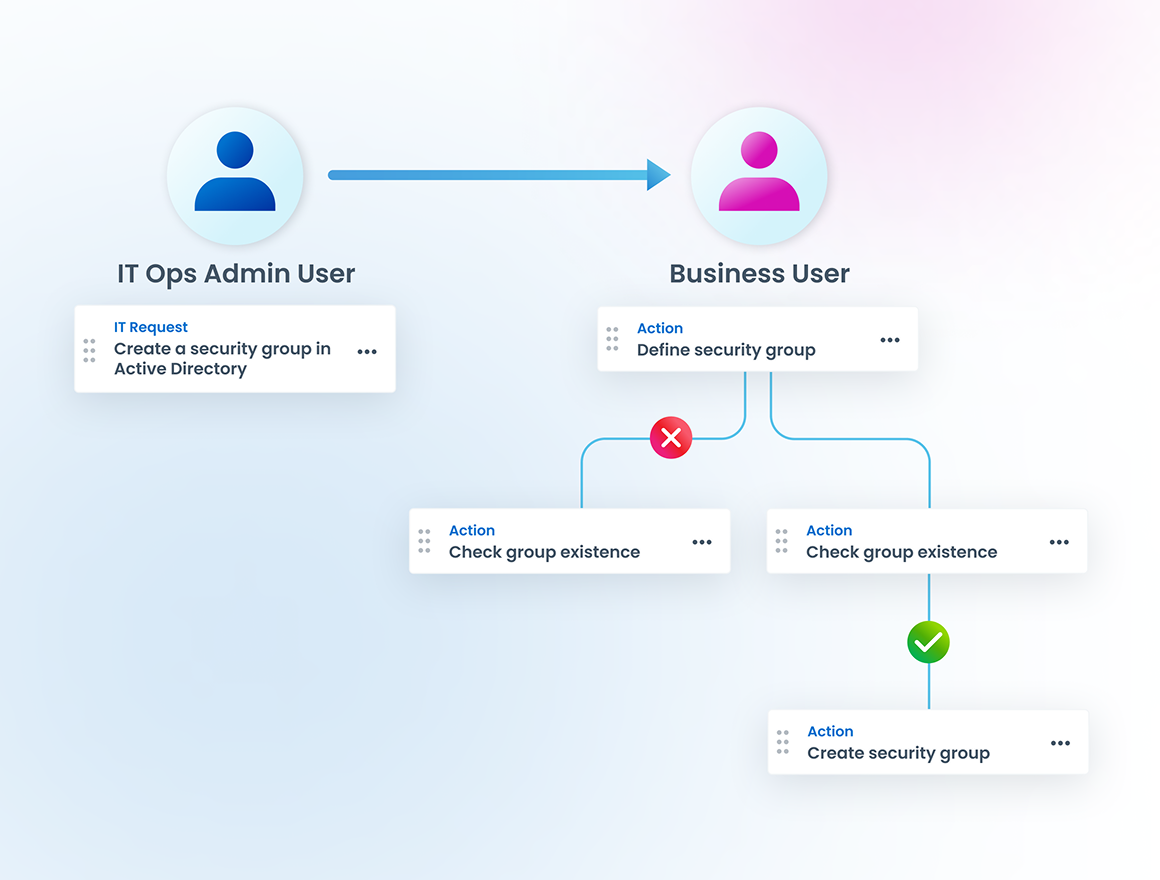

Delega de forma segura tareas privilegiadas repetibles

Permite que los equipos puedan automatizar y delegar tareas privilegiadas comunes y repetibles al personal de TI general, sin exponer por ello las credenciales privilegiadas. Este enfoque de delegación ayuda a reducir accesos permanentes de alto riesgo, acelerar los ciclos de aprobación y reducir los errores manuales. El gobierno integrado permite ofrecer flujos de trabajo en modo autoservicio desde una biblioteca centralizada, aplicar una ejecución basada en roles, capturar registros de auditoría detallados y hacer cumplir las políticas. Como resultado se logra una mayor eficiencia operativa y la finalización rápida de tareas sin comprometer la estrategia de seguridad ni el cumplimiento nor...

Garantiza la supervisión y el cumplimiento al automatizar tareas privilegiadas

Automatiza tareas privilegiadas complejas y repetibles aplicando un esquema de supervisión, políticas y controles sin sacrificar por ello la velocidad. Con el gobierno integrado de Privileged Task Automation, cada tarea se crea en una biblioteca centralizada, se asigna con precisión y se ejecuta sin exponer las credenciales privilegiadas. Tu personal de operaciones de TI puede delegar flujos de trabajo a equipos más amplios, pero manteniendo el gobierno en todo momento: las asignaciones de tareas se validan, el acceso se elimina cuando cambian los roles y los datos de auditoría se registran para garantizar el cumplimiento normativo. En esencia, se gana eficiencia y agilidad a la vez que se r...

Vea SailPoint en acción

Explorar por tu cuenta

Realizar una visita autoguiada por la plataforma de seguridad de la identidad de SailPoint

Realizar un recorrido por los productos (EN)Acceda a una demostración

Programe una demostración personalizada con un experto de seguridad de la identidad

Acceda a una demostración en vivoInicie su recorrido de seguridad de la identidad hoy mismo

La solución Identity Security Cloud de SailPoint permite a las organizaciones gestionar y proteger el acceso en tiempo real a aplicaciones y datos críticos para cada identidad empresarial con un enfoque unificado e inteligente.

Capacidades avanzadas

Lleve su solución de seguridad de la identidad un paso más lejos

SailPoint Identity Security Cloud va más allá de lo básico para abordar desafíos de identidad complejos. Estas soluciones complementarias especializadas ofrecen un control e inteligencia aún mayores para reducir el riesgo y garantizar el cumplimiento.

faq

Preguntas frecuentes

¿Qué son las tareas privilegiadas?

Dentro de las operaciones de TI, las tareas privilegiadas son actividades que para su ejecución requieren el uso de permisos elevados, que normalmente se otorgan mediante credenciales o acceso con privilegios. Estas tareas las suelen realizar administradores de sistemas, ingenieros de red u otro personal autorizado, e implican un control de alto nivel sobre sistemas, redes o aplicaciones críticas.

¿Cuáles son algunos ejemplos de tareas privilegiadas?

He aquí algunos ejemplos de tareas privilegiadas:

1. Configuración y mantenimiento del sistema: instalación, configuración o actualización de software, parches o firmware del sistema en servidores, bases de datos o equipos de red.

2. Gestión de accesos: administración de cuentas de usuario, roles y permisos, incluida la creación, modificación o deshabilitación de cuentas con privilegios elevados.

3. Operaciones de seguridad: supervisar, configurar y actualizar controles de seguridad como firewalls, sistemas de detección de intrusos y mecanismos de cifrado.

4. Gestión de datos: realizar copias de seguridad, restaurar datos y acceder a información sensible o confidencial.

5. Administración de red: configurar enrutadores, conmutadores, redes VPN y otros equipos de red que controlan el tráfico y la seguridad dentro de la organización.

6. Respuesta a incidentes: acceso a registros, datos forenses y configuraciones del sistema para responder y mitigar incidentes de seguridad y fallos del sistema.

7. Gestión de aplicaciones: implementación modificación de aplicaciones empresariales críticas, bases de datos y middleware que requieren acceso de administrador.

8. Auditoría y monitorización: acceso a registros detallados del sistema y pistas de auditoría para garantizar y demostrar el cumplimiento de las políticas y regulaciones de seguridad.

Debido al elevado nivel de riesgo asociado a estas tareas, a menudo se implementan controles de acceso, registro y monitorización estrictos para garantizar la responsabilidad y proteger los sistemas críticos del accesos no autorizados o usos indebido.

¿Existen riesgos de seguridad asociados a la ejecución de tareas privilegiadas?

La ejecución de tareas privilegiadas en las operaciones de TI presenta algunos riesgos de seguridad, principalmente debido a la naturaleza sensible de las actividades y al alto nivel de acceso requerido. Dos factores clave a tener en cuenta son:

- Riesgo de uso indebido o robo de credenciales: las credenciales privilegiadas suelen tener amplios permisos de acceso, lo que las convierte en un objetivo prioritario para los atacantes. El robo, la filtración o el mal uso de estas credenciales puede desembocar en filtraciones de datos, cambios no autorizados en el sistema o el control total de infraestructuras críticas. Esto puede conducir a pérdidas de datos, un aumento del tiempo de inactividad del sistema, infracciones de cumplimiento y un daño significativo a la reputación de la empresa.

- Riesgo de errores humanos y configuraciones incorrectas: las tareas con privilegios suelen implicar configuraciones complejas y cambios en el sistema, lo que puede desembocar en errores humanos o configuraciones incorrectas. Estos errores pueden debilitar involuntariamente las medidas de seguridad, causar tiempos de inactividad o interrumpir los servicios empresariales. Incluso errores menores pueden derivar en incidentes graves, lo que hace que sean vital contar con procesos robustos de gestión de cambios y auditoría.

¿Existen riesgos de seguridad asociados a las credenciales con privilegios de los scripts de automatización?

Integrar credenciales con privilegios en scripts de automatización supone importantes riesgos de seguridad para las operaciones de TI. Si estas credenciales se almacenan sin el cifrado o los controles de acceso adecuados, serán fácilmente accesibles para usuarios no autorizados, aumentando la probabilidad de robo o uso indebido. Si un agente malintencionado obtiene acceso a dichos scripts, podrá ejecutar tareas con privilegios, lo que compromete los sistemas críticos, datos e infraestructura. Además, las credenciales de texto sin cifrar incrustadas en scripts son vulnerables a la exposición durante las revisiones de código, el intercambio de archivos o el control de versiones, donde pueden filtrarse inadvertidamente. Esta falta de seguridad de credenciales no solo viola las buenas prácticas recomendadas, sino que también expone a las organizaciones a amenazas internas, ataques externos e infracciones de cumplimiento, lo que aumenta el riesgo de filtraciones de datos, interrupciones del servicio y daños a la reputación.

¿Tiene alguna desventaja no tener un repositorio centralizado para las tareas privilegiadas?

No tener un repositorio centralizado para tareas privilegiadas y depender de scripts creados individualmente sin supervisión o auditoría de la ejecución introduce importantes ineficiencias y riesgos en las operaciones de TI. Sin un repositorio unificado, las tareas y scripts a menudo se duplican o se escriben de manera incoherente, lo que genera esfuerzos redundantes y posibles configuraciones erróneas. Esta fragmentación puede provocar retrasos en la identificación de los scripts más apropiados o seguros para tareas particulares, dificultando la capacidad de ejecutarlos de una manera eficiente. Además, la falta de supervisión o auditoría significa que los scripts pueden ejecutarse sin la validación adecuada, exponiendo los sistemas a errores, vulnerabilidades de seguridad o incumplimiento de los estándares regulatorios. Sin una pista de auditoría clara, resulta complicado realizar un seguimiento de los cambios o identificar el origen de los problemas cuando algo sale mal, lo que complica la resolución de problemas y socava la responsabilidad. Estas ineficiencias no solo ralentizan las operaciones, sino que también aumentan el riesgo de fallos operativos e incidentes de seguridad.

¿La ejecución de tareas privilegiadas es responsabilidad exclusiva del equipo de operaciones de TI?

Restringir la ejecución de tareas privilegiadas únicamente al personal de operaciones de TI puede generar retrasos y cuellos de botella operativos. Este control centralizado, si bien es esencial para la seguridad, puede causar retrasos en procesos rutinarios como la configuración del sistema, las actualizaciones de software o la gestión de accesos. Dado que el personal de TI general o los usuarios empresariales delegan la ejecución de estas tareas en equipos especializados, se crea una dependencia que ralentiza las operaciones, especialmente durante las horas punta o cuando surgen problemas críticos. La disponibilidad limitada de personal cualificado para gestionar todas las tareas privilegiadas puede generar tiempos de respuesta más largos, una menor productividad y frustración entre los usuarios que esperan a que se terminen las tareas. Además, este cuello de botella puede impedir que la organización se adapte rápidamente a las necesidades cambiantes o resuelva los problemas en tiempo real, lo que podría afectar a la continuidad empresarial. Con la constante evolución del panorama de TI y la aceleración de las operaciones, es difícil limitar la ejecución de tareas privilegiadas a un solo equipo, por lo que se recomienda que las organizaciones alivien esta carga aprovechando la automatización segura y dotando a otros equipos de funciones en modo autoservicio.

Contáctanos

Situar la seguridad de la identidad en el centro de la protección de tu empresa