Cas d’usage

Renouvelez automatiquement la confiance, tout au long du cycle de vie

De l’intégration à la revalidation, vérifiez chaque identité numérique externe en alliant précision et contrôle.

Défi et solution

Garantissez la fiabilité de chaque identité numérique

Confirmez l’identité des collaborateurs externes avant de leur octroyer le moindre accès, puis revalidez-la à mesure de l’évolution des projets. Appliquez des contrôles d’identifiants, évitez les doublons et maintenez une relation de confiance tout au long de chaque mission.

Le manque de surveillance accroît les risques liés aux identités

Des processus de vérification incohérents entre les fournisseurs, les sous-traitants et les partenaires entraînent des lacunes dans la surveillance

Enrichissez les processus d’examens d’accès avec des métadonnées sur la sensibilité et l’utilisation

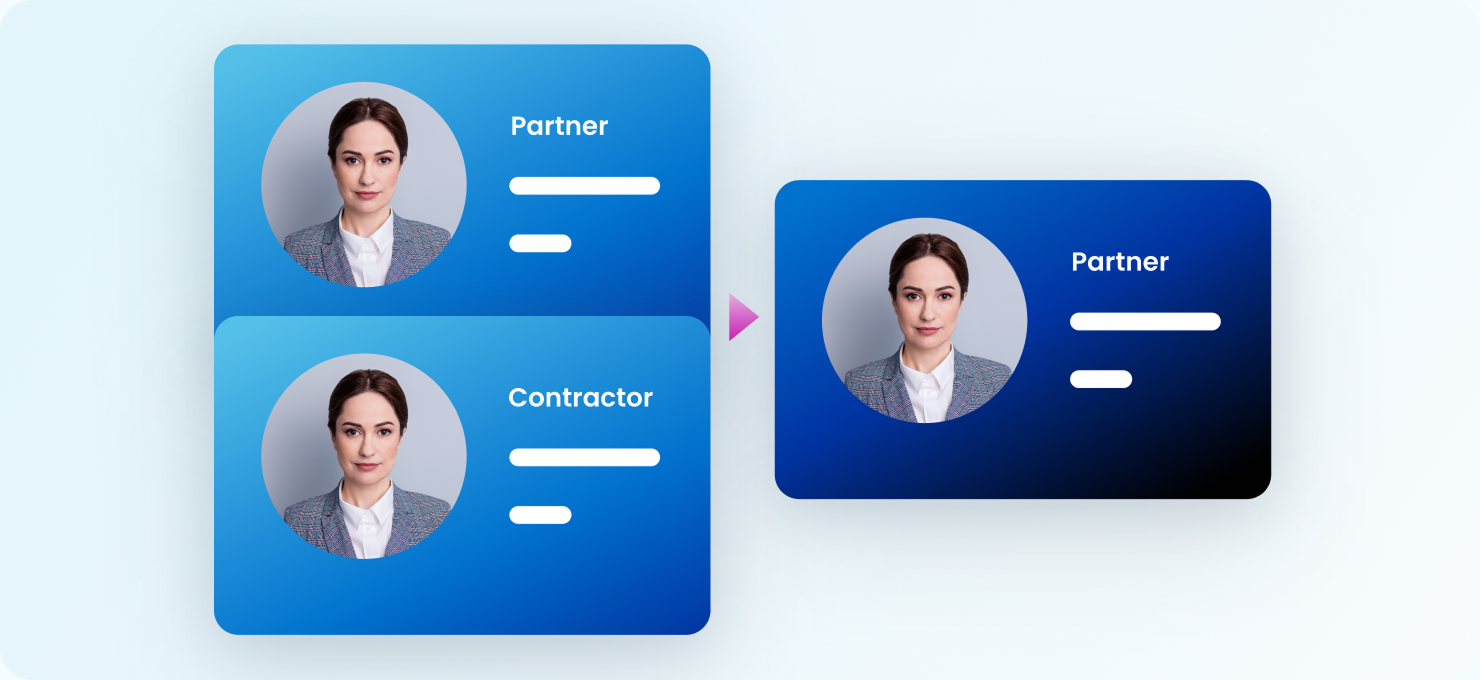

En matière d’identité numérique, les doublons génèrent une confusion quant à la propriété et les niveaux d’accès appropriés

Les missions à long terme étant rarement revalidées, les accès obsolètes demeurent actifs, sans le moindre contrôle.

Garantissez l’exactitude, la conformité et le contrôle des accès

Automatisez la vérification d’identité et la validation des identifiants pour habiliter chaque individu avant de lui accorder l’accès aux resources de l’entreprise.

Appliquez des exigences d’intégration basées sur des politiques, telles que le suivi d’une formation, la signature d’un accord de confidentialité et les vérifications d’antécédents, grâce à des flux de travail assistés.

Conservez des enregistrements précis et à jour pour chaque collaborateur non-salarié, de manière à éviter les comptes en doublon ou hérités.

Planifiez des vérifications périodiques pour les postes à haut risque ou les missions à long terme, afin de maintenir une surveillance continue et de garantir la conformité réglementaire.

FAQ

Technical insight and guidance

Learn how to effectively manage and secure your extended workforce with insights on verification, revalidation, and more.

Avantages

Renouvelez automatiquement la confiance, tout au long du cycle de vie

Le processus de vérification commence dès l’intégration, mais le maintien de la confiance nécessite une surveillance continue. Il est prudent de vérifier les antécédents des prestataires externes et des sous-traitants avant de leur donner accès aux ressources de l’entreprise. Ces permissions sont ensuite revalidées à mesure que les projets, les fonctions ou les relations évoluent. Les entreprises peuvent ainsi s’assurer que seuls les bons prestataires disposent des accès adéquats, à chaque étape de leur mission. Cette approche homogène vient renforcer la conformité et réduire les risques liés aux identités.

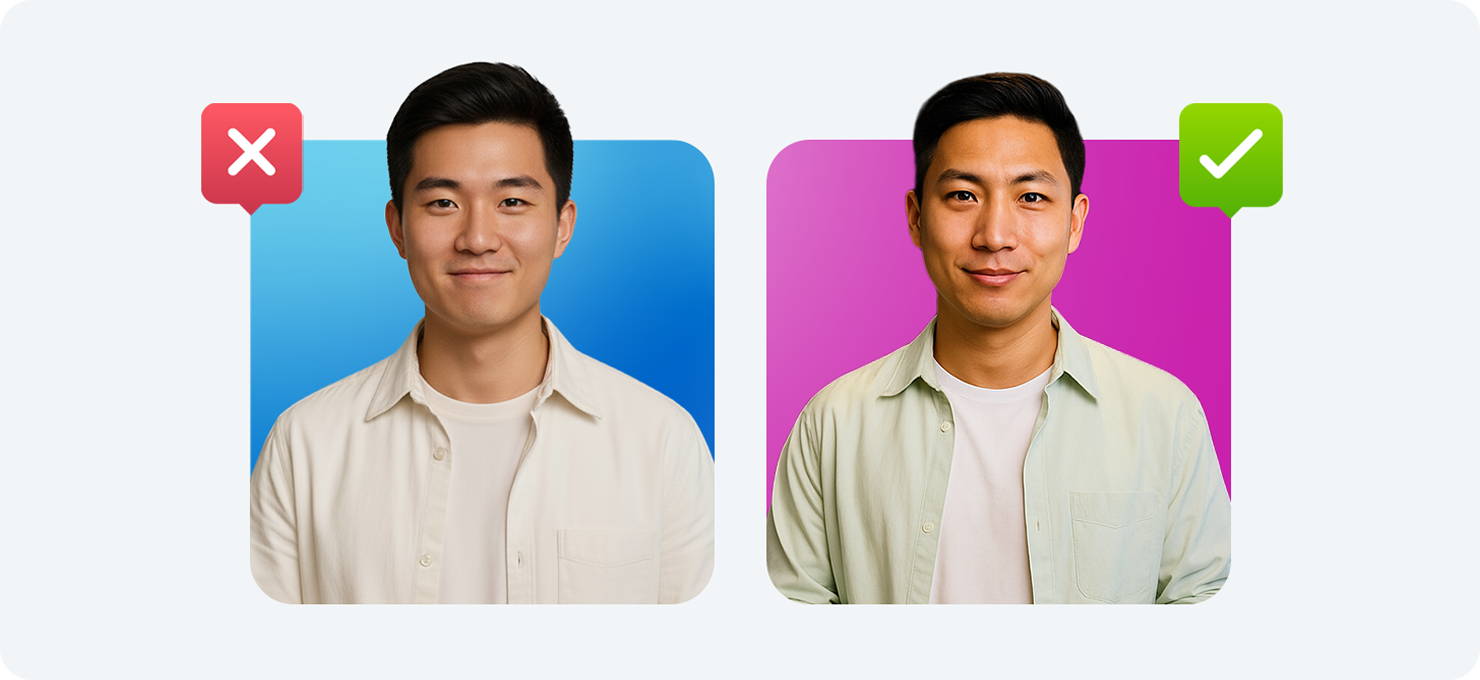

Sécurisez les accès en premier lieu

Validez l’identité et les références de chaque collaborateur externe lors de son intégration. Faites appel à des sociétés fiables pour procéder aux vérifications d’usage et appliquez des conditions préalables, telles que la signature d’un accord de confidentialité, le suivi d’une formation ou des vérifications d’antécédents, afin que seules les personnes habilitées et qualifiées bénéficient d’un accès dès le premier jour.

Fonctionnalités avancées

Poussez encore plus loin votre solution de sécurité des identités

SailPoint façonne l’avenir de l’Adaptive Identity pour l’entreprise pilotée par l’IA. Notre vision globale et notre plateforme optimisée par l’IA vous permettent de sécuriser chaque identité — humaine et non humaine —, de transformer le risque en avantage et d’innover en IA en toute confiance.

Secteurs d’activité associés

Vérification et supervision dans tous les secteurs d’activité

Chaque secteur d’activité est confronté à des défis spécifiques en matière de gestion des accès accordés aux collaborateurs non-salariés. De la vérification des identifiants à la revalidation en continu, la solution Non-Employee Risk Management s’adapte aux besoins de chaque secteur, contribuant ainsi à garantir l’exactitude, la conformité et la sécurité de chaque identité numérique.

Santé

Vérifiez et suivez l’activité du personnel nomade, comme les infirmières et les médecins itinérants, afin de garantir la mise à jour de leurs identifiants et la sécurité des accès aux systèmes de santé.

En savoir plusServices financiers

Revalidez l’accès des prestataires externes aux systèmes et ressources sensibles afin de réduire les risques et de contribuer au maintien de la conformité réglementaire.

Enseignement supérieur

Vérifiez et revalidez les accès octroyés aux professeurs contractuels, aux chercheurs et aux intervenants extérieurs, afin de garantir l’homogénéité et la sécurité.

En savoir plusfaq

Réponses concernant la vérification et la confiance

Quelle est la différence entre la vérification et la revalidation ?

La vérification a lieu lors de l’intégration, en amont de l’octroi des accès. Elle permet de confirmer l’identité d’un prestataire externe et les informations d’identification requises avant de lui accorder l’accès. La revalidation en revanche intervient plus tard et permet de s’assurer que les identités sont toujours actives au sein de l’entreprise et qu’elles nécessitent toujours ces mêmes accès. Ensemble, vérification et revalidation contribuent à créer un cercle de confiance qui couvre l’ensemble du cycle de vie des collaborateurs non-salariés.

Comment la solution Non-Employee Risk Management procède-t-elle aux vérifications d’identité ?

La solution SailPoint s’intègre à des sociétés tierces de vérification des références et des antécédents dignes de confiance, afin de confirmer l’identité et les informations d’identification de chaque individu lors de son intégration. Elle peut également imposer le suivi d’une formation, la signature d’un accord de confidentialité ou, dans certains cas, la vérification des antécédents judiciaires, avant d’accorder le moindre accès aux ressources de l’entreprise. Ces vérifications automatisées remplacent les processus de vérification manuels, permettant ainsi aux entreprises d’embaucher rapidement de nouveaux collaborateurs externes sans compromettre leur sécurité.

Les entreprises peuvent-elles configurer leurs propres critères en matière de vérification ?

Oui, tout à fait. Les administrateurs SailPoint peuvent définir des critères préalables à l’octroi des accès, telles que des références numériques, des attestations ou des acceptations de politiques, et les associer à certains rôles ou à des niveaux de risque spécifiques. Cette souplesse de configuration permet aux entreprises de définir leurs propres normes de gouvernance tout en adaptant les étapes de vérification aux besoins uniques de leurs différents services ou types de partenaires.

Comment éviter les comptes hérités et les doublons ?

Lors de la phase d’intégration, le système détecte les enregistrements potentiellement en double en fonction d’attributs configurables, tels que le nom, l’adresse e-mail ou l’association avec un fournisseur. Il les signale ensuite pour effectuer examen ultérieur ou les fusionne, garantissant ainsi que chaque non-employé conserve un unique enregistrement d’identité à jour. Cela permet d’éviter toute confusion, attribution erronée et exposition inutile au risque cyber.

Comment fonctionne la revalidation pour les non-salariés à long terme ou à haut risque ?

En offrant une visibilité sur les accès, la sensibilité et l’utilisation des données, SailPoint aide les entreprises à élaborer un processus de certification plus efficace et transparent, conforme aux contrôles internes et aux exigences réglementaires.

Comment la solution prend-elle en charge les audits et les rapports de conformité ?

Chaque vérification, contrôle d’identité, changement d’affectation et revalidation est automatiquement enregistré avec des détails horodatés. Cela permet de créer un enregistrement transparent et exhaustif de l’activité de l’identité de tous les collaborateurs non-salariés. Lors des audits, les équipes peuvent rapidement produire des preuves tangibles indiquant quel individu a été vérifié, quand la revalidation a eu lieu et quels accès lui ont été accordés, ce qui réduit l’étendue des recherches manuelles généralement nécessaires pour démontrer la conformité.

Contactez-nous

Sécurisez et gérez l’accès aux données sensibles

Découvrez comment SailPoint peut vous aider à réduire les risques, à appliquer le principe du moindre privilège et à protéger vos données sensibles grâce à une gouvernance axée autour de l’identité numérique.